Instalasi tools monitoring keamanan server merupakan langkah penting dalam mengamankan sistem TI dari ancaman dan serangan berbahaya. Dengan memantau aktivitas server, administrator dapat mendeteksi dan menanggapi insiden keamanan dengan cepat dan efektif.

Instalasi Tools Monitoring Keamanan Server

Instalasi Alat Pemantauan Keamanan Server

Untuk memastikan keamanan server yang optimal, sangat penting untuk menginstal alat pemantauan keamanan yang komprehensif. Alat-alat ini memberikan visibilitas berkelanjutan ke aktivitas jaringan, memungkinkan deteksi dan respons yang cepat terhadap insiden keamanan.

Langkah 1: Pilih Alat yang Tepat

Pertimbangan utama saat memilih alat pemantauan keamanan mencakup persyaratan khusus server, anggaran, dan keahlian teknis. Solusi SaaS (Perangkat Lunak sebagai Layanan) mungkin lebih cocok untuk organisasi dengan sumber daya terbatas, sementara solusi lokal menawarkan lebih banyak kontrol dan penyesuaian.

Langkah 2: Unduh dan Instal

Unduh file instalasi dari vendor alat. Ikuti petunjuk instalasi dengan cermat, menyediakan informasi yang diperlukan seperti kunci lisensi atau informasi kredensial. Konfirmasikan bahwa instalasi berhasil dengan memverifikasi log sistem atau antarmuka pengguna alat.

Langkah 3: Konfigurasi

Konfigurasikan alat sesuai dengan kebutuhan keamanan khusus server. Tentukan ambang batas peringatan, aturan deteksi ancaman, dan integrasi dengan sistem manajemen keamanan lainnya. Periksa dengan cermat semua pengaturan untuk memastikan deteksi dan respons yang akurat.

Langkah 4: Pemantauan Berkelanjutan

Setelah diinstal dan dikonfigurasi, alat pemantauan keamanan harus beroperasi secara berkelanjutan. Pantau dasbor alat secara teratur untuk peringatan atau aktivitas mencurigakan. Tetapkan prosedur respons insiden dan pastikan staf dilatih untuk menggunakan alat secara efektif.

Langkah 5: Pembaruan dan Pemeliharaan

Untuk mempertahankan efektivitas alat pemantauan keamanan, pembaruan dan pemeliharaan secara teratur sangat penting. Vendor perangkat lunak biasanya merilis pembaruan yang memperbaiki bug, menambahkan fitur baru, dan mengatasi kerentanan keamanan. Terapkan pembaruan ini segera untuk memastikan perlindungan optimal.

Manfaat Menginstal Alat Pemantauan Keamanan

Peningkatan visibilitas aktivitas jaringan

Deteksi ancaman yang lebih cepat dan akurat

Respons insiden yang efisien

Pencegahan pelanggaran keamanan

Kepatuhan terhadap peraturan dan standar industri

Dengan mengikuti langkah-langkah ini dan menginstal alat pemantauan keamanan yang sesuai, organisasi dapat secara signifikan meningkatkan keamanan server mereka, mengurangi risiko pelanggaran, dan memastikan kepatuhan terhadap standar keamanan.

Konfigurasi Notifikasi untuk Aktivitas Anomali

Setelah Anda menginstal tools monitoring keamanan server, langkah penting berikutnya adalah mengonfigurasi notifikasi untuk peringatan aktivitas anomali. Ini memastikan Anda menerima peringatan tepat waktu sehingga dapat segera mengambil tindakan.

Ada berbagai cara untuk mengonfigurasi notifikasi, tergantung pada kebutuhan spesifik organisasi Anda. Umumnya, Anda dapat mengaturnya melalui platform cloud atau melalui antarmuka tools itu sendiri. Langkah-langkah spesifik mungkin berbeda, jadi silakan merujuk ke dokumentasi tools untuk panduan terperinci.

Pertama, tentukan metrik dan ambang batas yang ingin Anda pantau. Misalnya, Anda dapat mengonfigurasi notifikasi untuk aktivitas login yang tidak biasa, lonjakan lalu lintas jaringan, atau perubahan pada file penting.

Setelah metrik dan ambang batas ditentukan, pilih saluran notifikasi. Ini bisa berupa email, SMS, aplikasi seluler, atau bahkan integrasi dengan sistem manajemen tiket. Pilih saluran yang paling sesuai dengan kebutuhan tim keamanan Anda dan pastikan Anda memiliki akses ke alat tersebut.

Berikutnya, tentukan penerima notifikasi. Ini biasanya mencakup anggota tim keamanan, administrator sistem, dan manajemen. Pastikan untuk menyertakan alamat email atau nomor telepon yang valid untuk memastikan pengiriman notifikasi yang berhasil.

Anda juga dapat menyesuaikan pesan notifikasi yang akan diterima. Ini memungkinkan Anda menyediakan konteks yang jelas dan instruksi untuk tindakan selanjutnya. Sertakan informasi penting seperti tingkat keparahan peringatan, detail aktivitas yang mencurigakan, dan langkah-langkah awal untuk investigasi.

Dalam beberapa kasus, Anda dapat memanfaatkan fitur pembelajaran mesin dalam tools monitoring keamanan Anda. Ini dapat membantu mengidentifikasi anomali yang mungkin terlewat dalam konfigurasi manual. Misalnya, algoritma pembelajaran mesin dapat mendeteksi pola aktivitas pengguna yang tidak biasa yang mungkin mengindikasikan kompromi akun.

Terakhir, jangan lupa untuk menguji konfigurasi notifikasi Anda secara teratur untuk memastikannya berfungsi dengan benar. Jika perlu, lakukan penyesuaian pada metrik, ambang batas, saluran notifikasi, atau daftar penerima untuk mengoptimalkan respons terhadap aktivitas anomali.

Dengan mengonfigurasi notifikasi dengan benar untuk aktivitas anomali, Anda dapat memastikan tim keamanan Anda akan menerima peringatan tepat waktu dan dapat mengambil tindakan segera untuk meminimalkan risiko terhadap infrastruktur penting.

Analisis Log untuk Investigasi Ancaman Keamanan

Pemantauan keamanan server sangat penting untuk melindungi infrastruktur teknologi informasi (TI) organisasi dari ancaman keamanan siber. Alat pemantauan keamanan server yang efektif akan memberikan visibilitas yang berkelanjutan ke dalam aktivitas server, mendeteksi potensi pelanggaran keamanan, dan menyediakan informasi yang berharga untuk investigasi ancaman keamanan.

Salah satu jenis alat pemantauan keamanan server yang paling penting adalah sistem analisis log. Log server berisi catatan aktivitas sistem yang ekstensif dan dapat memberikan wawasan yang sangat berharga tentang potensi pelanggaran keamanan. Dengan menganalisis log ini, organisasi dapat mengidentifikasi pola tidak biasa, mendeteksi upaya akses tidak sah, dan mengidentifikasi aktor jahat yang menargetkan sistem mereka.

Proses analisis log melibatkan beberapa langkah utama. Pertama, organisasi harus mengumpulkan log dari berbagai sumber, termasuk sistem operasi server, aplikasi yang diinstal, dan perangkat keamanan. Log ini kemudian harus diparut dan dikorelasikan ke dalam format yang dapat dikelola. Alat analisis log yang komprehensif dapat mengotomatiskan proses ini, memungkinkan organisasi untuk menganalisis data log secara efisien dan efektif.

Setelah log diparut dan dikorelasikan, dapat dianalisis untuk mencari potensi ancaman keamanan. Analisis ini dapat dilakukan secara manual atau dengan menggunakan alat yang diotomatisasi. Alat yang diotomatisasi dapat membantu mengidentifikasi pola dan tren yang mungkin terlewat oleh analisis manual, sehingga meningkatkan akurasi dan efisiensi investigasi ancaman keamanan.

Ketika ancaman keamanan potensial telah diidentifikasi, organisasi perlu menyelidiki lebih lanjut untuk menentukan tingkat keparahannya dan mengambil tindakan yang tepat. Investigasi harus melibatkan peninjauan log yang relevan, identifikasi aktor jahat, dan penilaian dampak terhadap sistem. Berdasarkan hasil investigasi, organisasi dapat mengimplementasikan langkah-langkah mitigasi untuk mengendalikan ancaman dan mencegah kerusakan lebih lanjut.

Alat pemantauan keamanan server sangat penting untuk investigasi ancaman keamanan yang efektif. Alat-alat ini memberikan visibilitas yang berkelanjutan ke dalam aktivitas server, memungkinkan organisasi untuk mendeteksi dan menyelidiki potensi pelanggaran keamanan secara cepat dan efisien. Dengan menginstal dan memelihara alat pemantauan keamanan server yang efektif, organisasi dapat secara signifikan meningkatkan postur keamanan mereka dan mengurangi risiko pelanggaran keamanan yang berhasil.

Pemantauan keamanan server sangat penting untuk melindungi infrastruktur teknologi informasi (TI) organisasi dari ancaman keamanan siber. Alat pemantauan keamanan server yang efektif akan memberikan visibilitas yang berkelanjutan ke dalam aktivitas server, mendeteksi potensi pelanggaran keamanan, dan menyediakan informasi yang berharga untuk investigasi ancaman keamanan.

Salah satu jenis alat pemantauan keamanan server yang paling penting adalah sistem analisis log. Log server berisi catatan aktivitas sistem yang ekstensif dan dapat memberikan wawasan yang sangat berharga tentang potensi pelanggaran keamanan. Dengan menganalisis log ini, organisasi dapat mengidentifikasi pola tidak biasa, mendeteksi upaya akses tidak sah, dan mengidentifikasi aktor jahat yang menargetkan sistem mereka.

Proses analisis log melibatkan beberapa langkah utama. Pertama, organisasi harus mengumpulkan log dari berbagai sumber, termasuk sistem operasi server, aplikasi yang diinstal, dan perangkat keamanan. Log ini kemudian harus diparut dan dikorelasikan ke dalam format yang dapat dikelola. Alat analisis log yang komprehensif dapat mengotomatiskan proses ini, memungkinkan organisasi untuk menganalisis data log secara efisien dan efektif.

Setelah log diparut dan dikorelasikan, dapat dianalisis untuk mencari potensi ancaman keamanan. Analisis ini dapat dilakukan secara manual atau dengan menggunakan alat yang diotomatisasi. Alat yang diotomatisasi dapat membantu mengidentifikasi pola dan tren yang mungkin terlewat oleh analisis manual, sehingga meningkatkan akurasi dan efisiensi investigasi ancaman keamanan.

Ketika ancaman keamanan potensial telah diidentifikasi, organisasi perlu menyelidiki lebih lanjut untuk menentukan tingkat keparahannya dan mengambil tindakan yang tepat. Investigasi harus melibatkan peninjauan log yang relevan, identifikasi aktor jahat, dan penilaian dampak terhadap sistem. Berdasarkan hasil investigasi, organisasi dapat mengimplementasikan langkah-langkah mitigasi untuk mengendalikan ancaman dan mencegah kerusakan lebih lanjut.

Alat pemantauan keamanan server sangat penting untuk investigasi ancaman keamanan yang efektif. Alat-alat ini memberikan visibilitas yang berkelanjutan ke dalam aktivitas server, memungkinkan organisasi untuk mendeteksi dan menyelidiki potensi pelanggaran keamanan secara cepat dan efisien. Dengan menginstal dan memelihara alat pemantauan keamanan server yang efektif, organisasi dapat secara signifikan meningkatkan postur keamanan mereka dan mengurangi risiko pelanggaran keamanan yang berhasil.

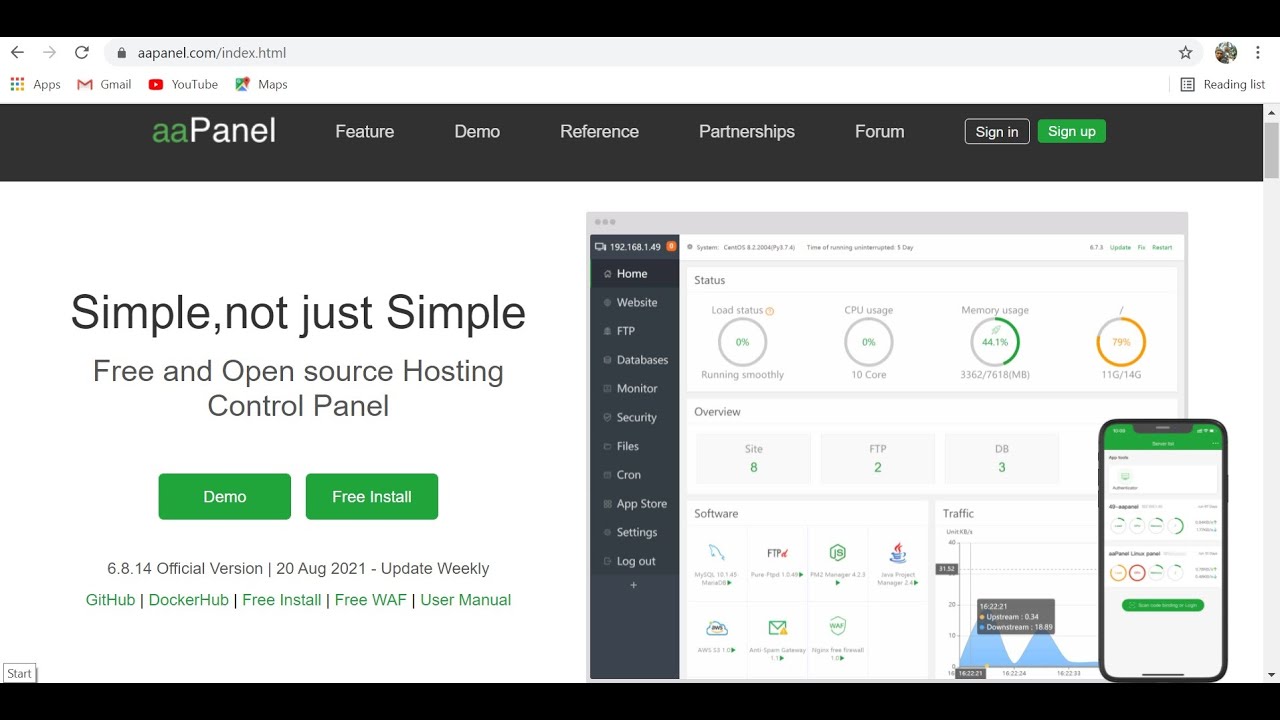

Langkah Kerja Mempersiapkan Sistem Pemantauan Keamanan Di Vps Linux Untuk Bisnis

Cara Menyiapkan Sistem Pemantauan Keamanan di VPS Linux untuk Bisnis

Dalam era digital saat ini, keamanan sistem merupakan hal yang sangat penting untuk bisnis. Sebagai pemilik bisnis, Anda harus memastikan bahwa sistem Anda aman dari ancaman keamanan yang dapat merusak data dan mengganggu operasional bisnis. Dalam artikel ini, kita akan membahas tentang cara menyiapkan sistem pemantauan keamanan di VPS Linux untuk bisnis di Indonesia.

Mengapa Keamanan Sistem sangat Penting?

Keamanan sistem sangat penting karena dapat membantu melindungi bisnis dari ancaman keamanan yang dapat merusak data dan mengganggu operasional bisnis. Berikut beberapa statistik yang menunjukkan pentingnya keamanan sistem:

| Statistik | Deskripsi |

|---|---|

| 60% bisnis | Mengalami serangan keamanan setiap tahunnya (sumber: Ponemon Institute) |

| 40% bisnis | Mengalami kehilangan data karena serangan keamanan (sumber: IBM) |

| 25% bisnis | Mengalami gangguan operasional karena serangan keamanan (sumber: Forrester) |

Cara Menyiapkan Sistem Pemantauan Keamanan di VPS Linux

Berikut beberapa cara menyiapkan sistem pemantauan keamanan di VPS Linux untuk bisnis:

| Langkah | Deskripsi |

|---|---|

| 1. Konfigurasi Jaringan | Konfigurasi jaringan yang aman dengan menggunakan protokol HTTPS dan mengaktifkan firewall |

| 2. Instalasi Perangkat Lunak Keamanan | Instalasi perangkat lunak keamanan seperti IPTables, Fail2Ban, dan ClamAV |

| 3. Konfigurasi Sistem Operasi | Konfigurasi sistem operasi dengan mengaktifkan fitur keamanan seperti SELinux dan AppArmor |

| 4. Pemantauan Log | Pemantauan log sistem untuk mendeteksi ancaman keamanan |

| 5. Pembaruan Sistem | Pembaruan sistem secara teratur untuk memastikan keamanan |

Contoh Kasus: Implementasi Sistem Pemantauan Keamanan di VPS Linux

Berikut contoh kasus implementasi sistem pemantauan keamanan di VPS Linux:

PT. XYZ adalah perusahaan e-commerce yang menggunakan VPS Linux sebagai platform operasional. PT. XYZ mengalami serangan keamanan beberapa kali dalam setahun, sehingga mereka memutuskan untuk mengimplementasikan sistem pemantauan keamanan di VPS Linux.

Mereka melakukan konfigurasi jaringan yang aman, instalasi perangkat lunak keamanan, konfigurasi sistem operasi, pemantauan log, dan pembaruan sistem secara teratur. Dengan demikian, PT. XYZ berhasil mengurangi serangan keamanan dan melindungi data pelanggan.

Kesimpulan

Keamanan sistem merupakan hal yang sangat penting untuk bisnis, terutama bagi bisnis yang menggunakan VPS Linux sebagai platform operasional. Dengan mengikuti langkah-langkah yang telah dibahas dalam artikel ini, bisnis dapat meningkatkan keamanan sistem dan melindungi data serta operasional. Pemantauan keamanan yang efektif dapat membantu bisnis mengurangi risiko serangan keamanan dan meningkatkan kepercayaan pelanggan.