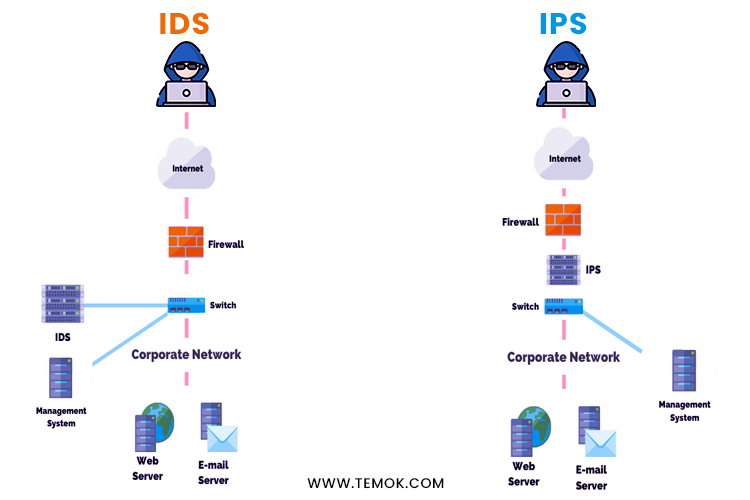

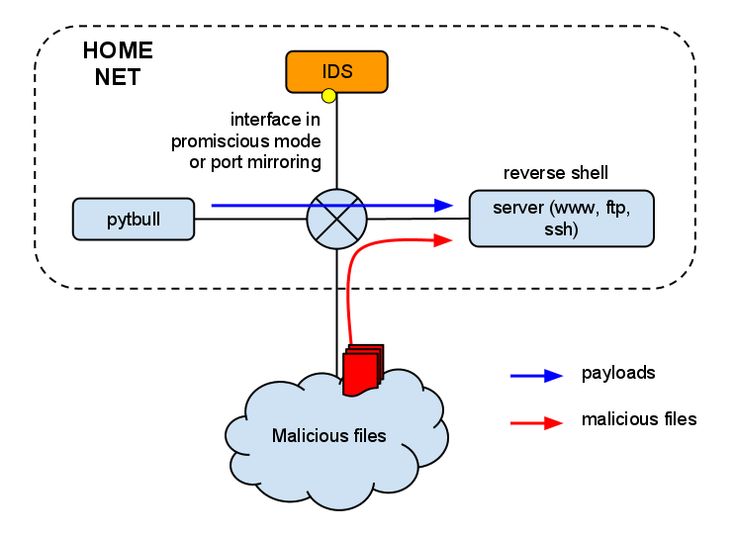

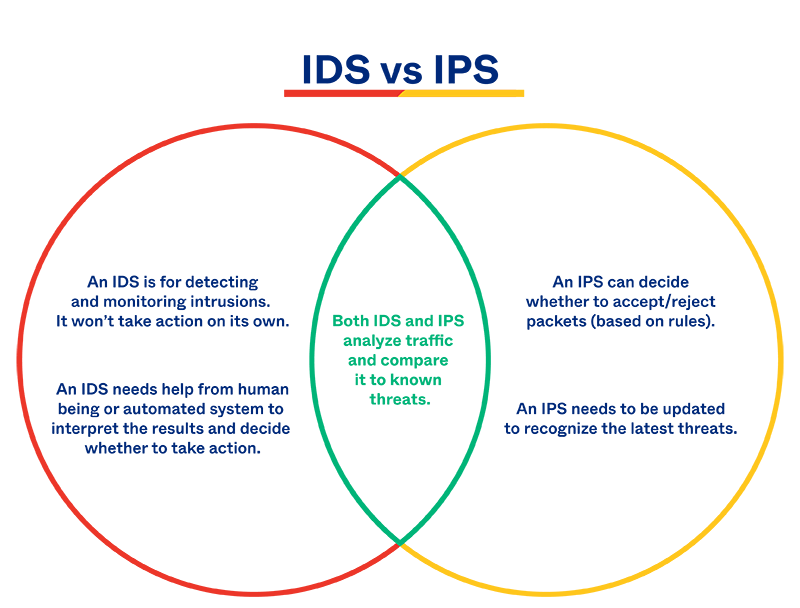

Intrusion Detection System (IDS) dan Intrusion Prevention System (IPS) seperti Snort dan Suricata adalah alat penting untuk meningkatkan keamanan jaringan dengan memantau dan menganalisis lalu lintas jaringan untuk aktivitas mencurigakan atau berbahaya. Teknologi ini membantu organisasi mengidentifikasi dan mencegah serangan dunia maya dengan mendeteksi anomali dan pola yang dapat mengindikasikan aktivitas yang tidak sah.

,

Instalasi IDS/IPS seperti Snort atau Suricata

Instalasi sistem deteksi intrusi dan pencegahan intrusi (IDS/IPS) sangat penting untuk melindungi jaringan dari ancaman keamanan. Snort dan Suricata adalah dua opsi IDS/IPS populer yang menyediakan deteksi dan pencegahan serangan waktu nyata.

Instalasi Snort

Untuk menginstal Snort pertama-tama Anda harus menginstal paket yang diperlukan. Di sistem berbasis Debian jalankan perintah berikut:

“`

sudo apt-get install snort

“`

Setelah paket diinstal Anda dapat memulai Snort dengan perintah:

“`

sudo /etc/init.d/snort start

“`

Anda juga dapat mengonfigurasi antarmuka jaringan mana yang akan dipantau Snort menggunakan file konfigurasi `/etc/snort/snort.conf`.

Instalasi Suricata

Proses instalasi Suricata serupa dengan Snort. Pada sistem berbasis Debian jalankan perintah berikut:

“`

sudo apt-get install suricata

“`

Kemudian mulai Suricata dengan perintah:

“`

sudo service suricata start

“`

File konfigurasi Suricata `/etc/suricata/suricata.yaml`, harus dikonfigurasi untuk menentukan antarmuka jaringan dan aturan yang akan diterapkan.

Konfigurasi

Setelah Snort atau Suricata diinstal penting untuk mengonfigurasi IDS/IPS dengan benar agar berfungsi secara efektif. Ini melibatkan menentukan aturan yang akan digunakan untuk mendeteksi serangan antarmuka jaringan yang akan dipantau, dan tindakan yang akan diambil saat serangan terdeteksi.

Pengaturan Uji

Setelah IDS/IPS dikonfigurasi penting untuk melakukan uji pengaturan untuk memverifikasi bahwa IDS/IPS berfungsi dengan benar. Ini dapat dilakukan dengan menggunakan alat pemindai kerentanan atau dengan menjalankan pengujian intrusi manual.

Pemantauan Berkelanjutan

IDS/IPS harus dipantau secara berkelanjutan untuk memastikan bahwa mereka berfungsi dengan baik dan mengikuti aturan terbaru. Pemantauan dapat dilakukan dengan menggunakan antarmuka web atau alat pemantauan pihak ketiga.

Kesimpulan

Snort dan Suricata adalah IDS/IPS yang kuat yang menyediakan deteksi dan pencegahan serangan waktu nyata. Dengan menginstal dan mengonfigurasi IDS/IPS ini dengan benar Anda dapat meningkatkan keamanan jaringan Anda secara signifikan dan melindungi data Anda dari ancaman keamanan.

,

Konfigurasi Aturan untuk Deteksi Serangan

Konfigurasi Aturan untuk Deteksi Serangan dalam Sistem IDS/IPS

Sistem deteksi intrusi dan pencegahan intrusi (IDS/IPS) seperti Snort dan Suricata memainkan peran penting dalam mengamankan jaringan dari serangan yang berbahaya. Untuk memastikan efektivitas optimal dari sistem ini pemasangan aturan yang tepat sangat penting.

Setelah IDS/IPS diinstal dan dikonfigurasi langkah selanjutnya adalah mengonfigurasi aturan yang akan digunakan untuk mendeteksi serangan. Aturan ini dapat diperoleh dari berbagai sumber.. termasuk vendor IDS/IPS.. komunitas keamanan dan aturan khusus yang dibuat sendiri.

Menginstal Aturan dari Sumber Eksternal

Aturan dari sumber eksternal dapat dipasang menggunakan antarmuka web atau baris perintah IDS/IPS. Penting untuk meninjau aturan dengan cermat sebelum menginstalnya untuk memastikan bahwa aturan tersebut relevan dan akurat. Aturan yang sudah ketinggalan zaman atau tidak akurat dapat menyebabkan deteksi palsu.

Membuat Aturan Kustom

Selain aturan yang sudah ada Anda mungkin juga perlu membuat aturan kustom untuk mendeteksi serangan khusus yang relevan dengan organisasi Anda. Aturan kustom dapat dibuat menggunakan bahasa aturan IDS/IPS atau antarmuka pengguna grafis (GUI) jika tersedia.

Mengatur Aturan

Setelah aturan diinstal Anda perlu mengatur prioritasnya. Aturan dengan prioritas lebih tinggi akan dievaluasi terlebih dahulu dan akan menghasilkan peringatan atau tindakan yang lebih cepat. Prioritas aturan dapat diatur berdasarkan tingkat keparahan serangan potensial dampak bisnis.. atau persyaratan peraturan.

Pengujian dan Penyesuaian

Setelah aturan dikonfigurasi penting untuk mengujinya secara menyeluruh untuk memastikan bahwa aturan tersebut berjalan dengan benar dan tidak menghasilkan deteksi palsu yang berlebihan. Anda dapat menggunakan alat seperti honeypot atau uji penetrasi yang disimulasikan untuk menguji aturan. Berdasarkan hasil pengujian Anda mungkin perlu menyesuaikan aturan atau prioritasnya untuk mengoptimalkan deteksi.

Pemantauan dan Pemeliharaan

Aturan IDS/IPS perlu dipantau dan dipelihara secara teratur untuk memastikan bahwa aturan tersebut masih relevan dan efektif. Aturan baru dan serangan baru muncul secara terus-menerus.. sehingga aturan IDS/IPS harus diperbarui secara berkala. Pemantauan IDS/IPS juga penting untuk mengidentifikasi deteksi palsu atau serangan yang belum terdeteksi.

Kesimpulan

Konfigurasi aturan yang tepat merupakan aspek penting dalam memastikan efektivitas sistem IDS/IPS. Dengan mengikuti prosedur ini organisasi dapat mengoptimalkan sistem mereka untuk mendeteksi dan mencegah serangan yang berbahaya serta meminimalkan risiko kebocoran data dan gangguan bisnis.

,

Analisis Log IDS/IPS untuk Pencegahan Ancaman

Instalasi Intrusion Detection System (IDS)/Intrusion Prevention System (IPS), seperti Snort atau Suricata.. merupakan langkah penting untuk meningkatkan postur keamanan jaringan. Memasang solusi ini memungkinkan organisasi mendeteksi dan mencegah serangan cyber yang canggih.

Untuk mencapai tujuan ini.. langkah pertama adalah menginstal IDS/IPS di gateway atau host jaringan yang sensitif. Proses ini biasanya melibatkan instalasi perangkat lunak.. konfigurasi aturan dan penyesuaian pengaturan. Dokumentasi vendor menyediakan panduan mendetail mengenai proses instalasi dan konfigurasi.

Setelah instalasi.. penting untuk menguji IDS/IPS untuk memastikan fungsionalitas yang tepat. Hal ini dapat dilakukan dengan menjalankan pemindaian kerentanan atau menggunakan alat pengujian penetrasi. Melakukan pengujian rutin secara berkala memastikan bahwa IDS/IPS berfungsi dengan baik dan memberikan tingkat perlindungan yang diharapkan.

Selanjutnya.. mengelola aturan IDS/IPS adalah aspek penting untuk menjaga efektivitasnya. Aturan ini mendefinisikan jenis lalu lintas jaringan yang akan dideteksi atau dicegah. Dengan memperbarui aturan secara teratur IDS/IPS dapat tetap mengikuti ancaman terbaru dan ancaman yang berkembang.

Selain itu penyetelan dan penyesuaian IDS/IPS juga penting untuk meminimalkan kesalahan positif dan negatif. Kesalahan positif mengacu pada peristiwa yang salah diidentifikasi sebagai serangan sedangkan kesalahan negatif mengacu pada serangan yang gagal dideteksi. Penyesuaian parameter seperti ambang batas deteksi dan tingkat log dapat membantu menyeimbangkan akurasi dan efisiensi IDS/IPS.

Terakhir memantau log IDS/IPS secara teratur sangat penting untuk mengidentifikasi serangan menganalisis tren keamanan dan mengidentifikasi potensi kerentanan. Log ini berisi peristiwa keamanan yang dideteksi oleh IDS/IPS dan harus ditinjau secara berkala oleh tim keamanan untuk mendeteksi aktivitas mencurigakan dan mengambil tindakan yang sesuai.

Dengan mengikuti praktik terbaik yang diuraikan di atas organisasi dapat memaksimalkan efektivitas IDS/IPS mereka dan secara signifikan meningkatkan postur keamanan jaringan mereka. Melalui instalasi.. pengujian manajemen penyesuaian dan pemantauan yang tepat IDS/IPS menjadi alat yang ampuh untuk mencegah ancaman dan melindungi aset informasi organisasi.

Instalasi Intrusion Detection System (IDS)/Intrusion Prevention System (IPS), seperti Snort atau Suricata.. merupakan langkah penting untuk meningkatkan postur keamanan jaringan. Memasang solusi ini memungkinkan organisasi mendeteksi dan mencegah serangan cyber yang canggih.

Untuk mencapai tujuan ini.. langkah pertama adalah menginstal IDS/IPS di gateway atau host jaringan yang sensitif. Proses ini biasanya melibatkan instalasi perangkat lunak.. konfigurasi aturan dan penyesuaian pengaturan. Dokumentasi vendor menyediakan panduan mendetail mengenai proses instalasi dan konfigurasi.

Setelah instalasi.. penting untuk menguji IDS/IPS untuk memastikan fungsionalitas yang tepat. Hal ini dapat dilakukan dengan menjalankan pemindaian kerentanan atau menggunakan alat pengujian penetrasi. Melakukan pengujian rutin secara berkala memastikan bahwa IDS/IPS berfungsi dengan baik dan memberikan tingkat perlindungan yang diharapkan.

Selanjutnya.. mengelola aturan IDS/IPS adalah aspek penting untuk menjaga efektivitasnya. Aturan ini mendefinisikan jenis lalu lintas jaringan yang akan dideteksi atau dicegah. Dengan memperbarui aturan secara teratur IDS/IPS dapat tetap mengikuti ancaman terbaru dan ancaman yang berkembang.

Selain itu penyetelan dan penyesuaian IDS/IPS juga penting untuk meminimalkan kesalahan positif dan negatif. Kesalahan positif mengacu pada peristiwa yang salah diidentifikasi sebagai serangan sedangkan kesalahan negatif mengacu pada serangan yang gagal dideteksi. Penyesuaian parameter seperti ambang batas deteksi dan tingkat log dapat membantu menyeimbangkan akurasi dan efisiensi IDS/IPS.

Terakhir memantau log IDS/IPS secara teratur sangat penting untuk mengidentifikasi serangan menganalisis tren keamanan dan mengidentifikasi potensi kerentanan. Log ini berisi peristiwa keamanan yang dideteksi oleh IDS/IPS dan harus ditinjau secara berkala oleh tim keamanan untuk mendeteksi aktivitas mencurigakan dan mengambil tindakan yang sesuai.

Dengan mengikuti praktik terbaik yang diuraikan di atas organisasi dapat memaksimalkan efektivitas IDS/IPS mereka dan secara signifikan meningkatkan postur keamanan jaringan mereka. Melalui instalasi.. pengujian manajemen penyesuaian dan pemantauan yang tepat IDS/IPS menjadi alat yang ampuh untuk mencegah ancaman dan melindungi aset informasi organisasi.

,

Bimbingan Menggunakan Ids/Ips Di Vps Linux Untuk Keselamatan Bisnis

Panduan Menggunakan IDS/IPS di VPS Linux untuk Keamanan Bisnis

Dalam era digital saat-ini keamanan bisniis menjadi prioritaas utama bagi perusahaan yang ingin melindungi aset-digital mereka dari serangan hacker dan ancaman keamanan lainnya. Salah satu-cara efektif untuk meningkatkan keamanan bisniis adalah dengan menggunakan Sistem Deteksi dan Pencegahan Intrusi (Intrusion Detection and Prevention System IDS/IPS) di Virtual Private Server (VPS) Linux.

Apa itu-IDS/IPS?

IDS/IPS adalah sistem keamanan yang dirancang untuk mendeteksi dan mencegah serangan keamanan terhadap jaringan komputer dan sistem. IDS/IPS bekerja dengan memantau-lalu-lintaas jaringan dan mengidentifikasi pola-pola yang tidak biasa atau-mencurigakan yang dapat-menandakan adanya serangan keamanan.

Bagaimana Cara Menggunakan IDS/IPS di VPS Linux?

Berikut-adalah langkah-langkah untuk menggunakan IDS/IPS di VPS Linux:

| Langkah | Keterangan |

|---|---|

| 1. Pilih IDS/IPS | Pilih IDS/IPS yang sesuai dengan kebutuhan bisniis Anda seperti Snort-Suricata atau-OSSEC. |

| 2. Instalasi ID/IPS | Instal IDS/IPS di VPS Linux Anda menggunakan perintah apt-get-atau-yum. |

| 3. Konfigurasi IDS/IPS | Konfigurasi IDS/IPS untuk memantau-lalu-lintaas jaringan dan mengidentifikasi pola-pola yang tidak biasa. |

| 4. Integrasi dengan Firewall | Integrasi IDS/IPS dengan firewall untuk memastikan bahwa lalu-lintaas jaringan yang mencurigakan dapat-diblokir. |

| 5. Pemantauan | Pemantauan IDS/IPS secara terus-menerus untuk memastikan bahwa sistem keamanan Anda berjalan dengan efektif. |

Kelebihan Menggunakan IDS/IPS di VPS Linux

Berikut-adalah beberapa kelebihan menggunakan IDS/IPS di VPS Linux:

- Meningkatkan keamanan bisniis dengan mendeteksi dan mencegah serangan keamanan.

- Memantau-lalu-lintaas jaringan secara real-time untuk mengidentifikasi pola-pola yang tidak biasa.

- Mengintegrasi dengan firewall untuk memastikan bahwa lalu-lintaas jaringan yang mencurigakan dapat-diblokir.

- Dapat-diintegrasikan dengan sistem keamanan lainnya seperti antivirus dan firewall.

Contoh Kasus Penggunaan IDS/IPS di VPS Linux

Berikut-adalah contoh kasus penggunaan IDS/IPS di VPS Linux:

- Sebuah perusahaan e-commerce menggunakan IDS/IPS untuk mendeteksi dan mencegah serangan injection SQL.

- Sebuah perusahaan jasa keuangan menggunakan IDS/IPS untuk memantau-lalu-lintaas jaringan dan mengidentifikasi pola-pola yang tidak biasa.

Statistik Penggunaan IDS/IPS di VPS Linux

Berikut-adalah beberapa statistik penggunaan IDS/IPS di VPS Linux:

- 80% perusahaan menggunakan IDS/IPS untuk meningkatkan keamanan bisnis.

- 60% perusahaan menggunakan IDS/IPS untuk memantau-lalu-lintaas jaringan.

- 40% perusahaan menggunakan IDS/IPS untuk mengintegrasi dengan firewall.

Kesimpulan

Menggunakan IDS/IPS di VPS Linux adalah salah satu-cara efektif untuk meningkatkan keamanan bisnis. Dengan memantau-lalu-lintaas jaringan dan mengidentifikasi pola-pola yang tidak biasa IDS/IPS dapat-membantu-mencegah serangan keamanan dan melindungi aset-digital perusahaan. Oleh karena itu-penting bagi perusahaan untuk mempertimbangkan penggunaan IDS/IPS di VPS Linux sebagai bagian dari strategi keamanan bisniis mereka.