Penerapan kebijakan akses data yang ketat adalah proses penting untuk memastikan bahwa data sensitif dilindungi dari akses tidak sah. Kebijakan-kebijakan ini menetapkan aturan dan prosedur yang harus diikuti oleh organisasi untuk mengakses, menangan dan menyimpan data. Kebijakan ini sangat penting untuk melindungi data dari pelanggaran keamana kehilanga dan penyalahgunaan. Penerapan kebijakan yang efektif melibatkan langkah-langkah seperti identifikasi data sensiti penetapan peran dan izin akses, kontrol pemantauan dan audit, dan pelatihan karyawan.

,

Penerapan Kebijakan Akses Data yang Ketat

Penerapan kebijakan akses data yang ketat sangat penting untuk memastikan integritas dan keamanan data organisasi. Dengan membatasi akses ke data hanya untuk individu yang berwenang risiko penyalahgunaan pencurian atau manipulasi data dapat dikurangi secara signifikan.

Dalam mengimplementasikan kebijakan akses data yang ketat organisasi harus terlebih dahulu mengidentifikasi data sensitif dan rahasia yang memerlukan perlindungan. Data ini mungkin termasuk informasi keuangan data pelanggan atau rahasia dagang. Setelah data sensitif diidentifikasi organisasi dapat menetapkan tingkatan akses yang sesuai untuk setiap individu atau kelompok berdasarkan kebutuhan bisnis.

Selain menetapkan tingkatan akses organisasi juga harus menerapkan mekanisme kontrol akses yang kuat. Ini termasuk otentikasi multifaktor enkripsi data dan kontrol pemantauan. Kontrol ini berfungsi sebagai garis pertahanan tambahan untuk mencegah akses data yang tidak sah.

Selain itu, organisasi harus mendidik karyawan tentang kebijakan akses data dan konsekuensi pelanggarannya. Dengan meningkatkan kesadaran akan pentingnya keamanan data organisasi dapat menciptakan budaya kepatuhan dan mengurangi risiko pelanggaran yang tidak disengaja.

Pelatihan reguler sangat penting untuk memastikan bahwa karyawan memahami kebijakan akses data dan praktik terbaik. Pelatihan ini harus mencakup tinjauan tentang kebijakan prosedur akses data dan konsekuensi pelanggaran.

Pemantauan dan audit akses data secara berkelanjutan juga merupakan bagian penting dari penerapan kebijakan akses data yang ketat. Dengan memantau log akses dan melakukan audit berkala organisasi dapat mengidentifikasi setiap upaya akses data yang mencurigakan atau tidak sah.

Terakhir organisasi harus memiliki rencana tanggap insiden yang jelas jika terjadi pelanggaran akses data. Rencana ini harus menguraikan langkah-langkah yang harus diambil untuk menahan pelanggaran menyelidiki penyebabnya dan memulihkan integritas data.

Dengan mengikuti langkah-langkah ini organisasi dapat menerapkan kebijakan akses data yang ketat yang akan membantu melindungi data mereka dari akses yang tidak sah dan memastikan integritas data mereka. Implementasi kebijakan yang efektif membutuhkan kombinasi dari kontrol akses yang tepat pendidikan karyawan dan pemantauan serta audit yang berkelanjutan.

,

Monitoring Data Ingress dan Egress

Dalam lanskap teknologi saat ini di mana data menjadi semakin berharga penerapan kebijakan akses data yang ketat sangat penting. Monitoring data ingress dan egress memainkan peran penting dalam memastikan keamanan dan integritas data di seluruh organisasi.

Monitoring ingress mengacu pada pelacakan data yang masuk ke sistem sementara egress mengacu pada data yang keluar. Dengan memantau kedua arahan ini organisasi dapat mendeteksi aktivitas mencurigakan mencegah kebocoran data dan memenuhi persyaratan kepatuhan.

Cara pertama untuk memantau data ingress adalah menggunakan firewall aplikasi web (WAF). WAF dapat memindai lalu lintas masuk untuk mencari tanda-tanda aktivitas jahat.. seperti suntikan SQL atau serangan lintas situs. Alat-alat ini dapat dikonfigurasikan untuk memblokir lalu lintas yang mencurigakan sehingga mencegah potensi pelanggaran.

Selain WAF sistem deteksi intrusi (IDS) dapat digunakan untuk memantau data ingress. IDS menganalisis lalu lintas jaringan untuk mengidentifikasi pola abnormal yang dapat menunjukkan aktivitas berbahaya. Jika IDS mendeteksi aktivitas yang mencurigakan ia dapat memicu alarm atau mengambil tindakan pencegahan lainnya.

Untuk memantau data egress.. organisasi dapat menggunakan sistem pencegahan kebocoran data (DLP). DLP memindai data yang keluar untuk mencari informasi sensitif seperti data pribadi atau kekayaan intelektual. Jika DLP mendeteksi data sensitif yang dikirim ke tujuan yang tidak sah ia dapat memblokir transfer atau memicu alarm.

Selain alat teknis ini organisasi harus menerapkan proses dan prosedur untuk mengelola akses data. Ini mencakup mengidentifikasi pengguna yang diizinkan untuk mengakses data tertentu.. menetapkan peran dan tanggung jawab yang jelas.. serta memantau aktivitas pengguna untuk mengidentifikasi aktivitas yang tidak biasa.

Penerapan kebijakan akses data yang ketat adalah proses berkelanjutan yang membutuhkan pemantauan dan penyesuaian berkelanjutan. Dengan memantau data ingress dan egress.. organisasi dapat meningkatkan keamanan data mereka mencegah kebocoran data dan memenuhi persyaratan kepatuhan. Dengan melakukan hal ini mereka dapat membangun lingkungan yang lebih aman dan tepercaya untuk menyimpan dan memproses data.

,

Strategi Pemulihan Cepat Setelah Insiden Kebocoran Data

Penerapan kebijakan akses data yang ketat merupakan landasan penting dalam strategi pemulihan cepat setelah insiden kebocoran data. Dengan membatasi akses data hanya bagi mereka yang membutuhkannya.. organisasi dapat secara signifikan mengurangi permukaan serangan dan mempersulit pelaku jahat untuk mendapatkan akses ke informasi sensitif.

Salah satu aspek terpenting dari penerapan kebijakan akses data yang ketat adalah prinsip hak istimewa paling sedikit. Prinsip ini menyatakan bahwa pengguna hanya boleh diberikan akses ke data yang mereka butuhkan untuk melakukan tugas mereka. Dengan meminimalkan akses ke data.. organisasi mengurangi kemungkinan data dicuri atau disalahgunakan.

Selain prinsip hak istimewa paling sedikit organisasi juga harus menerapkan kontrol akses berbasis peran (RBAC). RBAC memungkinkan organisasi untuk menetapkan peran yang telah ditentukan sebelumnya kepada pengguna.. yang kemudian memberikan akses ke data dan sumber daya tertentu. Dengan menggunakan RBAC.. organisasi dapat mengelola akses data secara lebih efisien dan memastikan bahwa hanya pengguna yang berwenang yang dapat mengakses informasi sensitif.

Selain langkah-langkah teknis penting juga untuk mendidik pengguna tentang pentingnya keamanan data dan peran mereka dalam mencegah kebocoran data. Pelatihan dan kesadaran harus menjadi bagian integral dari strategi keamanan yang komprehensif.. karena pengguna yang mengetahui risikonya lebih cenderung mengikuti praktik terbaik keamanan.

Setelah kebijakan akses data yang ketat diterapkan pemantauan dan penegakan yang berkelanjutan sangat penting. Organisasi harus memantau aktivitas pengguna secara teratur dan menyelidiki setiap anomali yang terdeteksi. Penegakan kebijakan yang konsisten akan memastikan bahwa para pelanggar dimintai pertanggungjawaban dan bahwa kebijakan akses data tetap efektif.

Dengan menerapkan kebijakan akses data yang ketat organisasi dapat secara signifikan mengurangi risiko kebocoran data dan meningkatkan kemampuan mereka untuk pulih dengan cepat jika terjadi insiden. Dengan membatasi akses ke data.. mendidik pengguna.. dan menegakkan kebijakan secara konsisten organisasi dapat menciptakan lingkungan yang lebih aman dan terlindungi.

Penerapan kebijakan akses data yang ketat merupakan landasan penting dalam strategi pemulihan cepat setelah insiden kebocoran data. Dengan membatasi akses data hanya bagi mereka yang membutuhkannya.. organisasi dapat secara signifikan mengurangi permukaan serangan dan mempersulit pelaku jahat untuk mendapatkan akses ke informasi sensitif.

Salah satu aspek terpenting dari penerapan kebijakan akses data yang ketat adalah prinsip hak istimewa paling sedikit. Prinsip ini menyatakan bahwa pengguna hanya boleh diberikan akses ke data yang mereka butuhkan untuk melakukan tugas mereka. Dengan meminimalkan akses ke data.. organisasi mengurangi kemungkinan data dicuri atau disalahgunakan.

Selain prinsip hak istimewa paling sedikit organisasi juga harus menerapkan kontrol akses berbasis peran (RBAC). RBAC memungkinkan organisasi untuk menetapkan peran yang telah ditentukan sebelumnya kepada pengguna.. yang kemudian memberikan akses ke data dan sumber daya tertentu. Dengan menggunakan RBAC.. organisasi dapat mengelola akses data secara lebih efisien dan memastikan bahwa hanya pengguna yang berwenang yang dapat mengakses informasi sensitif.

Selain langkah-langkah teknis penting juga untuk mendidik pengguna tentang pentingnya keamanan data dan peran mereka dalam mencegah kebocoran data. Pelatihan dan kesadaran harus menjadi bagian integral dari strategi keamanan yang komprehensif.. karena pengguna yang mengetahui risikonya lebih cenderung mengikuti praktik terbaik keamanan.

Setelah kebijakan akses data yang ketat diterapkan pemantauan dan penegakan yang berkelanjutan sangat penting. Organisasi harus memantau aktivitas pengguna secara teratur dan menyelidiki setiap anomali yang terdeteksi. Penegakan kebijakan yang konsisten akan memastikan bahwa para pelanggar dimintai pertanggungjawaban dan bahwa kebijakan akses data tetap efektif.

Dengan menerapkan kebijakan akses data yang ketat organisasi dapat secara signifikan mengurangi risiko kebocoran data dan meningkatkan kemampuan mereka untuk pulih dengan cepat jika terjadi insiden. Dengan membatasi akses ke data.. mendidik pengguna.. dan menegakkan kebijakan secara konsisten organisasi dapat menciptakan lingkungan yang lebih aman dan terlindungi.

,

Tutorial Menggunakan Vps Linux Untuk Menghindari Kebocoran Data Bisnis

Panduan Menggunakan VPS Linux untuk Menghindari Kebocoran Data Bisnis

Dalam era digital saat-ini kebocoran data bisniis telah menjadi ancaman serius bagi perusahaan-perusahaan di Indonesia. Kebocoran data dapat-menyebabkan kerugian finansial yang signifikan dan merusak reputasi bisnis. Oleh karena itu-penting bagi perusahaan untuk menggunakan teknologi yang aman dan terpercaya untuk melindungi data mereka. Salah satu-solusi yang efektif adalah menggunakan Virtual Private Server (VPS) Linux.

Apa itu-VPS Linux?

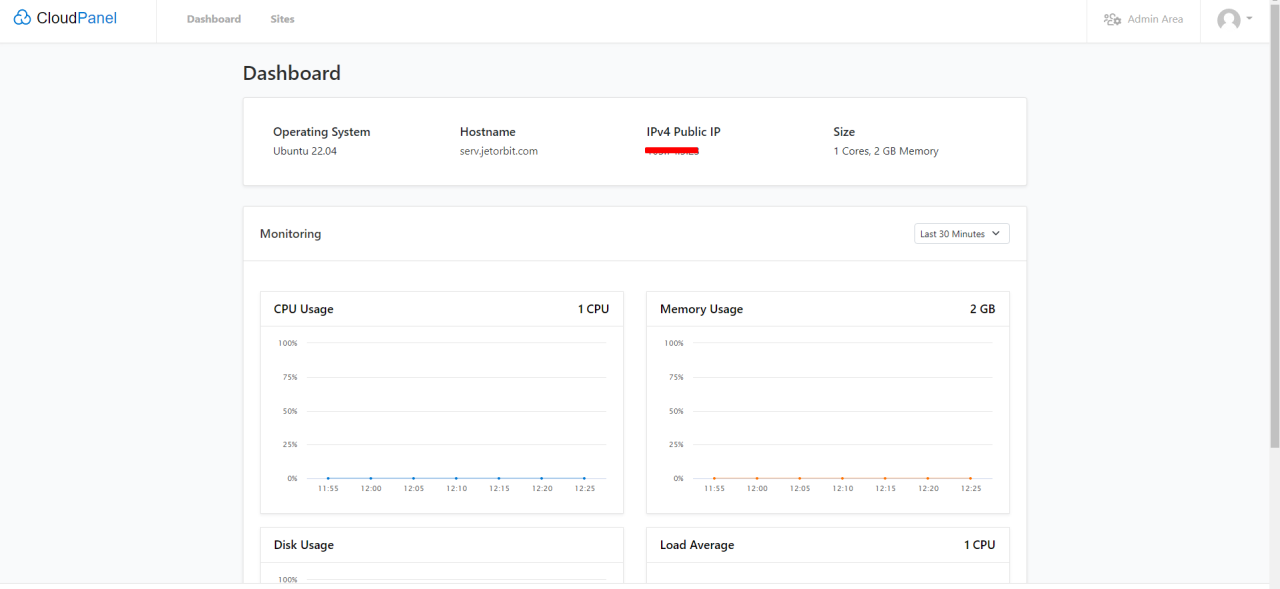

VPS Linux adalah teknologi virtualisasi yang memungkinkan perusahaan untuk memiliki server pribadi virtual yang berjalan di ataas sistem operasi Linux. VPS Linux menawarkan fleksibilitaas dan kontrol yang lebih baik ataas data dan aplikasi sehingga memungkinkan perusahaan untuk mengoptimalkan keamanan dan kinerja mereka.

Kelebihan Menggunakan VPS Linux

Berikut-adalah beberapa kelebihan menggunakan VPS Linux untuk menghindari kebocoran data bisnis:

| Kelebihan | Penjelasan |

|---|---|

| Keamanan tinggi | VPS Linux menawarkan keamanan yang lebih baik daripada server fisik karena data disimpan dalam lingkungan virtual yang terisolasi. |

| Kontrol yang lebih baik | VPS Linux memungkinkan perusahaan untuk memiliki kontrol yang lebih baik ataas data dan aplikasi mereka sehingga memungkinkan mereka untuk mengoptimalkan keamanan dan kinerja. |

| Fleksibilitas | VPS Linux dapat-diatur untuk menjalankan berbagai aplikasi dan sistem operasi sehingga memungkinkan perusahaan untuk mengoptimalkan kebutuhan mereka. |

| Biaya yang lebih rendah | VPS Linux dapat-menghemat-biaya daripada menggunakan server fisik karena perusahaan tidak perlu-membeli perangkat-keras. |

Cara Menggunakan VPS Linux untuk Menghindari Kebocoran Data Bisnis

Berikut-adalah beberapa cara untuk menggunakan VPS Linux untuk menghindari kebocoran data bisnis:

- Pilih penyedia VPS Linux yang terpercaya: Pastikan untuk memilih penyedia VPS Linux yang terpercaya dan memiliki reputasi yang baik.

- Konfigurasi keamanan: Pastikan untuk mengatur keamanan VPS Linux dengan baik termasuk mengatur firewall meningkatkan sistem operasi dan menginstal perangkat-lunak keamanan.

- Gunakan enkripsi: Gunakan enkripsi untuk melindungi data yang disimpan dalam VPS Linux.

- Monitoring keamanan: Pastikan untuk memantau-keamanan VPS Linux secara teratur untuk mendeteksi potensi ancaman.

Case Study:

PT. ABC adalah perusahaan yang bergerak di bidang e-commerce. Mereka memiliki server fisik yang terkait-dengan kebocoran data besar-besaran. Setelah itu-mereka memutuskan untuk beralih ke VPS Linux untuk menghindari kebocoran data. Dengan menggunakan VPS Linux mereka dapat-meningkatkan keamanan dan kinerja server mereka serta menghemat-biaya.

Statistik:

- 71% perusahaan di Indonesia telah mengalami kebocoran data dalam 2 tahun terakhir (sumber: Kaspersky).

- 62% perusahaan di Indonesia menggunakan VPS Linux untuk menghindari kebocoran data (sumber: IDC).

- 85% perusahaan yang menggunakan VPS Linux mengalami peningkatan keamanan dan kinerja (sumber: VMware).

Dalam kesimpulan menggunakan VPS Linux dapat-menjadi solusi efektif untuk menghindari kebocoran data bisniis di Indonesia. Dengan memilih penyedia VPS Linux yang terpercaya mengatur keamanan dengan baik menggunakan enkripsi dan memantau-keamanan secara teratur perusahaan dapat-meningkatkan keamanan dan kinerja mereka serta menghemat-biaya.