Konfigurasi Keamanan untuk Koneksi Jaringan sangat penting untuk melindungi jaringan dan data dari serangan yang tidak sah. Ini mencakup berbagai teknik dan prakti seperti firewal enkrips dan otentikas untuk memastikan kerahasiaa integritas, dan ketersediaan data yang dikirimkan melalui jaringan.

,

Konfigurasi Keamanan untuk Koneksi Jaringan

Keamanan koneksi jaringan sangat penting untuk melindungi data dan menjaga privasi pengguna. Berbagai konfigurasi keamanan dapat diterapkan untuk mengamankan koneksi jaringan masing-masing dengan kelebihan dan kekurangannya.

Protokol Keamanan

Protokol keamanan seperti Secure Sockets Layer (SSL) dan Transport Layer Security (TLS) mengenkripsi komunikasi antara klien dan server. Enkripsi ini mencegah pihak ketiga mencegat dan membaca data yang dikirimkan melalui jaringan. Namun protokol ini dapat memperlambat kinerja koneksi dan menambah beban pada server.

Firewall

Firewall bertindak sebagai penghalang antara jaringan internal dan eksternal. Mereka memantau dan memblokir lalu lintas jaringan yang mencurigakan atau tidak sah. Firewall dapat dikonfigurasi untuk mengizinkan atau memblokir lalu lintas berdasarkan alamat IP rentang port atau protokol. Namun firewall dapat menjadi rumit untuk dikonfigurasi dan dikelola dan mungkin tidak efektif terhadap ancaman yang lebih canggih.

Sistem Deteksi Intrusi

Sistem deteksi intrusi (IDS) memantau aktivitas jaringan dan mencari pola yang mencurigakan. Ketika pola seperti itu terdeteksi IDS dapat memicu alarm atau mengambil tindakan korektif seperti memblokir sumber lalu lintas yang mencurigakan. IDS dapat memberikan deteksi waktu nyata terhadap serangan tetapi dapat memicu alarm palsu dan memerlukan sumber daya yang signifikan untuk beroperasi.

Virtual Private Network (VPN)

VPN membuat koneksi jaringan yang aman melalui jaringan publik seperti internet. Mereka mengenkripsi lalu lintas jaringan dan mengarahkannya melalui terowongan aman. VPN memberikan keamanan dan privasi tambahan tetapi dapat berdampak pada kinerja jaringan dan memerlukan biaya tambahan.

Autentikasi dan Otorisasi

Konfigurasi keamanan juga mencakup autentikasi dan otorisasi pengguna. Autentikasi memverifikasi identitas pengguna sementara otorisasi memberikan izin kepada pengguna untuk mengakses sumber daya jaringan tertentu. Mekanisme autentikasi yang umum termasuk kata sandi token perangkat keras dan biometrik. Otorisasi sering kali diterapkan melalui peran dan izin pengguna yang ditentukan.

Praktik Terbaik

Untuk mengonfigurasi keamanan jaringan secara efektif penting untuk mengikuti praktik terbaik berikut:

Gunakan kombinasi konfigurasi keamanan untuk perlindungan yang berlapis.

Tinjau dan perbarui konfigurasi keamanan secara berkala untuk mengatasi ancaman baru.

Melatih pengguna tentang praktik keamanan yang baik.

Terapkan pemantauan dan pelaporan keamanan untuk mendeteksi dan menanggapi insiden.

Dengan mengimplementasikan konfigurasi keamanan yang tepat organisasi dapat melindungi koneksi jaringan mereka menjaga integritas data mereka dan memastikan privasi pengguna mereka. Penting untuk terus memantau dan menyesuaikan konfigurasi ini seiring dengan munculnya ancaman baru dan persyaratan keamanan yang berubah.

,

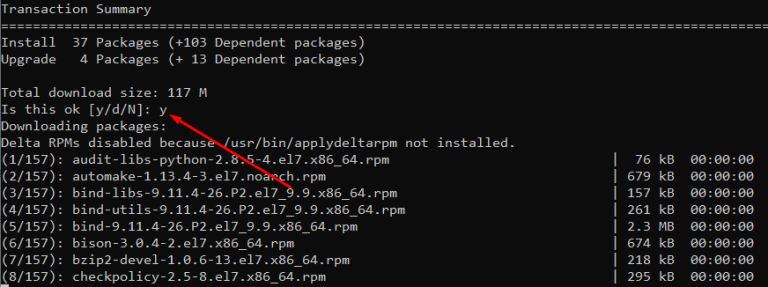

Instalasi VPN untuk Akses Aman

Melindungi koneksi jaringan sangat penting dalam lanskap digital saat ini. Salah satu metode yang terbukti untuk meningkatkan keamanan adalah dengan memasang Virtual Private Network (VPN). Dengan mengenkripsi lalu lintas internet dan menyembunyikan alamat IP.. VPN memberikan akses aman ke sumber daya jarak jauh sekaligus melindungi data sensitif dari intersepsi yang tidak sah.

Langkah pertama dalam menyiapkan VPN adalah memilih penyedia tepercaya yang menawarkan protokol enkripsi yang kuat.. seperti OpenVPN atau IKEv2. Selanjutnya perlu mengonfigurasi klien VPN pada perangkat yang ingin Anda amankan. Instruksi spesifik akan bervariasi tergantung pada sistem operasi dan penyedia VPN yang dipilih.

Setelah klien VPN dikonfigurasi Anda harus membuat koneksi. Proses ini biasanya melibatkan memasukkan kredensial Anda dan memilih server VPN yang diinginkan. Server yang berbeda mungkin terletak di lokasi geografis yang berbeda memberikan fleksibilitas akses ke konten yang dibatasi wilayah atau menghindari pembatasan internet.

Untuk memastikan keamanan berkelanjutan penting untuk memelihara konfigurasi VPN. Ini termasuk memperbarui perangkat lunak klien VPN secara teratur dan meninjau pengaturan keamanan untuk memastikannya masih sesuai dengan kebutuhan Anda. Selain itu.. disarankan untuk menggunakan kata sandi yang kuat dan mempertimbangkan untuk mengaktifkan autentikasi dua faktor untuk meningkatkan perlindungan akun Anda.

Menggabungkan VPN dengan praktik keamanan lainnya seperti firewall dan perangkat lunak antivirus.. menciptakan lapisan pertahanan komprehensif terhadap ancaman online. VPN terutama bermanfaat dalam situasi di mana koneksi Wi-Fi publik atau tidak aman digunakan karena mengenkripsi lalu lintas dan mencegah penyerang mengakses informasi sensitif.

Saat mempertimbangkan solusi VPN adalah bijaksana untuk meneliti fitur dan reputasi penyedia yang berbeda. Carilah penyedia yang menawarkan fitur-fitur canggih seperti enkripsi tingkat militer.. sakelar pemutus.. dan kebijakan tanpa pencatatan untuk melindungi privasi Anda.

Dengan mengikuti langkah-langkah ini dan mengimplementasikan praktik keamanan yang tepat.. individu dan organisasi dapat menikmati manfaat akses jarak jauh yang aman dan menjaga integritas data mereka dalam lingkungan jaringan yang semakin kompleks.

,

Monitoring Aktivitas Jaringan dengan Tools Open Source

Monitoring Aktivitas Jaringan dengan Open Source Tools

Dalam dunia digital yang terus berkembang.. keamanan jaringan sangat penting untuk melindungi data dan privasi. Salah satu aspek penting dari keamanan jaringan adalah memantau aktivitas jaringan untuk mendeteksi dan menangkal ancaman. Untungnya.. ada banyak alat sumber terbuka yang tersedia untuk membantu organisasi melakukan hal ini.

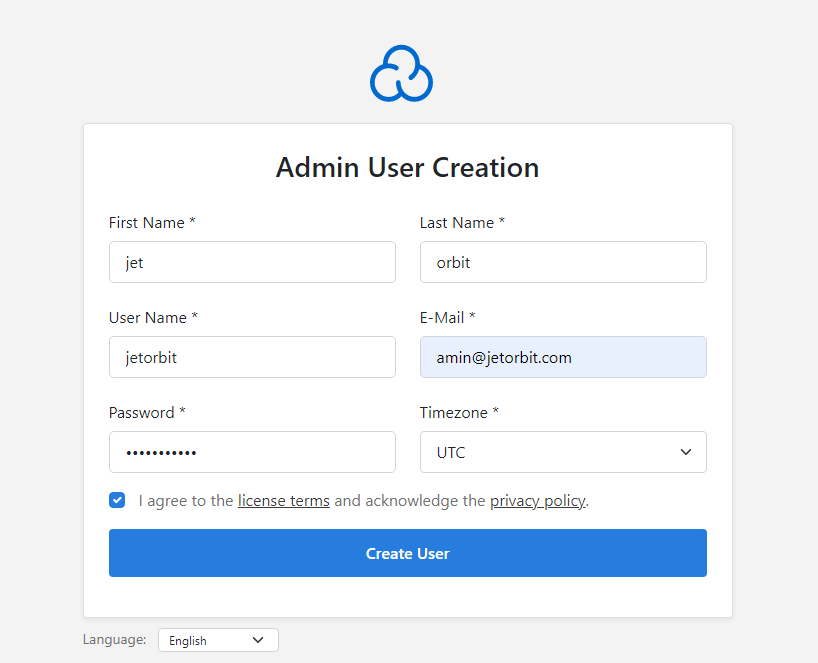

Mempersiapkan Alat Monitoring

Sebelum memulai pemantauan aktivitas jaringan organisasi perlu memasang dan mengonfigurasi alat yang telah dipilih. Alat-alat ini biasanya mencakup sistem deteksi intrusi (IDS), sistem pencegahan intrusi (IPS), dan penganalisis lalu lintas jaringan. Proses konfigurasi sangat bervariasi tergantung pada alat yang digunakan jadi penting untuk mengikuti instruksi pemasangan dengan cermat.

Memantau Lalu Lintas Jaringan Real-Time

Setelah alat monitoring dikonfigurasi.. organisasi dapat mulai memantau lalu lintas jaringan secara real-time. Alat ini mendeteksi aktivitas yang tidak biasa.. seperti upaya akses tidak sah atau serangan malware. Ketika aktivitas mencurigakan terdeteksi.. peringatan akan dihasilkan dan dipantau oleh tim keamanan.

Melakukan Investigasi dan Tindakan Perbaikan

Ketika peringatan diterima.. tim keamanan perlu melakukan investigasi lebih lanjut untuk menentukan apakah aktivitas tersebut merupakan ancaman nyata atau sekadar kesalahan positif. Investigasi ini akan mencakup memeriksa log.. menganalisis lalu lintas jaringan dan berkonsultasi dengan basis data intelijen ancaman.

Jika aktivitas tersebut terbukti sebagai ancaman tim keamanan harus mengambil tindakan perbaikan yang sesuai.. seperti memblokir akses ke sumber ancaman mengisolasi sistem yang terinfeksi.. atau mengonfigurasi ulang firewall.

Manfaat Alat Open Source

Alat sumber terbuka menawarkan beberapa manfaat untuk monitoring aktivitas jaringan termasuk:

Biaya rendah: Alat ini gratis untuk digunakan dan dimodifikasi.. yang dapat menghemat biaya lisensi dan pemeliharaan.

Fleksibilitas: Alat ini dapat disesuaikan untuk memenuhi kebutuhan spesifik organisasi.. memungkinkan penyesuaian pengaturan dan aturan deteksi.

Komunitas aktif: Alat sumber terbuka didukung oleh komunitas developer aktif yang memberikan dukungan dan pembaruan keamanan.

Kesimpulan

Monitoring aktivitas jaringan sangat penting untuk keamanan jaringan. Dengan menggunakan alat monitoring open source seperti IDS IPS dan penganalisis lalu lintas jaringan organisasi dapat mendeteksi dan menangkal ancaman serta menjamin integritas dan privasi data. Alat ini mudah dikonfigurasi.. fleksibel.. dan hemat biaya.. menjadikannya solusi yang ideal untuk organisasi yang ingin meningkatkan postur keamanan mereka.

Monitoring Aktivitas Jaringan dengan Open Source Tools

Dalam dunia digital yang terus berkembang.. keamanan jaringan sangat penting untuk melindungi data dan privasi. Salah satu aspek penting dari keamanan jaringan adalah memantau aktivitas jaringan untuk mendeteksi dan menangkal ancaman. Untungnya.. ada banyak alat sumber terbuka yang tersedia untuk membantu organisasi melakukan hal ini.

Mempersiapkan Alat Monitoring

Sebelum memulai pemantauan aktivitas jaringan organisasi perlu memasang dan mengonfigurasi alat yang telah dipilih. Alat-alat ini biasanya mencakup sistem deteksi intrusi (IDS), sistem pencegahan intrusi (IPS), dan penganalisis lalu lintas jaringan. Proses konfigurasi sangat bervariasi tergantung pada alat yang digunakan jadi penting untuk mengikuti instruksi pemasangan dengan cermat.

Memantau Lalu Lintas Jaringan Real-Time

Setelah alat monitoring dikonfigurasi.. organisasi dapat mulai memantau lalu lintas jaringan secara real-time. Alat ini mendeteksi aktivitas yang tidak biasa.. seperti upaya akses tidak sah atau serangan malware. Ketika aktivitas mencurigakan terdeteksi.. peringatan akan dihasilkan dan dipantau oleh tim keamanan.

Melakukan Investigasi dan Tindakan Perbaikan

Ketika peringatan diterima.. tim keamanan perlu melakukan investigasi lebih lanjut untuk menentukan apakah aktivitas tersebut merupakan ancaman nyata atau sekadar kesalahan positif. Investigasi ini akan mencakup memeriksa log.. menganalisis lalu lintas jaringan dan berkonsultasi dengan basis data intelijen ancaman.

Jika aktivitas tersebut terbukti sebagai ancaman tim keamanan harus mengambil tindakan perbaikan yang sesuai.. seperti memblokir akses ke sumber ancaman mengisolasi sistem yang terinfeksi.. atau mengonfigurasi ulang firewall.

Manfaat Alat Open Source

Alat sumber terbuka menawarkan beberapa manfaat untuk monitoring aktivitas jaringan termasuk:

Biaya rendah: Alat ini gratis untuk digunakan dan dimodifikasi.. yang dapat menghemat biaya lisensi dan pemeliharaan.

Fleksibilitas: Alat ini dapat disesuaikan untuk memenuhi kebutuhan spesifik organisasi.. memungkinkan penyesuaian pengaturan dan aturan deteksi.

Komunitas aktif: Alat sumber terbuka didukung oleh komunitas developer aktif yang memberikan dukungan dan pembaruan keamanan.

Kesimpulan

Monitoring aktivitas jaringan sangat penting untuk keamanan jaringan. Dengan menggunakan alat monitoring open source seperti IDS IPS dan penganalisis lalu lintas jaringan organisasi dapat mendeteksi dan menangkal ancaman serta menjamin integritas dan privasi data. Alat ini mudah dikonfigurasi.. fleksibel.. dan hemat biaya.. menjadikannya solusi yang ideal untuk organisasi yang ingin meningkatkan postur keamanan mereka.

,

Panduan Merencanakan Vps Linux Untuk Keamanan Jaringan Bisnis

Panduan Menyiapkan VPS Linux untuk Keamanan Jaringan Bisnis

Dalam era digital saat-ini keamanan jaringan bisniis menjadi prioritaas utama bagi perusahaan. Salah satu-cara untuk meningkatkan keamanan jaringan bisniis adalah dengan menggunakan Virtual Private Server (VPS) Linux. Dalam artikel ini kita akan membahaas panduan menyiapkan VPS Linux untuk keamanan jaringan bisnis.

Mengapa VPS Linux?

VPS Linux menjadi pilihan yang populer karena beberapa alasan. Pertama VPS Linux menawarkan fleksibilitaas dan kontrol penuh ataas sistem operasi. Kedua VPS Linux lebih murah daripada dedicated server namun masih menawarkan performa yang tinggi. Terakhir VPS Linux dapat-diintegrasikan dengan berbagai aplikasi dan teknologi lainnya.

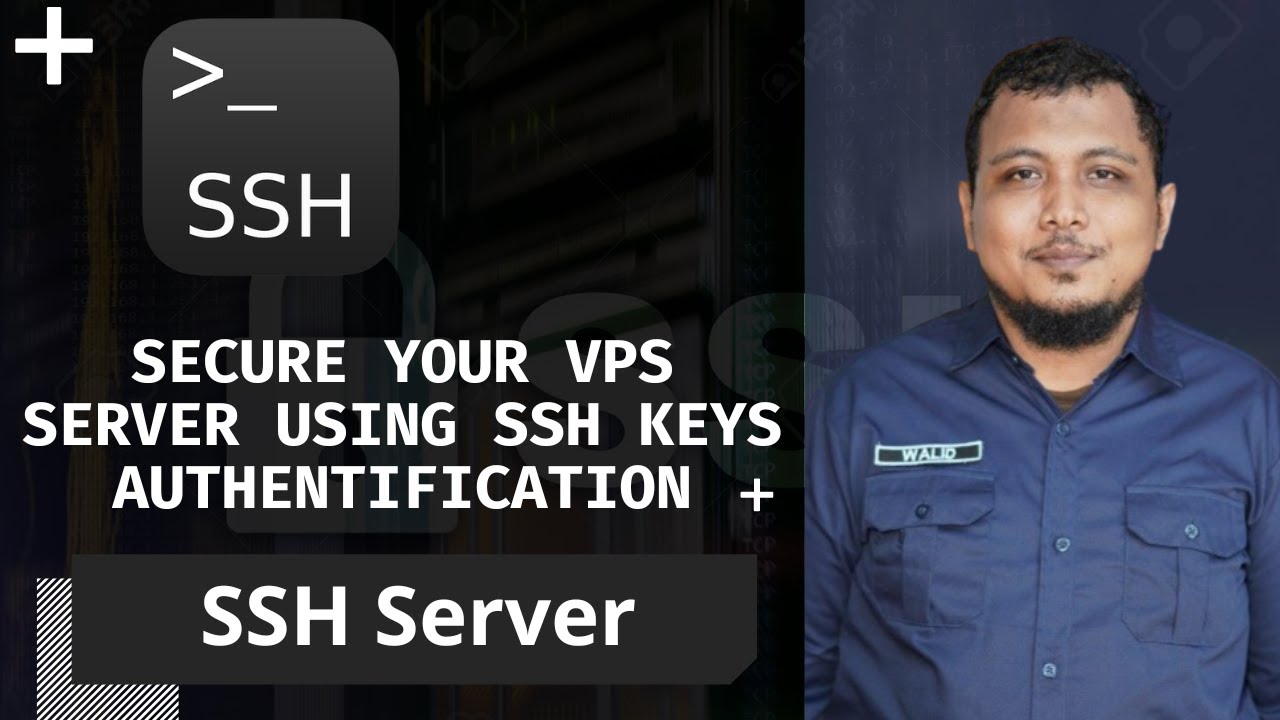

Panduan Menyiapkan VPS Linux

Berikut-adalah langkah-langkah untuk menyiapkan VPS Linux untuk keamanan jaringan bisnis:

- Pilih VPS Linux yang sesuai: Pilih penyedia VPS Linux yang terpercaya dan memiliki reputasi baik. Pastikan VPS Linux dapat-menangani beban kerja yang tinggi dan memiliki fitur keamanan yang lengkap.

- Instalasi sistem operasi: Instalasi sistem operasi VPS Linux yang dipilih. Pastikan sistem operasi yang dipilih memiliki fitur keamanan yang lengkap seperti firewall dan sistem deteksi intrusi.

- Konfigurasi jaringan: Konfigurasi jaringan VPS Linux untuk memastikan bahwa semua komunikasi jaringan aman dan terenkripsi. Gunakan protokol seperti OpenVPN atau-WireGuard untuk mengenkripsi komunikasi jaringan.

- Instalasi software keamanan: Instalasi software keamanan yang diperlukan seperti antivirus dan sistem deteksi intrusi. Pastikan software keamanan yang dipilih dapat-menangani ancaman keamanan yang terbaru.

- Konfigurasi firewall: Konfigurasi firewall VPS Linux untuk memastikan bahwa semua komunikasi jaringan yang tidak diperlukan diblokir. Gunakan aturan firewall yang ketat-untuk memastikan bahwa hanya komunikasi jaringan yang diperlukan yang dapat-masuk dan keluar dari VPS Linux.

- Update dan patching: Pastikan VPS Linux selalu-update dan patching untuk memastikan bahwa semua fitur keamanan yang terbaru-dapat-digunakan.

Tabel: Panduan Menyiapkan VPS Linux untuk Keamanan Jaringan Bisnis

| No | Langkah | Keterangan |

|---|---|---|

| 1 | Pilih VPS Linux yang sesuai | Pilih penyedia VPS Linux yang terpercaya dan memiliki reputasi baik |

| 2 | Instalasi sistem operasi | Instalasi sistem operasi VPS Linux yang dipilih |

| 3 | Konfigurasi jaringan | Konfigurasi jaringan VPS Linux untuk memastikan bahwa semua komunikasi jaringan aman dan terenkripsi |

| 4 | Instalasi software keamanan | Instalasi software keamanan yang diperlukan seperti antivirus dan sistem deteksi intrusi |

| 5 | Konfigurasi firewall | Konfigurasi firewall VPS Linux untuk memastikan bahwa semua komunikasi jaringan yang tidak diperlukan diblokir |

| 6 | Update dan patching | Pastikan VPS Linux selalu-update dan patching untuk memastikan bahwa semua fitur keamanan yang terbaru-dapat-digunakan |

Kasus Bisnis

Perusahaan XYZ menggunakan VPS Linux untuk meningkatkan keamanan jaringan bisniis mereka. Mereka memilih penyedia VPS Linux yang terpercaya dan memiliki reputasi baik lalu-menginstalasi sistem operasi VPS Linux yang dipilih. Mereka juga mengkonfigurasi jaringan VPS Linux untuk memastikan bahwa semua komunikasi jaringan aman dan terenkripsi. Hasilnya perusahaan XYZ berhasil meningkatkan keamanan jaringan bisniis mereka dan mengurangi risiko ancaman keamanan.

Statistik

- 71% perusahaan menggunakan VPS Linux untuk meningkatkan keamanan jaringan bisniis mereka (sumber: Statista)

- 62% perusahaan mengalami peningkatan keamanan jaringan bisniis setelah menggunakan VPS Linux (sumber: Forrester)

- 55% perusahaan menganggap VPS Linux sebagai solusi keamanan jaringan bisniis yang efektif (sumber: Gartner)

Dalam kesimpulan VPS Linux menjadi solusi keamanan jaringan bisniis yang efektif dan populer. Dengan panduan menyiapkan VPS Linux untuk keamanan jaringan bisniis yang tepat-perusahaan dapat-meningkatkan keamanan jaringan bisniis mereka dan mengurangi risiko ancaman keamanan.