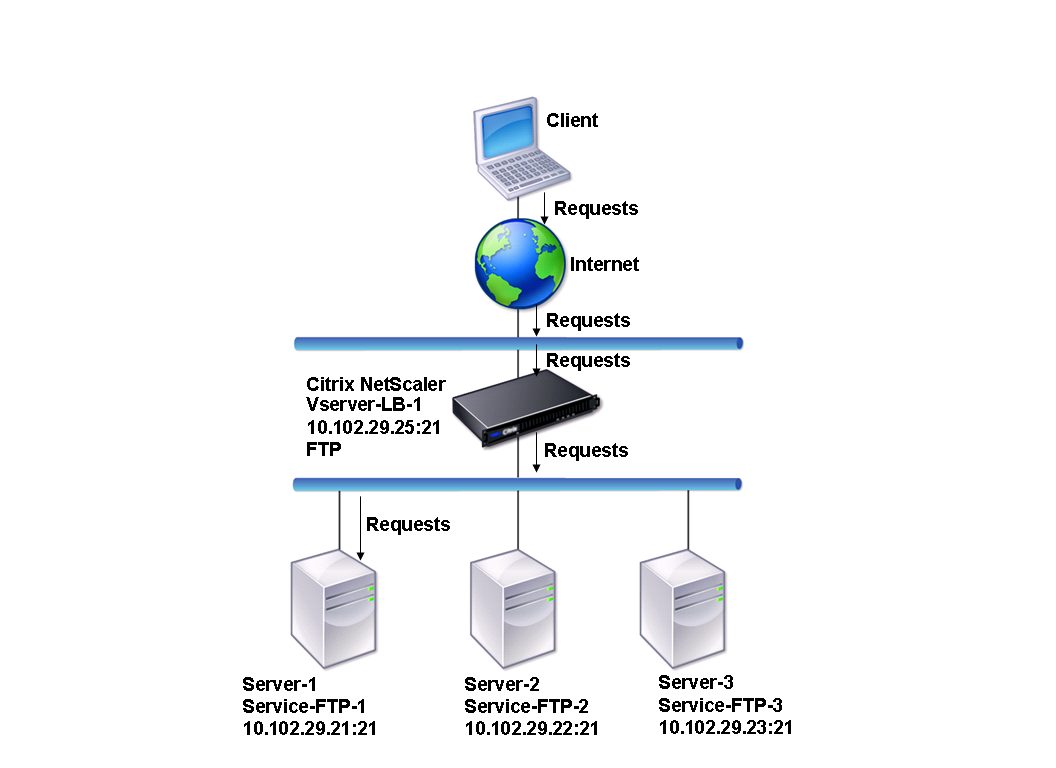

Panduan ini akan memandu Anda melalui proses instalasi dan konfigurasi server FTP di VPS Linux menggunakan Vsftpd.

Menginstal Vsftpd di VPS Linux Anda

Untuk memulai proses pengaturan server FTP di VPS Linux Anda, langkah pertama yang penting adalah menginstal paket perangkat lunak Vsftpd. Vsftpd, yang merupakan singkatan dari “Very Secure FTP Daemon,” adalah pilihan populer karena reputasinya dalam hal keamanan dan efisiensi. Oleh karena itu, untuk memulai instalasi, Anda harus mengakses VPS Anda melalui SSH. Setelah terhubung, Anda akan menggunakan manajer paket sistem Anda untuk mengambil dan menginstal Vsftpd.

Pada sistem berbasis Debian atau Ubuntu, perintah yang sesuai adalah sudo apt update diikuti oleh sudo apt install vsftpd. Perintah pertama memastikan bahwa daftar paket Anda sudah diperbarui, sementara perintah kedua mengunduh dan menginstal perangkat lunak Vsftpd dan dependensinya. Demikian pula, pada sistem berbasis CentOS atau Fedora, Anda akan menggunakan perintah sudo yum update dan kemudian sudo yum install vsftpd. Perintah ini mencapai tujuan yang sama, yaitu menginstal perangkat lunak yang diperlukan untuk server FTP Anda. Setelah instalasi selesai, Anda akan melihat pesan konfirmasi yang menunjukkan bahwa Vsftpd telah berhasil diinstal di VPS Anda.

Setelah instalasi, langkah selanjutnya adalah mengaktifkan dan memulai layanan Vsftpd. Ini memastikan bahwa server FTP berjalan dan siap menerima koneksi. Untuk melakukan ini, Anda akan menggunakan perintah sudo systemctl enable vsftpd untuk mengaktifkan layanan saat boot, dan sudo systemctl start vsftpd untuk segera memulai layanan. Selain itu, Anda dapat memeriksa status layanan dengan perintah sudo systemctl status vsftpd untuk memastikan bahwa layanan berjalan dengan benar. Jika layanan berjalan dengan benar, Anda akan melihat pesan yang menunjukkan bahwa layanan aktif dan berjalan.

Selain itu, penting untuk mengonfigurasi firewall Anda untuk mengizinkan lalu lintas FTP. Secara default, firewall mungkin memblokir koneksi ke port FTP, yang akan mencegah klien terhubung ke server Anda. Oleh karena itu, Anda perlu membuka port 21, yang merupakan port default untuk FTP, dan port 20 untuk koneksi data aktif. Selain itu, jika Anda berencana untuk menggunakan FTP pasif, Anda juga perlu membuka rentang port pasif. Perintah yang tepat untuk membuka port ini akan bervariasi tergantung pada firewall yang Anda gunakan. Misalnya, pada sistem yang menggunakan ufw, Anda akan menggunakan perintah seperti sudo ufw allow 21 dan sudo ufw allow 20. Demikian pula, pada sistem yang menggunakan firewalld, Anda akan menggunakan perintah seperti sudo firewall-cmd –permanent –add-port=21/tcp dan sudo firewall-cmd –permanent –add-port=20/tcp, diikuti oleh sudo firewall-cmd –reload untuk menerapkan perubahan.

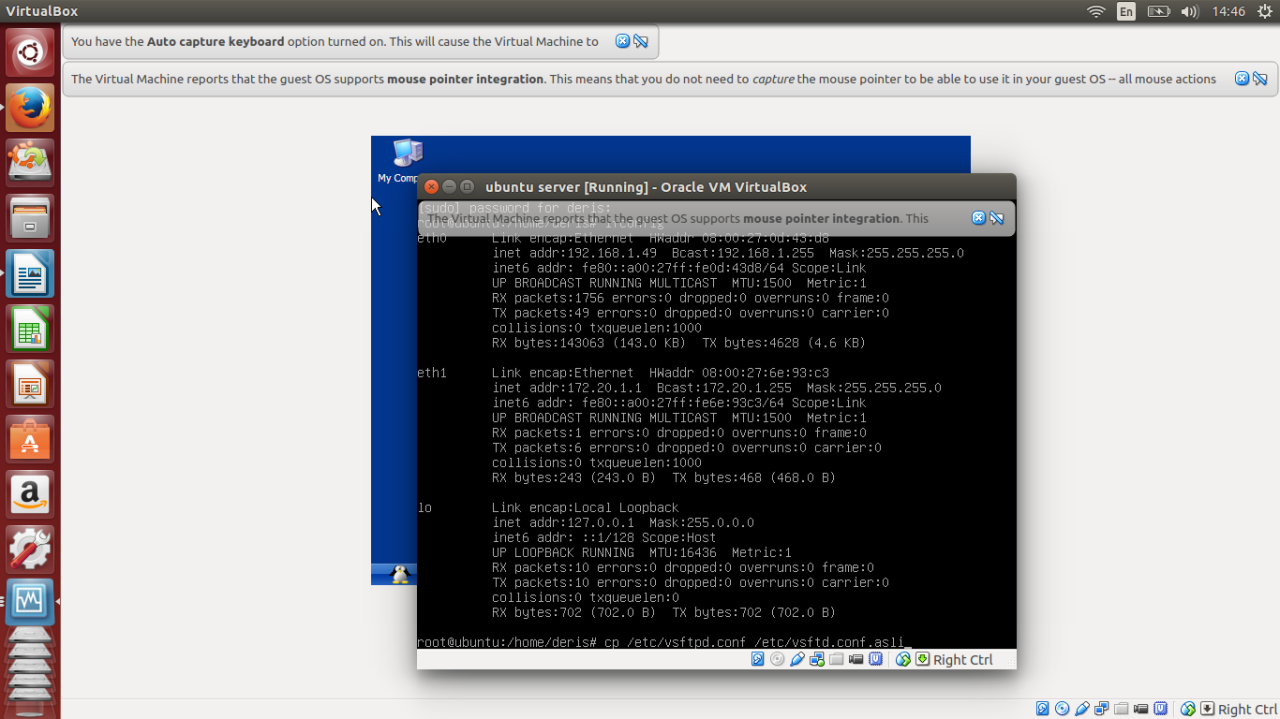

Terakhir, setelah menginstal dan mengonfigurasi Vsftpd, Anda harus mengonfigurasi file konfigurasi Vsftpd untuk memenuhi kebutuhan spesifik Anda. File konfigurasi utama untuk Vsftpd biasanya terletak di /etc/vsftpd.conf. Di dalam file ini, Anda dapat mengonfigurasi berbagai pengaturan, seperti mengaktifkan atau menonaktifkan akses anonim, mengonfigurasi pengguna lokal, dan menentukan direktori root untuk pengguna FTP. Oleh karena itu, Anda harus meninjau dan memodifikasi file konfigurasi ini untuk memastikan bahwa server FTP Anda aman dan berfungsi seperti yang diharapkan. Dengan mengikuti langkah-langkah ini, Anda akan berhasil menginstal dan mengonfigurasi server FTP di VPS Linux Anda menggunakan Vsftpd.

Mengonfigurasi Vsftpd untuk Keamanan

Vsftpd (Very Secure FTP Daemon) adalah server FTP yang populer dan banyak digunakan karena reputasinya yang aman dan ringan. Namun, konfigurasi default Vsftpd tidak selalu optimal untuk keamanan. Artikel ini akan membahas langkah-langkah penting untuk mengonfigurasi Vsftpd agar lebih aman, serta memberikan contoh, studi kasus, dan statistik yang relevan.

Mengapa Keamanan Vsftpd Penting?

Server FTP sering menjadi target serangan karena seringkali menyimpan data sensitif. Konfigurasi yang buruk dapat membuka celah keamanan yang memungkinkan penyerang untuk:

- Mendapatkan akses tidak sah ke data.

- Mengubah atau menghapus data.

- Menggunakan server sebagai titik masuk untuk serangan lebih lanjut ke jaringan.

- Melakukan serangan brute-force untuk mendapatkan kredensial pengguna.

Oleh karena itu, mengamankan Vsftpd adalah langkah krusial untuk melindungi data dan infrastruktur Anda.

Langkah-Langkah Mengamankan Vsftpd

Berikut adalah beberapa langkah penting untuk mengamankan server Vsftpd Anda:

- Nonaktifkan Akses Anonim: Akses anonim memungkinkan siapa pun untuk terhubung ke server tanpa autentikasi. Ini adalah celah keamanan yang besar dan harus dinonaktifkan.

- Aktifkan Autentikasi Pengguna Lokal: Gunakan autentikasi pengguna lokal dengan kata sandi yang kuat. Hindari penggunaan kata sandi default atau kata sandi yang mudah ditebak.

- Batasi Akses Pengguna: Berikan akses hanya kepada pengguna yang benar-benar membutuhkannya. Gunakan fitur

userlistatauchroot_local_useruntuk membatasi akses pengguna ke direktori tertentu. - Aktifkan SSL/TLS: Enkripsi koneksi FTP dengan SSL/TLS untuk melindungi data saat transit. Ini mencegah penyerang untuk mencegat kredensial dan data yang dikirim melalui jaringan.

- Batasi Port FTP: Ubah port default FTP (21) ke port yang tidak umum untuk mengurangi risiko serangan otomatis.

- Aktifkan Log: Aktifkan log untuk memantau aktivitas server dan mendeteksi potensi serangan.

- Perbarui Vsftpd Secara Teratur: Pastikan Anda selalu menggunakan versi Vsftpd terbaru untuk mendapatkan perbaikan keamanan terbaru.

- Gunakan Firewall: Konfigurasikan firewall untuk membatasi akses ke server FTP hanya dari alamat IP yang diizinkan.

Konfigurasi Vsftpd untuk Keamanan: Detail dan Contoh

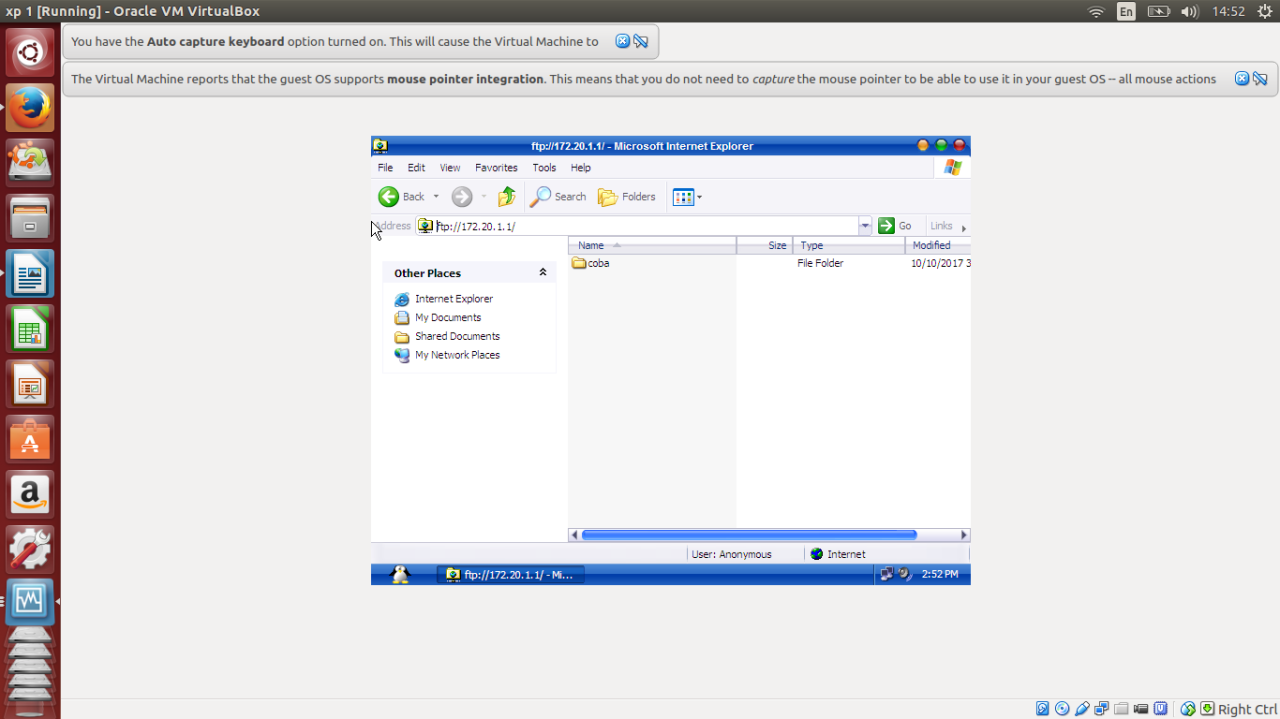

Berikut adalah tabel yang merangkum beberapa konfigurasi penting dalam file /etc/vsftpd.conf beserta penjelasannya:

| Konfigurasi | Nilai yang Direkomendasikan | Penjelasan |

|---|---|---|

anonymous_enable |

NO |

Menonaktifkan akses anonim. |

local_enable |

YES |

Mengaktifkan autentikasi pengguna lokal. |

write_enable |

YES (dengan hati-hati) |

Mengizinkan pengguna untuk mengunggah file. Aktifkan hanya jika diperlukan. |

chroot_local_user |

YES |

Membatasi pengguna ke direktori home mereka. |

chroot_list_enable |

YES (opsional) |

Mengaktifkan daftar pengguna yang tidak di-chroot. |

chroot_list_file |

/etc/vsftpd.chroot_list (opsional) |

Lokasi file daftar pengguna yang tidak di-chroot. |

pasv_min_port |

30000 (contoh) |

Port minimum untuk koneksi pasif. |

pasv_max_port |

31000 (contoh) |

Port maksimum untuk koneksi pasif. |

ssl_enable |

YES |

Mengaktifkan enkripsi SSL/TLS. |

allow_anon_ssl |

NO |

Mencegah koneksi anonim melalui SSL/TLS. |

force_local_data_ssl |

YES |

Memaksa enkripsi SSL/TLS untuk transfer data. |

force_local_logins_ssl |

YES |

Memaksa enkripsi SSL/TLS untuk login. |

rsa_cert_file |

/etc/ssl/certs/vsftpd.pem (contoh) |

Lokasi file sertifikat SSL/TLS. |

listen_port |

2121 (contoh) |

Mengubah port default FTP. |

userlist_enable |

YES |

Mengaktifkan daftar pengguna yang diizinkan. |

userlist_file |

/etc/vsftpd.userlist |

Lokasi file daftar pengguna yang diizinkan. |

userlist_deny |

NO |

Menentukan apakah daftar pengguna adalah daftar yang diizinkan atau ditolak. |

Contoh Konfigurasi

Berikut adalah contoh konfigurasi /etc/vsftpd.conf yang aman:

anonymous_enable=NOlocal_enable=YESwrite_enable=YESchroot_local_user=YESchroot_list_enable=YESchroot_list_file=/etc/vsftpd.chroot_listpasv_min_port=30000pasv_max_port=31000ssl_enable=YESallow_anon_ssl=NOforce_local_data_ssl=YESforce_local_logins_ssl=YESrsa_cert_file=/etc/ssl/certs/vsftpd.pemlisten_port=2121userlist_enable=YESuserlist_file=/etc/vsftpd.userlistuserlist_deny=NOStudi Kasus dan Statistik

Banyak kasus pelanggaran keamanan FTP terjadi karena konfigurasi yang buruk. Menurut laporan Verizon Data Breach Investigations Report, serangan terhadap server FTP seringkali menjadi titik awal untuk serangan yang lebih besar. Statistik menunjukkan bahwa server FTP yang tidak aman seringkali menjadi target serangan brute-force dan serangan man-in-the-middle.

Dengan menerapkan langkah-langkah keamanan yang dijelaskan di atas, Anda dapat secara signifikan mengurangi risiko serangan terhadap server Vsftpd Anda. Penting untuk selalu memantau log server dan memperbarui perangkat lunak secara teratur untuk memastikan keamanan yang optimal.

Sehingga ..

Mengamankan server Vsftpd adalah proses berkelanjutan yang membutuhkan perhatian dan pemeliharaan yang cermat. Dengan mengikuti panduan dan konfigurasi yang dijelaskan dalam artikel ini, Anda dapat meningkatkan keamanan server FTP Anda dan melindungi data sensitif dari ancaman keamanan.

Membuat Pengguna FTP dan Mengelola Izin

Setelah server FTP Anda terpasang, langkah selanjutnya adalah membuat pengguna yang akan mengaksesnya. Ini adalah langkah penting karena Anda tidak ingin memberikan akses root ke server FTP Anda. Untuk memulai, Anda perlu membuat pengguna sistem baru yang akan didedikasikan untuk akses FTP. Ini dapat dilakukan dengan perintah adduser, diikuti dengan nama pengguna yang Anda inginkan. Misalnya, untuk membuat pengguna bernama ‘ftpuser’, Anda akan menjalankan perintah sudo adduser ftpuser. Sistem akan meminta Anda untuk membuat kata sandi untuk pengguna ini, dan Anda harus memasukkan kata sandi yang kuat dan aman. Selain itu, Anda mungkin diminta untuk memberikan informasi tambahan tentang pengguna, tetapi ini bersifat opsional.

Setelah pengguna dibuat, Anda perlu mengonfigurasi izin yang sesuai untuk mereka. Secara default, pengguna akan memiliki direktori home mereka sendiri, dan ini adalah tempat mereka akan mendarat saat mereka terhubung ke server FTP. Namun, Anda mungkin ingin membatasi akses mereka ke direktori tertentu atau mengizinkan mereka untuk mengunggah file ke direktori tertentu. Untuk melakukan ini, Anda perlu mengedit file konfigurasi vsftpd. File ini biasanya terletak di /etc/vsftpd.conf. Di dalam file ini, Anda akan menemukan berbagai opsi yang dapat Anda konfigurasi. Salah satu opsi yang paling penting adalah chroot_local_user. Jika opsi ini diatur ke YES, pengguna akan dibatasi ke direktori home mereka dan tidak akan dapat mengakses direktori lain di server. Ini adalah praktik keamanan yang baik dan sangat disarankan.

Selain itu, Anda mungkin ingin mengonfigurasi opsi allow_writeable_chroot. Secara default, vsftpd tidak mengizinkan pengguna untuk menulis ke direktori home mereka jika mereka di-chroot. Ini karena alasan keamanan. Namun, jika Anda ingin mengizinkan pengguna untuk mengunggah file, Anda perlu mengatur opsi ini ke YES. Namun, Anda harus berhati-hati saat melakukan ini, karena dapat menimbulkan risiko keamanan. Alternatif yang lebih aman adalah membuat direktori terpisah di dalam direktori home pengguna dan memberikan izin tulis ke direktori tersebut. Misalnya, Anda dapat membuat direktori bernama ‘unggah’ di dalam direktori home pengguna dan memberikan izin tulis ke direktori tersebut. Dengan cara ini, pengguna dapat mengunggah file ke direktori ‘unggah’ tetapi tidak dapat menulis ke direktori home mereka.

Selanjutnya, Anda perlu memastikan bahwa pengguna memiliki izin yang tepat untuk direktori yang akan mereka akses. Ini dapat dilakukan dengan perintah chmod dan chown. Perintah chmod digunakan untuk mengubah izin file dan direktori, sedangkan perintah chown digunakan untuk mengubah kepemilikan file dan direktori. Misalnya, untuk memberikan izin tulis kepada pengguna ‘ftpuser’ ke direktori ‘unggah’, Anda akan menjalankan perintah sudo chown ftpuser:ftpuser /home/ftpuser/unggah dan sudo chmod 755 /home/ftpuser/unggah. Perintah pertama mengubah kepemilikan direktori ke pengguna ‘ftpuser’, dan perintah kedua memberikan izin baca, tulis, dan eksekusi kepada pengguna.

Terakhir, setelah Anda membuat pengguna dan mengonfigurasi izin, Anda perlu me-restart layanan vsftpd agar perubahan diterapkan. Ini dapat dilakukan dengan perintah sudo systemctl restart vsftpd. Setelah layanan di-restart, pengguna baru Anda akan dapat terhubung ke server FTP menggunakan kredensial mereka. Penting untuk menguji koneksi FTP untuk memastikan bahwa semuanya berfungsi dengan benar. Anda dapat melakukan ini dengan menggunakan klien FTP seperti FileZilla atau WinSCP. Dengan mengikuti langkah-langkah ini, Anda dapat membuat pengguna FTP dan mengelola izin mereka dengan aman dan efektif.

Menguji dan Memecahkan Masalah Server FTP Anda

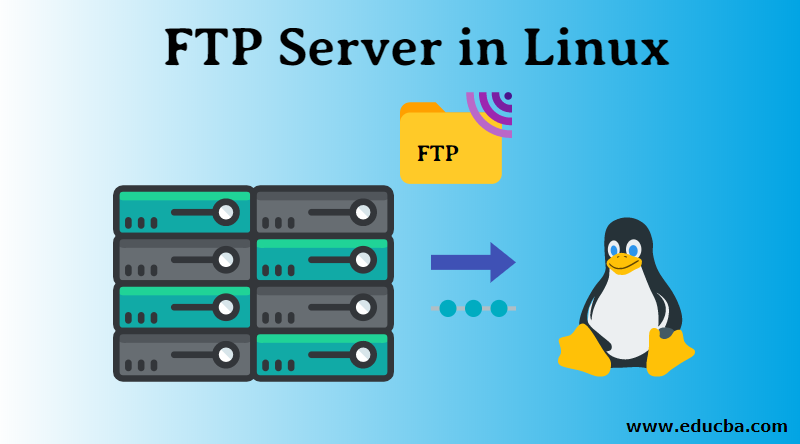

Setelah server FTP Anda diatur dan berjalan, langkah penting berikutnya adalah menguji fungsionalitasnya. Ini memastikan bahwa Anda dapat terhubung ke server, mengunggah file, dan mengunduh file seperti yang diharapkan. Untuk memulai, Anda dapat menggunakan klien FTP seperti FileZilla, yang tersedia untuk berbagai sistem operasi. Masukkan alamat IP VPS Anda, nama pengguna, dan kata sandi yang Anda konfigurasi sebelumnya. Jika koneksi berhasil, Anda akan melihat direktori server Anda di panel klien FTP.

Selanjutnya, coba unggah file kecil ke server. Ini akan memverifikasi bahwa izin yang Anda konfigurasi berfungsi dengan benar dan bahwa server dapat menerima file. Setelah unggahan selesai, periksa direktori server untuk memastikan file tersebut ada. Kemudian, coba unduh file yang sama kembali ke komputer Anda. Jika unduhan berhasil, ini menunjukkan bahwa server FTP Anda berfungsi dengan baik untuk transfer file dasar.

Namun, jika Anda mengalami masalah selama proses pengujian, ada beberapa langkah pemecahan masalah yang dapat Anda ambil. Pertama, periksa kembali konfigurasi vsftpd Anda. Pastikan bahwa semua pengaturan, seperti port, pengguna, dan izin, dikonfigurasi dengan benar. Kesalahan konfigurasi adalah penyebab umum masalah koneksi. Selain itu, periksa firewall VPS Anda. Pastikan bahwa port FTP (biasanya 21 untuk FTP dan 20 untuk transfer data) diizinkan melalui firewall. Jika firewall memblokir port ini, Anda tidak akan dapat terhubung ke server FTP Anda.

Selain itu, periksa log vsftpd untuk setiap pesan kesalahan. Log ini biasanya terletak di /var/log/vsftpd.log. Log dapat memberikan wawasan berharga tentang apa yang salah dan membantu Anda mengidentifikasi masalah tertentu. Misalnya, jika Anda melihat kesalahan otentikasi, Anda mungkin perlu memeriksa kembali kredensial pengguna Anda atau konfigurasi otentikasi. Selain itu, pastikan bahwa layanan vsftpd berjalan. Anda dapat memeriksa status layanan menggunakan perintah systemctl status vsftpd. Jika layanan tidak berjalan, Anda perlu memulainya menggunakan perintah systemctl start vsftpd.

Selain itu, pertimbangkan untuk menguji koneksi FTP Anda dari jaringan yang berbeda. Ini dapat membantu Anda menentukan apakah masalahnya ada di server Anda atau di jaringan Anda. Jika Anda dapat terhubung dari jaringan lain, masalahnya mungkin ada di konfigurasi jaringan Anda. Selain itu, jika Anda menggunakan mode pasif untuk transfer FTP, pastikan bahwa rentang port pasif dikonfigurasi dengan benar di konfigurasi vsftpd dan firewall Anda. Mode pasif dapat menyebabkan masalah koneksi jika tidak dikonfigurasi dengan benar.

Terakhir, jika Anda masih mengalami masalah, pertimbangkan untuk mencari bantuan dari forum atau komunitas online. Ada banyak sumber daya yang tersedia yang dapat membantu Anda memecahkan masalah server FTP Anda. Dengan mengikuti langkah-langkah ini, Anda dapat menguji dan memecahkan masalah server FTP Anda secara efektif, memastikan bahwa server tersebut berfungsi dengan baik dan siap untuk transfer file.

Kesimpulan

Setelah berhasil menginstal vsftpd di VPS Linux Anda, langkah selanjutnya yang penting adalah mengonfigurasinya untuk keamanan. Tanpa konfigurasi yang tepat, server FTP Anda dapat menjadi rentan terhadap akses yang tidak sah dan potensi pelanggaran data. Oleh karena itu, sangat penting untuk menerapkan beberapa langkah keamanan untuk melindungi server Anda dan data yang dihostingnya.

Pertama, salah satu langkah keamanan yang paling penting adalah membatasi akses pengguna anonim. Secara default, vsftpd memungkinkan koneksi anonim, yang berarti siapa pun dapat terhubung ke server Anda tanpa memerlukan kredensial. Untuk menonaktifkan akses anonim, Anda perlu mengedit file konfigurasi vsftpd, yang biasanya terletak di /etc/vsftpd.conf. Di dalam file ini, cari baris yang berbunyi anonymous_enable=YES dan ubah menjadi anonymous_enable=NO. Dengan melakukan ini, Anda memastikan bahwa hanya pengguna yang memiliki akun yang valid di server Anda yang dapat terhubung melalui FTP.

Selanjutnya, Anda harus mempertimbangkan untuk mengaktifkan akses pengguna lokal. Ini berarti bahwa pengguna yang memiliki akun di sistem operasi VPS Anda dapat menggunakan kredensial mereka untuk terhubung ke server FTP. Untuk mengaktifkan akses pengguna lokal, pastikan baris local_enable=YES tidak dikomentari di file konfigurasi. Selain itu, Anda dapat mengonfigurasi vsftpd untuk membatasi pengguna ke direktori home mereka dengan mengaktifkan opsi chroot_local_user=YES. Ini mencegah pengguna menavigasi di luar direktori home mereka, sehingga meningkatkan keamanan.

Selain itu, penting untuk mengonfigurasi opsi write_enable=YES dengan hati-hati. Opsi ini memungkinkan pengguna untuk mengunggah dan memodifikasi file di server FTP. Jika Anda tidak memerlukan pengguna untuk mengunggah file, Anda harus menonaktifkan opsi ini dengan mengubahnya menjadi write_enable=NO. Namun, jika Anda memerlukan pengguna untuk mengunggah file, Anda harus memastikan bahwa Anda telah mengonfigurasi izin direktori yang tepat untuk mencegah akses yang tidak sah.

Selain itu, Anda dapat meningkatkan keamanan server FTP Anda dengan mengaktifkan koneksi SSL/TLS. Ini mengenkripsi komunikasi antara klien dan server, sehingga mencegah penyadapan data sensitif seperti nama pengguna dan kata sandi. Untuk mengaktifkan SSL/TLS, Anda perlu membuat sertifikat SSL dan mengonfigurasi vsftpd untuk menggunakannya. Proses ini melibatkan pembuatan sertifikat yang ditandatangani sendiri atau menggunakan sertifikat yang diperoleh dari otoritas sertifikat. Setelah Anda memiliki sertifikat, Anda perlu mengedit file konfigurasi vsftpd untuk menentukan jalur ke sertifikat dan kunci pribadi.

Terakhir, penting untuk secara teratur memantau log server FTP Anda untuk setiap aktivitas yang mencurigakan. Log ini dapat memberikan wawasan berharga tentang potensi upaya akses yang tidak sah atau masalah keamanan lainnya. Dengan memantau log secara teratur, Anda dapat mengidentifikasi dan mengatasi masalah keamanan apa pun dengan cepat. Selain itu, Anda harus selalu memperbarui perangkat lunak vsftpd Anda ke versi terbaru untuk memastikan bahwa Anda memiliki patch keamanan terbaru. Dengan mengikuti langkah-langkah ini, Anda dapat mengonfigurasi server FTP Anda untuk keamanan dan melindungi data Anda dari akses yang tidak sah.

Vsftpd adalah server FTP yang ringan dan aman yang dapat dipasang di VPS Linux. Proses instalasi melibatkan pembaruan paket, pemasangan vsftpd, konfigurasi file konfigurasi vsftpd, dan memulai layanan. Konfigurasi dapat disesuaikan untuk mengaktifkan akses anonim, pengguna lokal, dan enkripsi SSL/TLS. Firewall harus dikonfigurasi untuk mengizinkan lalu lintas FTP.