ClamAV adalah pemindai antivirus sumber terbuka yang dapat digunakan untuk mendeteksi malware di server Linux VPS. Ini adalah alat baris perintah yang dapat digunakan untuk memindai file, direktori, dan seluruh sistem. ClamAV dapat digunakan untuk mendeteksi berbagai jenis malware, termasuk virus, worm, trojan, dan rootkit. Ini juga dapat digunakan untuk memindai email untuk malware.

Berikut adalah pengantar tentang cara menggunakan ClamAV di VPS Linux untuk deteksi malware:

1. Instal ClamAV.

2. Perbarui database tanda tangan malware.

3. Pindai file dan direktori.

4. Pindai seluruh sistem.

5. Pindai email untuk malware.

6. Jadwalkan pemindaian.

7. Konfigurasikan ClamAV.

8. Pecahkan masalah ClamAV.

Menginstal ClamAV di VPS Linux Anda

Untuk memulai proses pengamanan server pribadi virtual (VPS) Linux Anda dari ancaman malware, langkah pertama yang penting adalah menginstal ClamAV, mesin pemindai antivirus sumber terbuka yang kuat. Proses instalasi ini, meskipun sederhana, sangat penting untuk membangun fondasi keamanan yang kuat. Pertama, Anda harus memastikan bahwa sistem Anda mutakhir. Ini dapat dicapai dengan menjalankan perintah sudo apt update diikuti oleh sudo apt upgrade pada sistem berbasis Debian atau Ubuntu. Perintah ini akan mengambil daftar paket terbaru dan menginstal pembaruan yang diperlukan, memastikan bahwa Anda bekerja dengan perangkat lunak terbaru dan paling aman.

Setelah sistem Anda mutakhir, Anda dapat melanjutkan dengan instalasi ClamAV. Untuk sistem berbasis Debian atau Ubuntu, perintah sudo apt install clamav clamav-daemon akan mengunduh dan menginstal paket ClamAV yang diperlukan, termasuk pemindai antivirus dan daemon yang berjalan di latar belakang. Demikian pula, pada sistem berbasis Red Hat, CentOS, atau Fedora, perintah sudo yum install clamav clamav-server clamav-data clamav-update akan mencapai tujuan yang sama. Perintah ini akan menginstal komponen inti ClamAV, yang memungkinkan Anda untuk memindai file dan direktori untuk malware.

Setelah instalasi selesai, langkah selanjutnya adalah memperbarui basis data tanda tangan ClamAV. Basis data ini berisi informasi tentang berbagai jenis malware, dan pembaruan rutin sangat penting untuk memastikan bahwa ClamAV dapat mendeteksi ancaman terbaru. Untuk memperbarui basis data, Anda dapat menggunakan perintah sudo freshclam. Perintah ini akan mengunduh tanda tangan malware terbaru dari server ClamAV, memastikan bahwa pemindai Anda dilengkapi dengan informasi terbaru. Selain itu, Anda dapat mengonfigurasi pembaruan otomatis dengan mengedit file konfigurasi freshclam.conf. Dengan membuka file ini menggunakan editor teks seperti sudo nano /etc/clamav/freshclam.conf, Anda dapat menemukan baris yang mengatakan #DatabaseMirror db.local.clamav.net dan menghapus tanda # untuk mengaktifkan pembaruan otomatis.

Selain itu, Anda dapat mengonfigurasi ClamAV untuk memindai file secara otomatis saat diakses. Ini dapat dicapai dengan menginstal dan mengonfigurasi clamdscan, yang merupakan antarmuka baris perintah untuk daemon ClamAV. Untuk menginstal clamdscan, Anda dapat menggunakan perintah sudo apt install clamav-daemon pada sistem berbasis Debian atau Ubuntu, atau sudo yum install clamav-server pada sistem berbasis Red Hat. Setelah diinstal, Anda dapat mengonfigurasi clamdscan untuk memindai file secara otomatis dengan mengedit file konfigurasi clamd.conf. Dengan membuka file ini menggunakan editor teks seperti sudo nano /etc/clamav/clamd.conf, Anda dapat mengonfigurasi berbagai opsi pemindaian, seperti direktori yang akan dipindai dan tindakan yang akan diambil saat malware terdeteksi.

Terakhir, penting untuk menguji instalasi ClamAV Anda untuk memastikan bahwa itu berfungsi dengan benar. Ini dapat dilakukan dengan memindai file atau direktori menggunakan perintah clamscan. Misalnya, perintah clamscan -r /home/user akan memindai semua file dan direktori di direktori /home/user secara rekursif. Jika ClamAV dikonfigurasi dengan benar, ia akan melaporkan setiap malware yang terdeteksi. Dengan mengikuti langkah-langkah ini, Anda dapat berhasil menginstal dan mengonfigurasi ClamAV di VPS Linux Anda, memberikan lapisan perlindungan penting terhadap ancaman malware.

Memindai File dan Direktori dengan ClamAV

Dalam era digital yang serba terhubung ini, ancaman malware dan virus menjadi semakin kompleks dan meresahkan. Perlindungan terhadap sistem dan data menjadi prioritas utama bagi individu maupun organisasi. Salah satu alat antivirus sumber terbuka yang populer dan efektif adalah ClamAV. Artikel ini akan membahas secara mendalam tentang bagaimana cara menggunakan ClamAV untuk memindai file dan direktori, serta memberikan wawasan penting terkait penggunaannya.

Apa Itu ClamAV?

ClamAV adalah sebuah antivirus sumber terbuka (open-source) yang dirancang untuk mendeteksi trojan, virus, malware, dan ancaman berbahaya lainnya. ClamAV dikenal karena fleksibilitasnya, kemampuannya untuk diintegrasikan dengan berbagai sistem, dan pembaruan basis data virus yang rutin. Keunggulan ini menjadikannya pilihan yang menarik bagi pengguna yang mencari solusi keamanan yang handal dan gratis.

Mengapa Memindai File dan Direktori Penting?

Memindai file dan direktori secara berkala adalah langkah krusial dalam menjaga keamanan sistem. Berikut beberapa alasan mengapa hal ini penting:

- Mencegah Infeksi Malware: Malware dapat menyebar melalui berbagai cara, termasuk unduhan dari internet, lampiran email, dan perangkat penyimpanan eksternal. Pemindaian rutin membantu mendeteksi dan menghapus malware sebelum menyebabkan kerusakan yang lebih parah.

- Melindungi Data Sensitif: Malware seringkali dirancang untuk mencuri data sensitif, seperti informasi pribadi, data keuangan, dan rahasia perusahaan. Pemindaian membantu melindungi data ini dari akses yang tidak sah.

- Menjaga Kinerja Sistem: Infeksi malware dapat memperlambat kinerja sistem, menyebabkan crash, dan bahkan merusak sistem operasi. Pemindaian rutin membantu menjaga sistem tetap berjalan dengan lancar.

- Mematuhi Regulasi Keamanan: Banyak organisasi diwajibkan untuk mematuhi regulasi keamanan yang ketat, termasuk melakukan pemindaian antivirus secara berkala.

Cara Memindai File dan Direktori dengan ClamAV

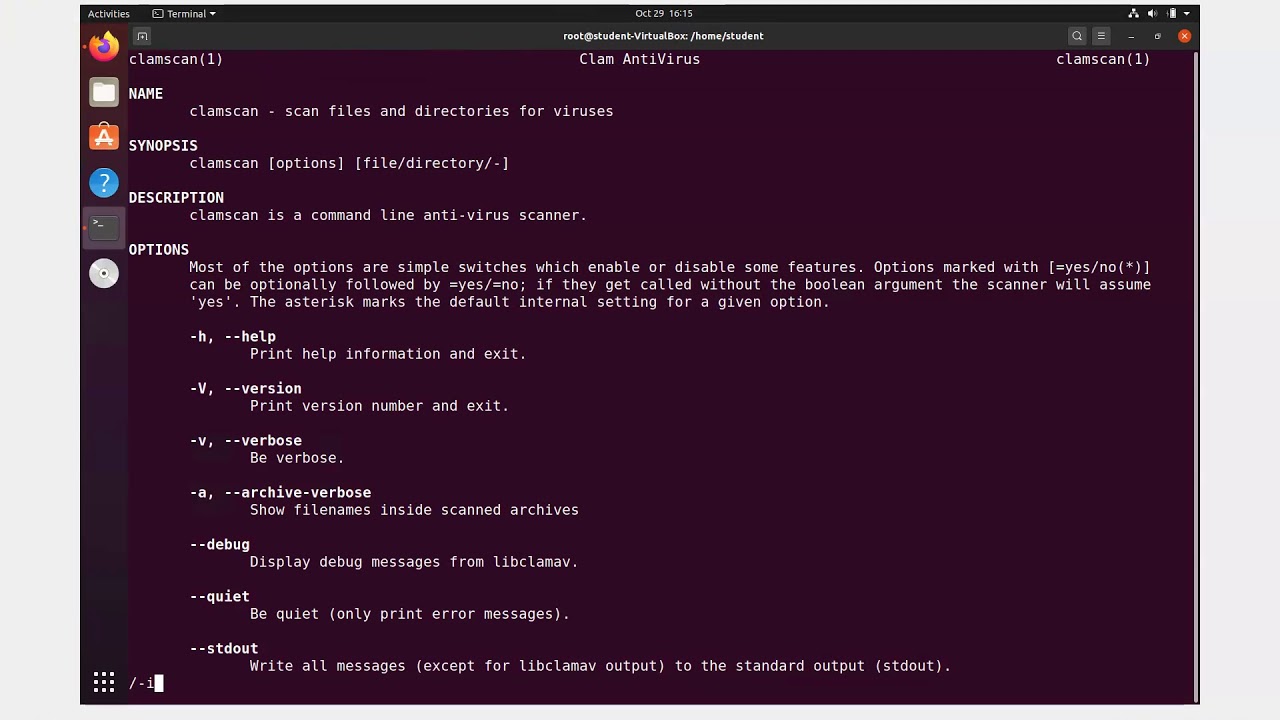

ClamAV dapat digunakan melalui command-line interface (CLI) atau melalui antarmuka grafis (GUI) jika tersedia. Berikut adalah beberapa perintah dasar untuk memindai file dan direktori menggunakan CLI:

- Memindai File Tunggal: Gunakan perintah

clamscan [nama_file]. Contoh:clamscan dokumen.pdf - Memindai Direktori: Gunakan perintah

clamscan [nama_direktori]. Contoh:clamscan /home/user/dokumen - Memindai Direktori Secara Rekursif: Gunakan opsi

-runtuk memindai semua subdirektori. Contoh:clamscan -r /home/user/dokumen - Menampilkan File yang Terinfeksi Saja: Gunakan opsi

--infectedatau-i. Contoh:clamscan -r -i /home/user/dokumen - Menyimpan Hasil Pemindaian ke File: Gunakan opsi

--log=[nama_file_log]. Contoh:clamscan -r --log=hasil_scan.log /home/user/dokumen - Menghapus File yang Terinfeksi: Gunakan opsi

--remove. Perhatian: Gunakan opsi ini dengan hati-hati karena file yang dihapus tidak dapat dikembalikan. Contoh:clamscan -r --remove /home/user/dokumen

Contoh Kasus dan Statistik

Sebuah studi kasus menunjukkan bahwa sebuah perusahaan kecil yang tidak melakukan pemindaian antivirus rutin mengalami kerugian finansial yang signifikan akibat serangan ransomware. Data dari berbagai sumber juga menunjukkan bahwa:

- Lebih dari 300.000 jenis malware baru terdeteksi setiap hari.

- Serangan ransomware meningkat secara signifikan dalam beberapa tahun terakhir.

- Kerugian finansial akibat serangan siber mencapai miliaran dolar setiap tahunnya.

Statistik ini menegaskan pentingnya melakukan pemindaian antivirus secara rutin, termasuk menggunakan ClamAV, untuk melindungi sistem dan data dari ancaman siber.

Tabel Perintah ClamAV untuk Pemindaian

| Perintah | Deskripsi | Contoh |

|---|---|---|

clamscan [nama_file] |

Memindai file tunggal. | clamscan dokumen.txt |

clamscan [nama_direktori] |

Memindai direktori. | clamscan /home/user/gambar |

clamscan -r [nama_direktori] |

Memindai direktori secara rekursif (termasuk subdirektori). | clamscan -r /var/www/html |

clamscan -i [nama_direktori] |

Memindai direktori dan hanya menampilkan file yang terinfeksi. | clamscan -i /home/user/unduhan |

clamscan --log=[nama_file_log] [nama_direktori] |

Memindai direktori dan menyimpan hasil pemindaian ke file log. | clamscan --log=scan_log.txt /mnt/data |

clamscan --remove [nama_direktori] |

Memindai direktori dan menghapus file yang terinfeksi. | clamscan --remove /tmp/unduhan |

Sehingga ..

ClamAV adalah alat yang ampuh dan fleksibel untuk memindai file dan direktori dari ancaman malware. Dengan pemahaman yang baik tentang perintah-perintah dasar dan praktik terbaik, pengguna dapat memanfaatkan ClamAV untuk meningkatkan keamanan sistem mereka. Pemindaian rutin, pembaruan basis data virus, dan kewaspadaan terhadap ancaman siber adalah kunci untuk menjaga sistem dan data tetap aman.

Mengotomatiskan Pemindaian Malware dengan ClamAV

Mengotomatiskan pemindaian malware dengan ClamAV di VPS Linux adalah langkah penting untuk menjaga keamanan server Anda. Meskipun pemindaian manual dapat dilakukan, hal ini tidak praktis untuk pemeliharaan rutin. Oleh karena itu, mengotomatiskan proses ini memastikan bahwa sistem Anda secara teratur diperiksa terhadap ancaman tanpa memerlukan intervensi manual. Salah satu cara untuk mencapai hal ini adalah dengan menggunakan cron job, yang merupakan penjadwal tugas berbasis waktu di sistem Linux.

Pertama, Anda perlu membuat skrip yang akan menjalankan pemindaian ClamAV. Skrip ini dapat sesederhana perintah clamscan dengan opsi yang sesuai. Misalnya, Anda dapat menggunakan opsi -r untuk pemindaian rekursif, -i untuk hanya menampilkan file yang terinfeksi, dan –log untuk mencatat hasil pemindaian ke file. Selain itu, Anda dapat menentukan direktori yang ingin Anda pindai. Misalnya, skrip dapat terlihat seperti ini: clamscan -r -i –log=/var/log/clamav/scan.log /path/to/your/directory. Setelah Anda membuat skrip ini, Anda perlu membuatnya dapat dieksekusi menggunakan perintah chmod +x script_name.

Selanjutnya, Anda perlu menjadwalkan skrip ini untuk dijalankan secara berkala menggunakan cron. Untuk melakukan ini, Anda dapat mengedit tabel cron pengguna Anda menggunakan perintah crontab -e. Ini akan membuka editor teks tempat Anda dapat menambahkan entri cron baru. Entri cron terdiri dari lima bidang yang menentukan kapan tugas harus dijalankan: menit, jam, hari dalam sebulan, bulan, dan hari dalam seminggu. Misalnya, untuk menjalankan skrip setiap hari pada pukul 03:00, Anda akan menambahkan baris berikut: 0 3 /path/to/your/script. Penting untuk dicatat bahwa jalur ke skrip harus absolut.

Selain itu, Anda dapat mengonfigurasi cron untuk mengirim email kepada Anda dengan hasil pemindaian. Ini dapat dilakukan dengan menambahkan perintah mail ke entri cron Anda. Misalnya, untuk mengirim email ke your_email@example.com dengan hasil pemindaian, Anda dapat menambahkan baris berikut: 0 3 /path/to/your/script | mail -s “ClamAV Scan Report” your_email@example.com. Dengan cara ini, Anda akan menerima pemberitahuan jika ada malware yang terdeteksi.

Selain itu, penting untuk memperbarui database tanda tangan ClamAV secara teratur untuk memastikan bahwa ia dapat mendeteksi ancaman terbaru. Ini juga dapat diotomatiskan menggunakan cron job. Perintah untuk memperbarui database tanda tangan adalah freshclam. Anda dapat menjadwalkan ini untuk dijalankan setiap hari atau bahkan lebih sering. Misalnya, untuk menjalankan pembaruan setiap hari pada pukul 02:00, Anda dapat menambahkan baris berikut ke tabel cron Anda: 0 2 freshclam*.

Terakhir, penting untuk meninjau log pemindaian secara teratur untuk mengidentifikasi potensi masalah. Log ini akan berisi informasi tentang file yang terinfeksi yang ditemukan, serta kesalahan yang mungkin terjadi selama pemindaian. Dengan meninjau log ini, Anda dapat mengambil tindakan yang sesuai untuk mengatasi ancaman apa pun dan memastikan bahwa sistem Anda tetap aman. Dengan mengotomatiskan pemindaian malware dengan ClamAV, Anda dapat secara signifikan meningkatkan keamanan VPS Linux Anda dan mengurangi risiko infeksi malware.

Memperbarui Basis Data Tanda Tangan ClamAV

Untuk memastikan efektivitas ClamAV dalam mendeteksi malware, memperbarui basis data tanda tangan secara teratur adalah hal yang sangat penting. Basis data ini berfungsi sebagai referensi ClamAV, yang berisi informasi tentang berbagai jenis malware, virus, dan ancaman lainnya. Tanpa pembaruan yang tepat, ClamAV akan menjadi tidak efektif dalam mengidentifikasi ancaman baru yang muncul. Oleh karena itu, langkah pertama dalam memanfaatkan ClamAV di VPS Linux Anda adalah memastikan bahwa basis data tanda tangan selalu mutakhir.

Proses pembaruan basis data tanda tangan ClamAV biasanya dilakukan melalui perintah freshclam. Perintah ini terhubung ke server ClamAV dan mengunduh pembaruan terbaru. Namun, sebelum menjalankan perintah ini, penting untuk memastikan bahwa ClamAV telah diinstal dengan benar di VPS Anda. Jika belum, Anda perlu menginstalnya terlebih dahulu menggunakan manajer paket distribusi Linux Anda. Setelah instalasi selesai, Anda dapat melanjutkan dengan memperbarui basis data tanda tangan.

Untuk memperbarui basis data tanda tangan, Anda dapat menjalankan perintah sudo freshclam di terminal. Perintah ini akan memulai proses pembaruan, yang mungkin memerlukan waktu beberapa saat tergantung pada kecepatan koneksi internet Anda dan ukuran pembaruan. Selama proses ini, Anda akan melihat informasi tentang kemajuan pembaruan di terminal. Setelah pembaruan selesai, Anda akan menerima pesan yang mengonfirmasi bahwa basis data tanda tangan telah berhasil diperbarui.

Selain menjalankan pembaruan secara manual, Anda juga dapat mengotomatiskan proses ini dengan menjadwalkan tugas cron. Tugas cron memungkinkan Anda untuk menjalankan perintah secara otomatis pada interval waktu tertentu. Dengan menjadwalkan tugas cron untuk menjalankan freshclam secara teratur, Anda dapat memastikan bahwa basis data tanda tangan ClamAV selalu mutakhir tanpa perlu melakukan pembaruan secara manual. Misalnya, Anda dapat menjadwalkan tugas cron untuk menjalankan freshclam setiap hari atau setiap beberapa jam, tergantung pada kebutuhan Anda.

Untuk menjadwalkan tugas cron, Anda dapat menggunakan perintah crontab -e. Perintah ini akan membuka file crontab Anda di editor teks. Di dalam file ini, Anda dapat menambahkan baris yang menentukan perintah yang akan dijalankan dan interval waktu. Misalnya, untuk menjalankan freshclam setiap hari pada pukul 3 pagi, Anda dapat menambahkan baris berikut ke file crontab Anda: 0 3 sudo freshclam. Setelah menambahkan baris ini, simpan file dan keluar dari editor. Tugas cron akan secara otomatis menjalankan freshclam* setiap hari pada pukul 3 pagi.

Dengan memperbarui basis data tanda tangan ClamAV secara teratur, baik secara manual maupun otomatis, Anda dapat memastikan bahwa VPS Linux Anda terlindungi dari ancaman malware terbaru. Ini adalah langkah penting dalam menjaga keamanan sistem Anda dan mencegah potensi kerusakan atau kehilangan data. Oleh karena itu, pastikan untuk menjadikan pembaruan basis data tanda tangan ClamAV sebagai bagian rutin dari praktik keamanan Anda.

Kesimpulan

Untuk memanfaatkan ClamAV secara efektif dalam lingkungan VPS Linux, pemahaman tentang cara memindai file dan direktori sangat penting. Proses ini adalah inti dari kemampuan ClamAV untuk mendeteksi dan mengisolasi potensi ancaman malware. Pertama, penting untuk memahami bahwa ClamAV beroperasi melalui baris perintah, yang berarti bahwa semua interaksi dilakukan melalui terminal. Untuk memulai pemindaian, perintah dasar yang digunakan adalah clamscan. Perintah ini, ketika digunakan tanpa argumen tambahan, akan memindai direktori kerja saat ini. Namun, untuk memindai lokasi tertentu, Anda perlu menentukan jalur ke file atau direktori yang diinginkan. Misalnya, untuk memindai direktori /var/www/html, Anda akan menggunakan perintah clamscan /var/www/html.

Selain itu, ClamAV menawarkan berbagai opsi untuk menyesuaikan pemindaian. Misalnya, opsi -r memungkinkan pemindaian rekursif, yang berarti bahwa ClamAV akan memindai semua subdirektori dalam direktori yang ditentukan. Ini sangat berguna untuk memindai seluruh sistem file atau bagian besar darinya. Oleh karena itu, perintah clamscan -r /var/www/html akan memindai direktori /var/www/html dan semua subdirektorinya. Selain itu, opsi -i dapat digunakan untuk menampilkan hanya file yang terinfeksi, yang dapat membantu menyederhanakan output dan memfokuskan perhatian pada potensi ancaman. Dengan demikian, perintah clamscan -r -i /var/www/html akan memindai direktori dan subdirektorinya, hanya menampilkan file yang terinfeksi.

Selanjutnya, ClamAV juga memungkinkan Anda untuk memindai file individual. Untuk melakukan ini, Anda cukup menentukan jalur ke file tersebut. Misalnya, untuk memindai file bernama index.php yang terletak di direktori /var/www/html, Anda akan menggunakan perintah clamscan /var/www/html/index.php. Selain itu, Anda dapat memindai beberapa file sekaligus dengan menentukan jalur ke setiap file yang dipisahkan oleh spasi. Misalnya, clamscan /var/www/html/index.php /var/www/html/style.css akan memindai kedua file tersebut.

Selain itu, penting untuk dicatat bahwa ClamAV dapat dikonfigurasi untuk memindai file secara otomatis pada akses, yang dikenal sebagai pemindaian “on-access”. Fitur ini memerlukan konfigurasi tambahan dan biasanya diimplementasikan melalui daemon clamd. Namun, untuk pemindaian manual, perintah clamscan adalah alat utama. Selain itu, ClamAV juga dapat diintegrasikan dengan sistem lain, seperti server email, untuk memindai lampiran email secara otomatis.

Terakhir, setelah pemindaian selesai, ClamAV akan memberikan laporan yang merinci file yang dipindai dan setiap ancaman yang terdeteksi. Laporan ini dapat digunakan untuk mengambil tindakan yang sesuai, seperti mengkarantina atau menghapus file yang terinfeksi. Oleh karena itu, pemahaman tentang cara menafsirkan output ClamAV sangat penting untuk pemeliharaan keamanan sistem yang efektif. Dengan demikian, dengan menguasai perintah clamscan dan opsi-opsinya, administrator sistem dapat secara proaktif mengidentifikasi dan mengatasi potensi ancaman malware di lingkungan VPS Linux mereka.

ClamAV dapat diinstal dan dikonfigurasi di VPS Linux untuk memindai file dan direktori terhadap malware. Pemindaian dapat dilakukan secara manual atau dijadwalkan menggunakan cron job. Pembaruan basis data tanda tangan malware secara teratur sangat penting untuk efektivitas. ClamAV dapat diintegrasikan dengan layanan lain seperti email server untuk pemindaian malware otomatis.