Pengaturan isolasi data multi-tenant memungkinkan beberapa penyewa (tenant) berbagi infrastruktur data atau aplikasi yang sama sambil mempertahankan isolasi data mereka. Ini memastikan bahwa data setiap penyewa hanya dapat diakses oleh penyewa tersebut, menjaga kerahasiaan dan integritas data.

Pengaturan Isolasi Data untuk Multi-Tenant

Pengaturan Isolasi Data untuk Lingkungan Multi-Tenant

Dalam sistem multi-tenant yang menampung beberapa penyewa atau pelanggan pada satu platform, isolasi data sangat penting untuk melindungi integritas dan kerahasiaan data setiap penyewa. Pengaturan isolasi data yang efektif memungkinkan penyewa menjalankan aplikasi dan mengakses data mereka tanpa risiko terpapar atau manipulasi data milik penyewa lain.

Ada beberapa pendekatan untuk menerapkan isolasi data dalam lingkungan multi-tenant:

Database Terpisah: Setiap penyewa diberi database terpisah, yang memastikan isolasi data lengkap. Namun, pendekatan ini dapat mahal dan kompleks untuk dikelola, terutama dengan sejumlah besar penyewa.

Skema Terpisah: Penyewa berbagi database yang sama, tetapi ditempatkan dalam skema terpisah. Ini menyediakan isolasi data yang memadai dan lebih mudah dikelola daripada database terpisah.

Skema Tunggal: Semua penyewa berbagi satu skema, tetapi data setiap penyewa dibatasi oleh kolom atau pembatasan tingkat baris. Pendekatan ini sangat efisien dan skalabel, tetapi memerlukan mekanisme yang kuat untuk membatasi akses data.

Selain pendekatan isolasi data fisik, teknik tambahan juga dapat digunakan untuk meningkatkan keamanan:

Tokenisasi: Data sensitif dapat diganti dengan token atau pengidentifikasi unik yang tidak dapat dibaca oleh penyewa lain.

Enkripsi: Data dapat dienkripsi selama penyimpanan dan transmisi untuk mencegah akses yang tidak sah.

Kontrol Akses Berbasis Peran (RBAC): Pengguna diberikan akses ke data hanya sesuai kebutuhan, berdasarkan peran dan tanggung jawab mereka.

Saat memilih pendekatan isolasi data, penting untuk mempertimbangkan faktor-faktor berikut:

Tingkat isolasi: Seberapa ketat isolasi yang diperlukan untuk mencegah akses data yang tidak sah.

Skalabilitas: Kemampuan sistem untuk menangani sejumlah besar penyewa dan data.

Biaya: Biaya implementasi dan pengelolaan berbagai pendekatan isolasi.

Kemudahan pengelolaan: Kemudahan pengelolaan sistem isolasi data untuk tim operasi.

Dengan menerapkan pengaturan isolasi data yang sesuai, organisasi dapat memastikan bahwa data setiap penyewa tetap aman dan terlindungi dalam lingkungan multi-tenant. Hal ini melindungi data sensitif, membangun kepercayaan pelanggan, dan mematuhi peraturan yang mengatur perlindungan data.

Implementasi Firewall dan IDS/IPS

Selanjutnya, implementasi firewall dan IDS/IPS yang tepat sangat penting untuk mengamankan lingkungan multi-tenant. Firewall bertindak sebagai gerbang antara jaringan multi-tenant dan dunia luar, menyaring lalu lintas yang masuk dan keluar untuk mencegah akses yang tidak sah. Aturan firewall harus dikonfigurasi dengan hati-hati untuk memungkinkan komunikasi yang sah sambil memblokir ancaman potensial.

Selain itu, sistem deteksi intrusi dan pencegahan intrusi (IDS/IPS) memantau lalu lintas jaringan secara real-time untuk mengidentifikasi dan menanggapi aktivitas yang mencurigakan. IDS/IPS dapat dikonfigurasi untuk mendeteksi pola serangan yang diketahui, serta anomali dalam lalu lintas jaringan. Jika terjadi intrusi, IDS/IPS dapat memblokir komunikasi lebih lanjut dari sumber penyerang atau mengambil tindakan pencegahan lainnya.

Penting untuk memilih solusi firewall dan IDS/IPS yang dirancang khusus untuk lingkungan multi-tenant. Solusi ini harus memiliki kemampuan untuk mengelola banyak penyewa secara efektif, menyediakan visibilitas ke dalam aktivitas semua penyewa, dan memungkinkan isolasi jaringan yang tepat. Selain itu, solusi ini harus mampu menangani beban lalu lintas yang tinggi dan memberikan kinerja yang konsisten di lingkungan yang dinamis.

Dengan menerapkan firewall dan IDS/IPS yang efektif, organisasi dapat secara signifikan meningkatkan keamanan lingkungan multi-tenant mereka. Solusi ini membantu mengisolasi penyewa, mencegah akses yang tidak sah, dan mendeteksi serta menanggapi ancaman keamanan. Dengan demikian, organisasi dapat memastikan bahwa setiap penyewa memiliki lingkungan yang aman dan terlindungi untuk menjalankan aplikasi mereka.

Selain mengimplementasikan firewall dan IDS/IPS, penting juga untuk memperhatikan aspek keamanan lainnya, seperti segmentasi jaringan, kontrol akses berbasis peran, dan enkripsi data. Dengan menggabungkan pendekatan multi-lapis ini, organisasi dapat membangun lingkungan multi-tenant yang sangat aman dan sesuai dengan persyaratan peraturan.

Penjadwalan Pengetesan Penetrasi untuk SaaS

Mengimplementasikan isolasi data untuk arsitektur multi-tenant sangat penting untuk menjaga keamanan dan privasi data pelanggan Anda. SaaS, khususnya, harus memprioritaskan pengaturan isolasi data yang efektif untuk meminimalkan risiko pelanggaran atau kebocoran data.

Isolasi data dapat dicapai melalui berbagai teknik, seperti penggunaan skema atau database terpisah, penerapan kontrol akses berbasis peran, dan penerapan enkripsi. Metode yang dipilih akan bergantung pada spesifikasi aplikasi SaaS dan persyaratan keamanan khusus.

Selain isolasi data, penjadwalan pengujian penetrasi secara teratur sangat penting untuk mengidentifikasi dan mengatasi kerentanan keamanan potensial. Pengujian penetrasi memberikan wawasan mendalam tentang efektivitas langkah-langkah isolasi data dan membantu mengidentifikasi area yang memerlukan perhatian tambahan.

SaaS harus menjadwalkan pengujian penetrasi secara berkala, sebaiknya triwulanan atau semesteran. Pengujian ini harus dilakukan oleh penguji keamanan pihak ketiga yang bereputasi baik dan harus mencakup berbagai skenario serangan, seperti injeksi SQL, serangan skrip lintas situs, dan enumerasi direktori.

Selain pengujian penetrasi, SaaS juga harus menerapkan proses peninjauan kode secara teratur. Peninjauan kode membantu mengidentifikasi dan mengatasi kerentanan keamanan pada tahap awal pengembangan, sebelum dapat dieksploitasi oleh penyerang.

Dengan menggabungkan isolasi data yang efektif dan penjadwalan pengujian penetrasi yang teratur, SaaS dapat secara signifikan mengurangi risiko pelanggaran data dan memastikan perlindungan data pelanggan yang optimal. Pendekatan ini juga membantu membangun kepercayaan dengan pelanggan dan mitra bisnis, yang sangat penting untuk kesuksesan jangka panjang SaaS.

Terlepas dari ukuran atau kompleksitas SaaS Anda, menerapkan langkah-langkah keamanan yang kuat, seperti isolasi data dan pengujian penetrasi, sangat penting untuk melindungi data pelanggan Anda dan mempertahankan reputasi bisnis Anda. Dengan berinvestasi dalam keamanan, Anda dapat memberikan ketenangan pikiran kepada pelanggan Anda dan membangun fondasi yang kuat untuk pertumbuhan bisnis Anda.

Mengimplementasikan isolasi data untuk arsitektur multi-tenant sangat penting untuk menjaga keamanan dan privasi data pelanggan Anda. SaaS, khususnya, harus memprioritaskan pengaturan isolasi data yang efektif untuk meminimalkan risiko pelanggaran atau kebocoran data.

Isolasi data dapat dicapai melalui berbagai teknik, seperti penggunaan skema atau database terpisah, penerapan kontrol akses berbasis peran, dan penerapan enkripsi. Metode yang dipilih akan bergantung pada spesifikasi aplikasi SaaS dan persyaratan keamanan khusus.

Selain isolasi data, penjadwalan pengujian penetrasi secara teratur sangat penting untuk mengidentifikasi dan mengatasi kerentanan keamanan potensial. Pengujian penetrasi memberikan wawasan mendalam tentang efektivitas langkah-langkah isolasi data dan membantu mengidentifikasi area yang memerlukan perhatian tambahan.

SaaS harus menjadwalkan pengujian penetrasi secara berkala, sebaiknya triwulanan atau semesteran. Pengujian ini harus dilakukan oleh penguji keamanan pihak ketiga yang bereputasi baik dan harus mencakup berbagai skenario serangan, seperti injeksi SQL, serangan skrip lintas situs, dan enumerasi direktori.

Selain pengujian penetrasi, SaaS juga harus menerapkan proses peninjauan kode secara teratur. Peninjauan kode membantu mengidentifikasi dan mengatasi kerentanan keamanan pada tahap awal pengembangan, sebelum dapat dieksploitasi oleh penyerang.

Dengan menggabungkan isolasi data yang efektif dan penjadwalan pengujian penetrasi yang teratur, SaaS dapat secara signifikan mengurangi risiko pelanggaran data dan memastikan perlindungan data pelanggan yang optimal. Pendekatan ini juga membantu membangun kepercayaan dengan pelanggan dan mitra bisnis, yang sangat penting untuk kesuksesan jangka panjang SaaS.

Terlepas dari ukuran atau kompleksitas SaaS Anda, menerapkan langkah-langkah keamanan yang kuat, seperti isolasi data dan pengujian penetrasi, sangat penting untuk melindungi data pelanggan Anda dan mempertahankan reputasi bisnis Anda. Dengan berinvestasi dalam keamanan, Anda dapat memberikan ketenangan pikiran kepada pelanggan Anda dan membangun fondasi yang kuat untuk pertumbuhan bisnis Anda.

Tips Menyusun Infrastruktur Keamanan Di Vps Linux Untuk Bisnis Saas

Cara Menyusun Infrastruktur Keamanan di VPS Linux untuk Bisnis SaaS

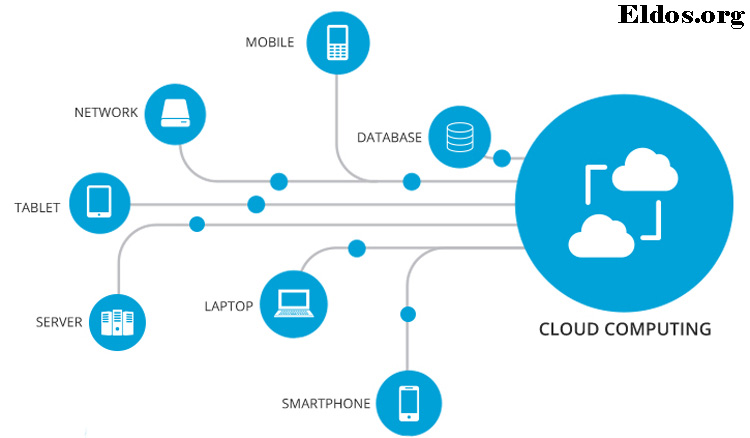

Dalam era digitalisasi saat ini, bisnis SaaS (Software as a Service) menjadi semakin populer di Indonesia. Namun, hal ini juga meningkatkan risiko keamanan data dan sistem. Oleh karena itu, penting bagi bisnis SaaS untuk menyusun infrastruktur keamanan yang efektif di VPS (Virtual Private Server) Linux. Dalam artikel ini, kita akan membahas cara menyusun infrastruktur keamanan di VPS Linux untuk bisnis SaaS.

Mengapa Keamanan VPS Linux Penting?

Sebelum kita membahas cara menyusun infrastruktur keamanan, mari kita bahas mengapa keamanan VPS Linux penting. Berikut beberapa alasan:

- Perlindungan data: Data pelanggan dan data bisnis sangat sensitif dan perlu dilindungi dari akses tidak sah.

- Mencegah serangan: Serangan cyber dapat menyebabkan kerusakan pada sistem dan data, serta mengganggu operasional bisnis.

- Mengurangi biaya: Keamanan yang efektif dapat mengurangi biaya yang terkait dengan pemulihan data dan sistem setelah serangan.

Cara Menyusun Infrastruktur Keamanan di VPS Linux

Berikut beberapa langkah yang dapat Anda lakukan untuk menyusun infrastruktur keamanan di VPS Linux:

| Langkah | Keterangan |

|---|---|

| 1. Pembaruan Sistem | Pastikan sistem operasi dan aplikasi tetap terkini untuk mencegah kerentanan keamanan. |

| 2. Penggunaan Firewall | Konfigurasikan firewall untuk memblokir akses tidak sah ke sistem. |

| 3. Penggunaan Enkripsi | Enkripsi data dan komunikasi untuk melindungi data dari akses tidak sah. |

| 4. Penggunaan Antivirus | Instal antivirus untuk melindungi sistem dari malware. |

| 5. Penggunaan OTP | Gunakan autentikasi dua faktor (OTP) untuk meningkatkan keamanan akses. |

| 6. Pemantauan Sistem | Pantau sistem secara teratur untuk mendeteksi perubahan tidak sah. |

| 7. Penggunaan VPN | Gunakan VPN (Virtual Private Network) untuk melindungi komunikasi antara sistem. |

| 8. Penggunaan Backup | Buat backup data secara teratur untuk memastikan data tetap aman. |

Contoh Implementasi

Berikut beberapa contoh implementasi infrastruktur keamanan di VPS Linux:

- Penggunaan UFW (Uncomplicated Firewall): UFW adalah firewall yang mudah digunakan dan dapat dikonfigurasikan untuk memblokir akses tidak sah ke sistem.

- Penggunaan OpenSSL: OpenSSL adalah perangkat lunak enkripsi yang dapat digunakan untuk mengenkripsi data dan komunikasi.

- Penggunaan Fail2Ban: Fail2Ban adalah perangkat lunak yang dapat digunakan untuk memblokir akses tidak sah ke sistem berdasarkan perilaku pengguna.

Statistik Keamanan

Berikut beberapa statistik keamanan yang relevan:

- 75% serangan cyber dapat dicegah dengan pembaruan sistem yang terkini (Sumber: Cybersecurity Ventures).

- 60% bisnis kecil dan menengah tidak memiliki rencana keamanan cyber (Sumber: Cisco).

- 50% perusahaan tidak memiliki Tim Keamanan Informasi (Sumber: PwC).

Kesimpulan

Menyusun infrastruktur keamanan di VPS Linux untuk bisnis SaaS adalah hal yang sangat penting. Dengan mengikuti langkah-langkah yang dijelaskan dalam artikel ini, Anda dapat meningkatkan keamanan data dan sistem bisnis Anda. Jangan lupa untuk memantau sistem secara teratur dan melakukan pembaruan sistem yang terkini untuk mencegah kerentanan keamanan.