Panduan ini memberikan langkah-langkah praktis untuk mengidentifikasi dan memblokir alamat IP berbahaya di VPS Linux Anda, meningkatkan keamanan server dan melindungi dari serangan siber.

Memahami Ancaman Keamanan IP Berbahaya di VPS Linux

Dalam lanskap digital yang terus berkembang, server pribadi virtual (VPS) Linux telah menjadi landasan bagi banyak operasi online, mulai dari hosting situs web hingga menjalankan aplikasi yang kompleks. Namun, dengan kekuatan dan fleksibilitas ini, muncul tanggung jawab untuk menjaga keamanan. Salah satu ancaman yang paling umum dan terus-menerus yang dihadapi VPS Linux adalah serangan dari alamat IP berbahaya. Alamat IP ini dapat menjadi sumber berbagai aktivitas jahat, termasuk upaya brute-force, serangan denial-of-service (DoS), dan penyebaran malware. Oleh karena itu, memahami sifat ancaman ini sangat penting untuk menjaga integritas dan keandalan VPS Anda.

Pertama-tama, penting untuk mengenali bahwa alamat IP berbahaya tidak selalu bersifat statis. Mereka dapat berasal dari berbagai sumber, termasuk botnet yang dikendalikan oleh penjahat dunia maya, server yang disusupi, atau bahkan komputer pribadi yang terinfeksi. Akibatnya, daftar alamat IP berbahaya terus berubah, yang mengharuskan pendekatan proaktif untuk keamanan. Selain itu, serangan ini sering kali bersifat otomatis, yang berarti bahwa mereka dapat diluncurkan dalam skala besar dan dengan kecepatan yang mengkhawatirkan. Oleh karena itu, mengandalkan langkah-langkah keamanan manual saja tidak cukup untuk melindungi VPS Anda secara efektif.

Selanjutnya, dampak dari alamat IP berbahaya dapat sangat merusak. Upaya brute-force, misalnya, dapat mengarah pada akses tidak sah ke VPS Anda, yang memungkinkan penyerang untuk mencuri data sensitif, menginstal malware, atau bahkan mengambil kendali penuh atas server Anda. Serangan DoS, di sisi lain, dapat membuat VPS Anda tidak dapat diakses oleh pengguna yang sah, yang menyebabkan waktu henti dan potensi kerugian finansial. Selain itu, alamat IP berbahaya dapat digunakan untuk menyebarkan malware ke VPS Anda, yang dapat menginfeksi file dan aplikasi Anda, yang berpotensi membahayakan seluruh sistem Anda.

Oleh karena itu, sangat penting untuk mengambil langkah-langkah proaktif untuk mengidentifikasi dan memblokir alamat IP berbahaya. Untungnya, ada beberapa alat dan teknik yang tersedia untuk membantu Anda dalam upaya ini. Salah satu metode yang paling umum adalah menggunakan firewall, seperti iptables atau firewalld, untuk memblokir alamat IP tertentu yang diketahui berbahaya. Selain itu, ada beberapa layanan pihak ketiga yang menyediakan daftar alamat IP berbahaya yang diperbarui secara berkala, yang dapat diintegrasikan ke dalam sistem keamanan Anda. Selain itu, sistem deteksi intrusi (IDS) dapat digunakan untuk memantau lalu lintas jaringan dan mendeteksi aktivitas mencurigakan, yang memungkinkan Anda untuk memblokir alamat IP berbahaya secara real-time.

Selain itu, penting untuk secara teratur memantau log VPS Anda untuk tanda-tanda aktivitas mencurigakan. Ini dapat mencakup upaya login yang gagal, lalu lintas jaringan yang tidak biasa, atau perubahan yang tidak sah pada file sistem. Dengan memantau log Anda secara teratur, Anda dapat mengidentifikasi potensi ancaman lebih awal dan mengambil tindakan yang sesuai untuk memitigasinya. Selain itu, penting untuk menjaga sistem operasi dan perangkat lunak Anda tetap mutakhir, karena pembaruan sering kali menyertakan patch keamanan yang dapat melindungi dari kerentanan yang diketahui. Dengan demikian, dengan memahami ancaman yang ditimbulkan oleh alamat IP berbahaya dan menerapkan langkah-langkah keamanan yang tepat, Anda dapat secara signifikan mengurangi risiko serangan dan memastikan keamanan dan keandalan VPS Linux Anda.

Mengidentifikasi IP Berbahaya Menggunakan Log dan Alat Analisis

Di era digital saat ini, keamanan siber menjadi prioritas utama bagi individu maupun organisasi. Salah satu aspek penting dalam menjaga keamanan adalah kemampuan untuk mengidentifikasi dan merespons aktivitas mencurigakan yang berasal dari alamat IP (Internet Protocol) yang berpotensi berbahaya. Artikel ini akan membahas bagaimana kita dapat memanfaatkan log dan alat analisis untuk mengidentifikasi IP berbahaya, serta memberikan wawasan penting untuk meningkatkan pertahanan keamanan siber.

Mengapa Identifikasi IP Berbahaya Penting?

Alamat IP adalah identitas unik perangkat yang terhubung ke internet. IP berbahaya dapat digunakan untuk berbagai aktivitas jahat, termasuk:

- Serangan DDoS (Distributed Denial of Service): Membanjiri server dengan lalu lintas untuk melumpuhkannya.

- Percobaan Peretasan: Mencoba masuk ke sistem atau jaringan tanpa izin.

- Penyebaran Malware: Mengirimkan virus, trojan, atau ransomware.

- Pencurian Data: Mengakses dan mencuri informasi sensitif.

- Aktivitas Botnet: Mengendalikan perangkat yang terinfeksi untuk melakukan serangan.

Dengan mengidentifikasi IP berbahaya, kita dapat mengambil tindakan pencegahan dan mitigasi yang diperlukan untuk melindungi sistem dan data kita.

Peran Log dalam Identifikasi IP Berbahaya

Log adalah catatan aktivitas yang terjadi dalam sistem atau jaringan. Log dapat memberikan informasi berharga tentang:

- Alamat IP Sumber: IP yang melakukan koneksi atau aktivitas.

- Waktu Kejadian: Kapan aktivitas tersebut terjadi.

- Jenis Aktivitas: Apa yang dilakukan oleh IP tersebut (misalnya, login, akses file, dll.).

- Status Aktivitas: Apakah aktivitas berhasil atau gagal.

Dengan menganalisis log, kita dapat mendeteksi pola-pola mencurigakan yang mungkin mengindikasikan adanya aktivitas berbahaya. Contohnya, banyak percobaan login gagal dari satu IP dalam waktu singkat bisa menjadi indikasi serangan brute-force.

Alat Analisis untuk Mengidentifikasi IP Berbahaya

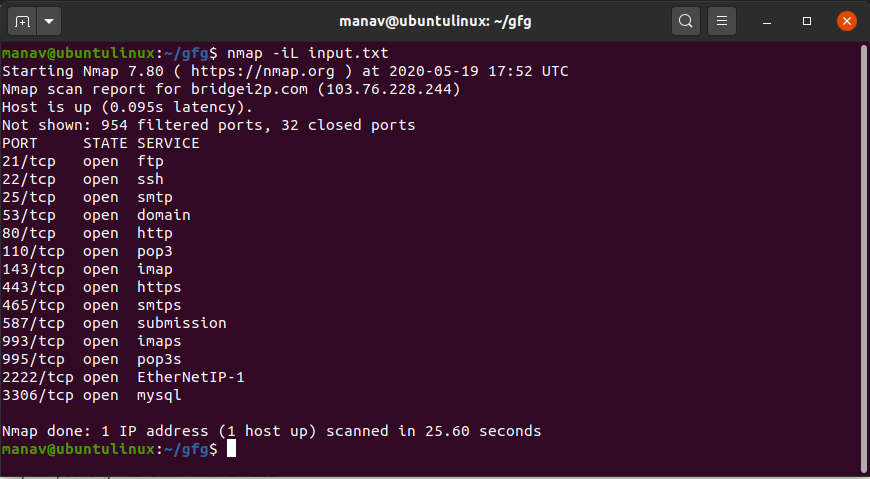

Selain analisis manual, kita juga dapat menggunakan berbagai alat analisis untuk membantu mengidentifikasi IP berbahaya. Beberapa alat yang umum digunakan meliputi:

- Sistem Deteksi Intrusi (IDS) dan Sistem Pencegahan Intrusi (IPS): Memantau lalu lintas jaringan dan mendeteksi aktivitas mencurigakan berdasarkan aturan yang telah ditentukan.

- SIEM (Security Information and Event Management): Mengumpulkan dan menganalisis log dari berbagai sumber untuk memberikan visibilitas yang lebih luas terhadap ancaman keamanan.

- Threat Intelligence Platform: Menyediakan informasi tentang IP berbahaya yang telah dikenal, termasuk reputasi dan aktivitas yang terkait.

- Alat Analisis Log: Membantu memproses dan menganalisis log secara efisien, termasuk mencari pola-pola mencurigakan.

- Firewall: Memblokir lalu lintas dari IP yang dianggap berbahaya berdasarkan aturan yang telah dikonfigurasi.

Contoh Kasus dan Statistik

Beberapa contoh kasus dan statistik yang menunjukkan pentingnya identifikasi IP berbahaya:

- Kasus Serangan DDoS: Pada tahun 2022, terjadi peningkatan signifikan dalam serangan DDoS yang menargetkan berbagai sektor, termasuk e-commerce dan layanan keuangan. Identifikasi IP yang terlibat dalam serangan ini sangat penting untuk mitigasi.

- Kasus Pencurian Data: Banyak kasus pencurian data yang dimulai dengan akses ilegal ke sistem melalui IP yang tidak sah. Analisis log dapat membantu mengidentifikasi IP yang terlibat dalam aktivitas ini.

- Statistik Malware: Laporan keamanan siber menunjukkan bahwa sebagian besar serangan malware berasal dari IP yang terinfeksi atau dikendalikan oleh penyerang.

Tabel Data: Contoh Identifikasi IP Berbahaya

Berikut adalah contoh tabel data yang menunjukkan bagaimana log dan alat analisis dapat digunakan untuk mengidentifikasi IP berbahaya:

| Waktu Kejadian | Alamat IP Sumber | Jenis Aktivitas | Status | Deskripsi | Potensi Ancaman | Tindakan |

|---|---|---|---|---|---|---|

| 2023-10-27 08:15:00 | 192.168.1.100 | Login Gagal | Gagal | Banyak percobaan login gagal dalam waktu singkat | Serangan Brute-Force | Blokir IP, Pantau Aktivitas |

| 2023-10-27 09:30:00 | 10.0.0.50 | Akses File Sensitif | Berhasil | Akses ke file yang tidak seharusnya diakses | Pencurian Data | Isolasi Sistem, Investigasi |

| 2023-10-27 11:00:00 | 203.0.113.20 | Lalu Lintas Jaringan Tinggi | Berlebihan | Lalu lintas jaringan yang tidak normal dari satu IP | Serangan DDoS | Blokir IP, Mitigasi DDoS |

| 2023-10-27 13:45:00 | 172.16.0.10 | Unduhan File Mencurigakan | Berhasil | Unduhan file yang tidak dikenal dari sumber eksternal | Infeksi Malware | Isolasi Sistem, Scan Malware |

| 2023-10-27 15:20:00 | 198.51.100.15 | Koneksi ke Server C&C | Berhasil | Koneksi ke server Command and Control yang dikenal | Aktivitas Botnet | Isolasi Sistem, Investigasi |

Sehingga ..

Mengidentifikasi IP berbahaya adalah langkah penting dalam menjaga keamanan siber. Dengan memanfaatkan log dan alat analisis yang tepat, kita dapat mendeteksi aktivitas mencurigakan, merespons ancaman dengan cepat, dan melindungi sistem dan data kita dari serangan siber. Penting untuk terus memantau log, memperbarui alat keamanan, dan meningkatkan kesadaran akan ancaman siber untuk menjaga keamanan yang optimal.

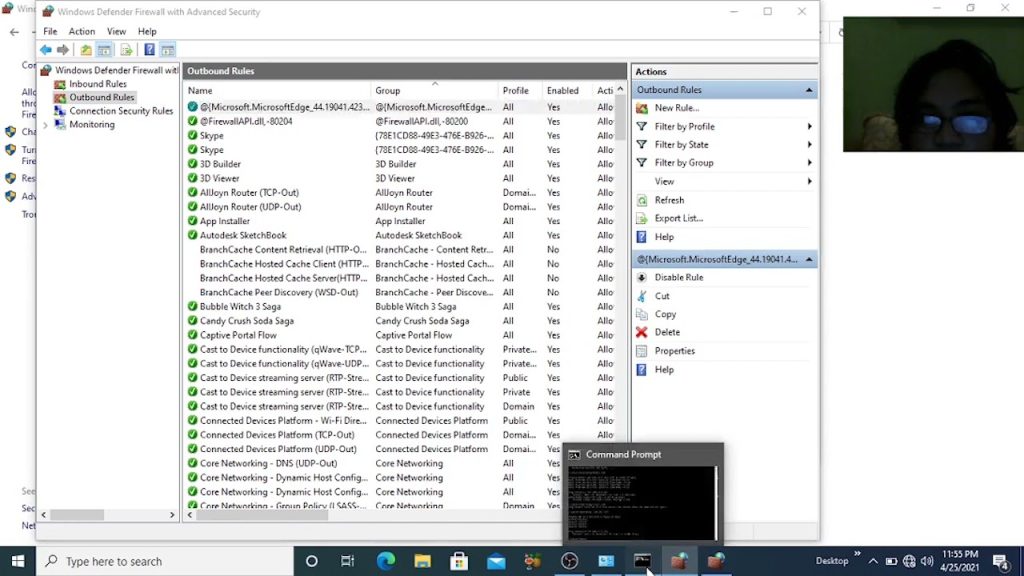

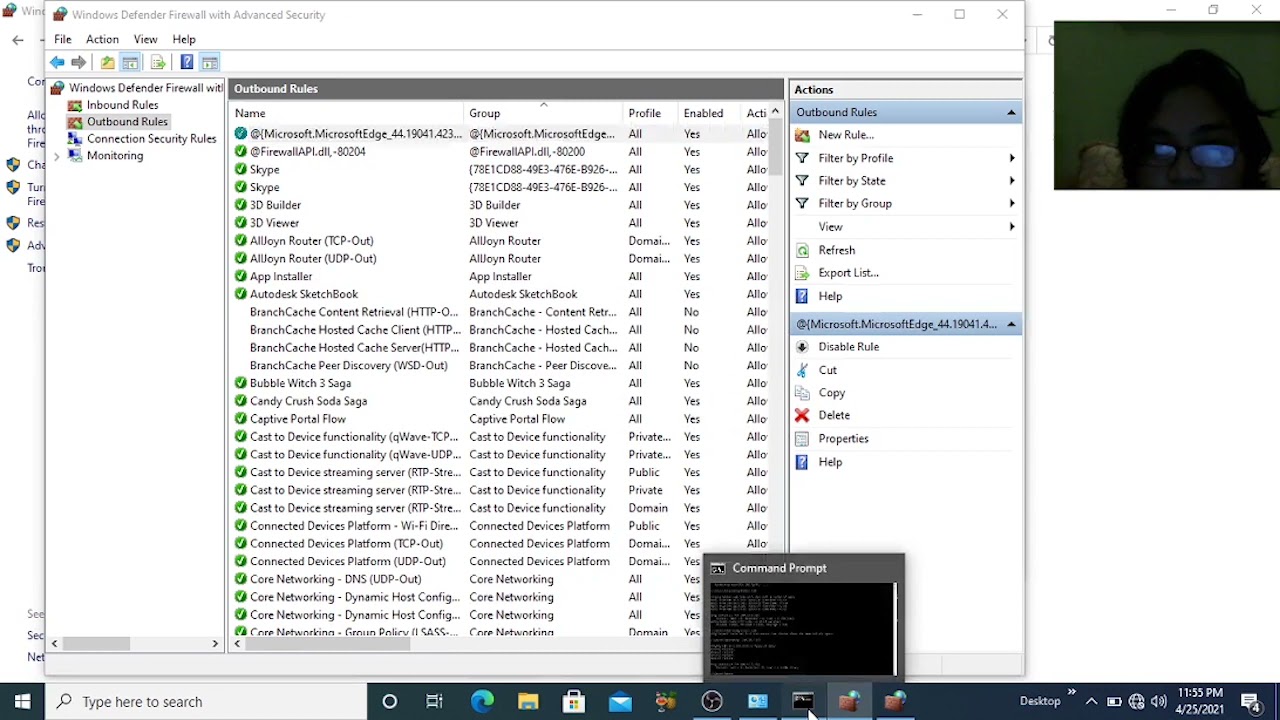

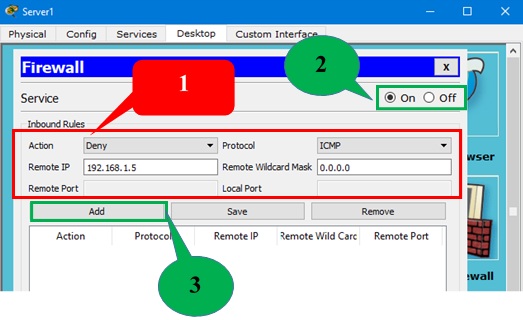

Menerapkan Firewall untuk Memblokir IP Berbahaya di VPS Linux

Untuk melindungi server pribadi virtual (VPS) Linux Anda dari ancaman siber, salah satu langkah penting adalah menerapkan firewall yang kuat. Firewall bertindak sebagai penghalang, memantau lalu lintas jaringan masuk dan keluar, dan memblokir koneksi yang berpotensi berbahaya. Dengan mengonfigurasi firewall dengan benar, Anda dapat secara signifikan mengurangi risiko akses tidak sah, serangan malware, dan aktivitas jahat lainnya. Salah satu cara efektif untuk meningkatkan keamanan VPS Anda adalah dengan memblokir alamat IP berbahaya yang diketahui.

Pertama-tama, penting untuk memahami bahwa alamat IP berbahaya sering kali dikaitkan dengan aktivitas jahat, seperti upaya peretasan, serangan brute-force, dan penyebaran malware. Alamat IP ini dapat diidentifikasi melalui berbagai sumber, termasuk daftar hitam ancaman, sistem deteksi intrusi, dan analisis log server. Setelah Anda mengidentifikasi alamat IP yang ingin Anda blokir, Anda dapat menggunakan firewall VPS Anda untuk mencegahnya terhubung ke server Anda.

Ada beberapa firewall yang tersedia untuk sistem Linux, tetapi salah satu yang paling umum dan banyak digunakan adalah iptables. iptables adalah utilitas baris perintah yang memungkinkan Anda untuk mengonfigurasi aturan firewall. Untuk memblokir alamat IP tertentu menggunakan iptables, Anda dapat menggunakan perintah berikut: iptables -A INPUT -s ” reject’. Perintah ini menambahkan aturan permanen ke firewall yang menolak semua lalu lintas yang berasal dari alamat IP yang ditentukan. Misalnya, untuk memblokir alamat IP 192.168.1.100, Anda akan menjalankan perintah firewall-cmd –permanent –add-rich-rule=’rule family=”ipv4″ source address=”192.168.1.100″ reject’. Setelah menambahkan aturan, Anda perlu memuat ulang firewall agar perubahan diterapkan dengan menjalankan perintah firewall-cmd –reload.

Selain memblokir alamat IP individual, Anda juga dapat memblokir seluruh rentang alamat IP menggunakan notasi CIDR. Notasi CIDR memungkinkan Anda untuk menentukan blok alamat IP menggunakan awalan jaringan dan panjang awalan. Misalnya, untuk memblokir seluruh subnet 192.168.1.0/24, Anda dapat menggunakan perintah iptables -A INPUT -s 192.168.1.0/24 -j DROP dengan iptables atau firewall-cmd –permanent –add-rich-rule=’rule family=”ipv4″ source address=”192.168.1.0/24″ reject’ dengan firewalld.

Penting untuk dicatat bahwa memblokir alamat IP berbahaya hanyalah salah satu aspek dari keamanan VPS. Untuk memastikan keamanan VPS Anda secara menyeluruh, Anda juga harus menerapkan langkah-langkah keamanan lainnya, seperti memperbarui perangkat lunak secara teratur, menggunakan kata sandi yang kuat, dan mengaktifkan otentikasi dua faktor. Selain itu, Anda harus secara teratur memantau log server Anda untuk aktivitas yang mencurigakan dan menyesuaikan aturan firewall Anda sesuai kebutuhan. Dengan mengambil langkah-langkah proaktif ini, Anda dapat secara signifikan meningkatkan keamanan VPS Linux Anda dan melindunginya dari ancaman siber.

Memantau dan Memelihara Daftar Blokir IP Secara Efektif

Setelah Anda berhasil mengidentifikasi dan memblokir alamat IP berbahaya di VPS Linux Anda, langkah selanjutnya yang sama pentingnya adalah memantau dan memelihara daftar blokir IP Anda secara efektif. Ini bukan tugas sekali jalan; melainkan, ini adalah proses berkelanjutan yang memerlukan perhatian dan penyesuaian yang berkelanjutan. Pertama, penting untuk memahami bahwa lanskap ancaman siber terus berkembang. Alamat IP baru yang berbahaya muncul setiap hari, dan alamat yang sebelumnya tidak berbahaya dapat menjadi berbahaya. Oleh karena itu, daftar blokir IP statis akan dengan cepat menjadi usang dan tidak efektif.

Oleh karena itu, pemantauan rutin sangat penting. Ini melibatkan peninjauan log sistem Anda secara berkala untuk mengidentifikasi upaya akses yang mencurigakan atau pola lalu lintas yang tidak biasa. Perhatikan upaya masuk yang gagal, permintaan yang sering dari satu alamat IP, atau lalu lintas yang tidak biasa ke port tertentu. Alat seperti fail2ban dapat membantu mengotomatiskan proses ini dengan memindai log dan secara otomatis memblokir alamat IP yang menunjukkan perilaku berbahaya. Namun, bahkan dengan alat otomatis, tinjauan manual berkala tetap penting untuk memastikan bahwa tidak ada ancaman yang terlewatkan.

Selain itu, penting untuk memelihara daftar blokir IP Anda. Ini berarti tidak hanya menambahkan alamat IP baru tetapi juga menghapus alamat yang tidak lagi menimbulkan ancaman. Misalnya, alamat IP yang diblokir karena upaya masuk yang gagal mungkin tidak lagi berbahaya setelah jangka waktu tertentu. Membiarkan alamat IP ini diblokir tanpa batas waktu dapat menyebabkan masalah yang tidak perlu, seperti memblokir pengguna yang sah secara tidak sengaja. Oleh karena itu, pertimbangkan untuk menerapkan kebijakan kedaluwarsa untuk alamat IP yang diblokir. Ini dapat dilakukan dengan mengonfigurasi alat seperti iptables atau firewalld untuk secara otomatis menghapus alamat IP yang diblokir setelah jangka waktu tertentu.

Selanjutnya, pertimbangkan untuk menggunakan daftar blokir IP pihak ketiga. Daftar ini dikelola oleh organisasi keamanan siber dan berisi daftar alamat IP yang diketahui berbahaya. Dengan berlangganan daftar ini, Anda dapat secara proaktif memblokir alamat IP yang diketahui berbahaya sebelum mereka memiliki kesempatan untuk menyerang VPS Anda. Namun, penting untuk memilih daftar blokir IP pihak ketiga yang bereputasi baik dan untuk memantau daftar ini secara berkala untuk memastikan bahwa mereka tidak memblokir alamat IP yang sah.

Selain itu, penting untuk mendokumentasikan proses pemantauan dan pemeliharaan Anda. Ini akan membantu Anda melacak perubahan yang Anda buat pada daftar blokir IP Anda dan memastikan bahwa Anda mengikuti proses yang konsisten. Dokumentasi ini juga akan berguna jika Anda perlu memecahkan masalah atau mengaudit konfigurasi keamanan Anda.

Terakhir, ingatlah bahwa memblokir alamat IP berbahaya hanyalah salah satu bagian dari strategi keamanan yang komprehensif. Penting juga untuk menerapkan langkah-langkah keamanan lainnya, seperti menggunakan kata sandi yang kuat, memperbarui perangkat lunak Anda secara teratur, dan mengonfigurasi firewall Anda dengan benar. Dengan menggabungkan langkah-langkah ini, Anda dapat secara signifikan meningkatkan keamanan VPS Linux Anda dan melindungi diri Anda dari ancaman siber. Dengan demikian, pemantauan dan pemeliharaan daftar blokir IP Anda secara efektif adalah komponen penting dari strategi keamanan yang kuat.

Kesimpulan

Mengidentifikasi IP berbahaya adalah langkah penting dalam mengamankan server Virtual Private Server (VPS) Linux Anda. Proses ini melibatkan pemeriksaan log sistem dan penggunaan alat analisis untuk mengungkap pola dan aktivitas mencurigakan yang dapat mengindikasikan potensi ancaman. Pertama, mari kita bahas log sistem. Log ini adalah catatan aktivitas yang terjadi di server Anda, dan mereka dapat memberikan wawasan berharga tentang upaya akses yang tidak sah. Log yang paling relevan untuk tujuan ini biasanya adalah log otentikasi, yang mencatat upaya masuk, baik yang berhasil maupun yang gagal. Dengan memeriksa log ini, Anda dapat mengidentifikasi IP yang berulang kali mencoba masuk dengan kredensial yang salah, yang merupakan indikasi yang jelas dari serangan brute-force. Selain itu, log server web, seperti log akses Apache atau Nginx, dapat mengungkapkan IP yang membuat permintaan yang tidak biasa atau mencurigakan, seperti permintaan yang berlebihan ke halaman tertentu atau upaya untuk mengeksploitasi kerentanan yang diketahui.

Selanjutnya, alat analisis dapat membantu menyederhanakan proses identifikasi IP berbahaya. Alat-alat ini sering kali mengotomatiskan analisis log dan memberikan visualisasi data yang lebih mudah dipahami. Misalnya, alat seperti fail2ban dapat secara otomatis memindai log otentikasi dan memblokir IP yang menunjukkan perilaku berbahaya, seperti upaya masuk yang gagal berulang kali. Alat lain, seperti iptables atau firewalld, dapat digunakan untuk membuat aturan firewall yang memblokir IP tertentu berdasarkan kriteria yang telah ditentukan. Selain itu, ada alat analisis log yang lebih canggih yang dapat mengidentifikasi pola dan anomali yang lebih kompleks, seperti upaya untuk memindai port atau menyebarkan malware. Alat-alat ini sering kali menggunakan algoritma pembelajaran mesin untuk mendeteksi aktivitas yang tidak biasa dan memberikan peringatan kepada administrator.

Selain alat-alat ini, penting juga untuk tetap mengikuti perkembangan ancaman keamanan terbaru. Ini dapat dilakukan dengan memantau buletin keamanan, forum, dan sumber daya online lainnya yang membahas ancaman dan kerentanan baru. Dengan tetap terinformasi, Anda dapat lebih siap untuk mengidentifikasi dan memblokir IP berbahaya yang mungkin mencoba mengeksploitasi kerentanan ini. Selain itu, penting untuk secara teratur meninjau dan memperbarui konfigurasi keamanan server Anda, termasuk aturan firewall dan pengaturan otentikasi. Ini akan membantu memastikan bahwa server Anda terlindungi dari ancaman yang diketahui dan yang baru muncul.

Selain itu, penting untuk memahami bahwa tidak semua aktivitas yang tidak biasa bersifat berbahaya. Misalnya, beberapa upaya masuk yang gagal mungkin hanya kesalahan ketik yang tidak disengaja. Oleh karena itu, penting untuk menggunakan penilaian dan mempertimbangkan konteks sebelum memblokir IP. Namun, jika Anda melihat pola aktivitas yang mencurigakan, seperti upaya masuk yang gagal berulang kali dari IP yang sama, atau permintaan yang tidak biasa ke server Anda, maka kemungkinan besar IP tersebut berbahaya dan harus diblokir. Dengan menggabungkan analisis log, alat analisis, dan kesadaran akan ancaman keamanan terbaru, Anda dapat secara efektif mengidentifikasi dan memblokir IP berbahaya, sehingga meningkatkan keamanan VPS Linux Anda.

Memblokir IP berbahaya di VPS Linux adalah langkah penting untuk meningkatkan keamanan. Panduan ini mencakup identifikasi IP berbahaya melalui log dan alat, penggunaan firewall seperti iptables atau firewalld untuk memblokir IP, dan pemeliharaan daftar blokir secara berkala. Implementasi yang tepat dapat mengurangi risiko serangan dan menjaga stabilitas server.