Menonaktifkan login root secara langsung adalah langkah penting untuk meningkatkan keamanan server dan melindungi dari serangan yang berpotensi berbahaya. Root adalah akun pengguna istimewa yang memiliki akses tak terbatas ke sistem dan datanya. Mengizinkan login root secara langsung dapat menjadi risiko keamanan yang signifika karena siapa pun yang memperoleh akses ke kredensial root dapat mengambil alih seluruh sistem. Menonaktifkan akses langsung ke akun root membantu mengurangi risiko ini dengan membatasi akses ke akun pengguna yang kurang istimewa dengan hak yang dibatasi.

,

Menonaktifkan Login Root Secara Langsung

Menonaktifkan login root secara langsung sangat penting untuk meningkatkan keamanan sistem Linux. Akun root memiliki hak istimewa administratif yang tidak terbatas sehingga sangat menarik bagi penyerang. Dengan menonaktifkan login root langsung Anda dapat mengurangi risiko pelanggaran keamanan dan melindungi sistem Anda dari akses yang tidak sah.

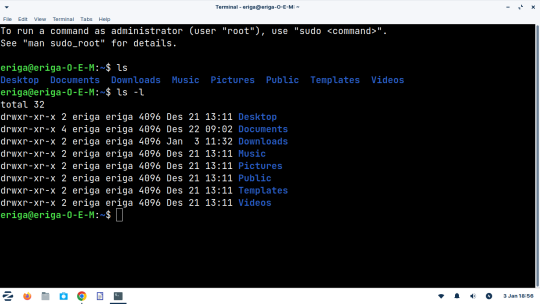

Untuk menonaktifkan login root langsung Anda perlu mengedit file /etc/ssh/sshd_config. Buka file tersebut menggunakan editor teks seperti nano atau vi. Cari baris yang dimulai dengan “PermitRootLogin”. Secara default baris ini disetel ke “yes”, yang berarti login root diizinkan. Ubah nilainya menjadi “no” untuk menonaktifkan login root langsung.

Setelah Anda melakukan perubahan simpan file dan restart layanan sshd agar perubahan diterapkan. Anda dapat melakukannya dengan menjalankan perintah berikut:

“`

$ sudo service sshd restart

“`

Selain menonaktifkan login root langsung ada praktik baik keamanan lainnya yang harus diterapkan untuk lebih meningkatkan keamanan sistem Linux. Praktik tersebut termasuk:

Mengkonfigurasi otentikasi kunci SSH: Ini memungkinkan pengguna untuk masuk ke sistem jarak jauh tanpa kata sandi sehingga mengurangi risiko serangan brute force.

Membatasi akses root: Berikan hak istimewa root hanya kepada pengguna yang benar-benar membutuhkannya.

Mengunci sistem yang tidak digunakan: Ini mencegah akses yang tidak sah ke sistem saat tidak digunakan.

Memantau log sistem: Ini membantu mengidentifikasi dan menyelidiki aktivitas mencurigakan.

Menginstal dan memperbarui perangkat lunak keamanan: Ini memastikan bahwa sistem Anda terlindungi dari kerentanan keamanan terbaru.

Dengan mengikuti praktik keamanan ini Anda dapat secara efektif meningkatkan keamanan sistem Linux Anda dan mengurangi risiko pelanggaran keamanan.

,

Penggunaan sudo untuk Kontrol Akses

Memastikan keamanan lingkungan sistem sangat penting untuk menjaga integritas data dan mencegah akses yang tidak sah. Salah satu tindakan penting untuk memperkuat sistem Linux adalah menonaktifkan akses login root langsung melalui SSH. Dengan menonaktifkan login root.. kita mengurangi risiko peretas mendapatkan akses ke akun yang memiliki hak istimewa tinggi.

Seperti yang kita ketahui akun root memiliki kekuatan penuh atas sistem dan jika kredensialnya jatuh ke tangan yang salah hal tersebut dapat menyebabkan konsekuensi yang menghancurkan. Oleh karena itu.. sangat penting untuk memblokir login root langsung sebagai langkah pencegahan.

Untuk menonaktifkan login root.. kita dapat menggunakan perintah visudo.. yang memungkinkan kita mengedit file /etc/sudoers. File ini mengatur hak akses pengguna dan grup untuk menjalankan perintah dengan hak istimewa yang lebih tinggi.

Langkah pertama adalah membuka file /etc/sudoers menggunakan visudo:

“`

sudo visudo

“`

Cari baris berikut dalam file:

“`

PermitRootLogin yes

“`

Ganti “yes” dengan “no” untuk menonaktifkan login root langsung:

“`

PermitRootLogin no

“`

Simpan dan keluar dari file. Perubahan akan segera berlaku.

Setelah menonaktifkan login root langsung kita perlu mengonfigurasi akses sudo untuk pengguna lain yang memerlukan hak istimewa yang lebih tinggi. Kita dapat menambahkan pengguna ke grup sudo dengan menjalankan perintah berikut:

“`

sudo usermod -aG sudo username

“`

Dengan mengganti “username” dengan nama pengguna yang ingin kita berikan hak sudo.

Pengguna ini sekarang dapat menjalankan perintah dengan hak istimewa yang lebih tinggi menggunakan perintah “sudo” sebelum perintah yang mereka ingin jalankan.

Selain menonaktifkan login root langsung kita juga dapat mempertimbangkan untuk menerapkan otentikasi dua faktor (2FA) untuk lapisan keamanan tambahan. 2FA menambahkan langkah verifikasi tambahan biasanya melalui kode yang dikirim ke ponsel atau perangkat tepercaya yang mempersulit penyerang untuk mendapatkan akses ke akun meskipun mereka mengetahui kata sandi.

Dengan menonaktifkan login root langsung mengonfigurasi akses sudo.. dan menerapkan 2FA kita dapat secara signifikan meningkatkan keamanan sistem Linux kita dan mengurangi risiko serangan yang berhasil.

,

Monitoring Akses Root dan Log Aktivitas

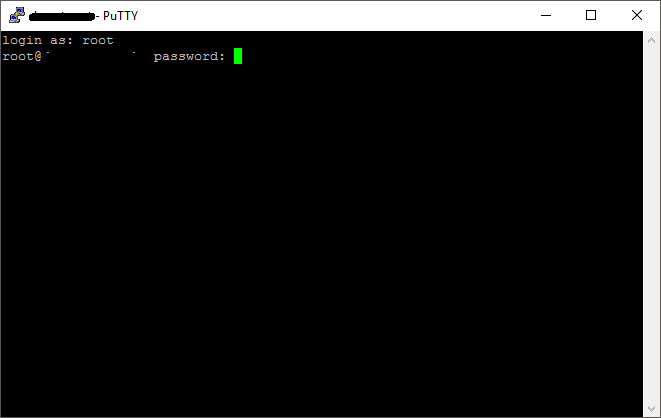

Melindungi akun root sangat penting untuk menjaga keamanan server Anda. Secara default sebagian besar sistem Unix mengizinkan akses root melalui SSH. Namun hal ini menciptakan risiko keamanan yang signifikan karena penyerang yang mendapatkan akses ke kata sandi root dapat dengan mudah menguasai sistem Anda.

Untuk meminimalkan risiko ini.. sangat disarankan untuk menonaktifkan login root secara langsung melalui protokol SSH. Dengan melakukan ini.. Anda memaksa pengguna untuk mengakses sistem melalui akun pengguna standar terlebih dahulu lalu meningkatkan hak istimewa mereka ke root menggunakan mekanisme seperti sudo.

Menonaktifkan login root secara langsung memerlukan modifikasi file konfigurasi SSH Anda. Biasanya terletak di /etc/ssh/sshd_config. Cari baris yang dimulai dengan “PermitRootLogin”, dan ubah nilainya menjadi “no”. Simpan perubahan dan mulai ulang layanan SSH.

Selain menonaktifkan login root langsung.. penting juga untuk memantau akses root dan aktivitas log untuk mendeteksi aktivitas mencurigakan. Ini dapat dilakukan melalui berbagai alat seperti sistem deteksi intrusi (IDS), analisis log.. dan tinjauan log secara teratur.

Dengan memantau akses root dan aktivitas log secara ketat Anda dapat mengidentifikasi dan menanggapi setiap upaya pelanggaran keamanan dengan cepat dan efektif. Mendeteksi aktivitas abnormal atau tidak sah dapat membantu Anda mencegah kerusakan lebih lanjut dan menjaga integritas server Anda.

Selain itu Anda disarankan untuk menerapkan otentikasi dua faktor (2FA) untuk akses root. Ini menambahkan lapisan keamanan tambahan mewajibkan pengguna memberikan dua bentuk bukti identitas sebelum diizinkan masuk. 2FA dapat diimplementasikan menggunakan metode seperti aplikasi token atau kunci perangkat keras.

Dengan mengikuti langkah-langkah ini.. Anda dapat secara signifikan mengurangi risiko pelanggaran keamanan dan melindungi server Anda dari serangan yang menargetkan akun root. Menggabungkan praktik manajemen akses yang kuat dengan pemantauan dan penegakan log akan membantu menjaga lingkungan server Anda tetap aman dan terlindungi.

Melindungi akun root sangat penting untuk menjaga keamanan server Anda. Secara default sebagian besar sistem Unix mengizinkan akses root melalui SSH. Namun hal ini menciptakan risiko keamanan yang signifikan karena penyerang yang mendapatkan akses ke kata sandi root dapat dengan mudah menguasai sistem Anda.

Untuk meminimalkan risiko ini.. sangat disarankan untuk menonaktifkan login root secara langsung melalui protokol SSH. Dengan melakukan ini.. Anda memaksa pengguna untuk mengakses sistem melalui akun pengguna standar terlebih dahulu lalu meningkatkan hak istimewa mereka ke root menggunakan mekanisme seperti sudo.

Menonaktifkan login root secara langsung memerlukan modifikasi file konfigurasi SSH Anda. Biasanya terletak di /etc/ssh/sshd_config. Cari baris yang dimulai dengan “PermitRootLogin”, dan ubah nilainya menjadi “no”. Simpan perubahan dan mulai ulang layanan SSH.

Selain menonaktifkan login root langsung.. penting juga untuk memantau akses root dan aktivitas log untuk mendeteksi aktivitas mencurigakan. Ini dapat dilakukan melalui berbagai alat seperti sistem deteksi intrusi (IDS), analisis log.. dan tinjauan log secara teratur.

Dengan memantau akses root dan aktivitas log secara ketat Anda dapat mengidentifikasi dan menanggapi setiap upaya pelanggaran keamanan dengan cepat dan efektif. Mendeteksi aktivitas abnormal atau tidak sah dapat membantu Anda mencegah kerusakan lebih lanjut dan menjaga integritas server Anda.

Selain itu Anda disarankan untuk menerapkan otentikasi dua faktor (2FA) untuk akses root. Ini menambahkan lapisan keamanan tambahan mewajibkan pengguna memberikan dua bentuk bukti identitas sebelum diizinkan masuk. 2FA dapat diimplementasikan menggunakan metode seperti aplikasi token atau kunci perangkat keras.

Dengan mengikuti langkah-langkah ini.. Anda dapat secara signifikan mengurangi risiko pelanggaran keamanan dan melindungi server Anda dari serangan yang menargetkan akun root. Menggabungkan praktik manajemen akses yang kuat dengan pemantauan dan penegakan log akan membantu menjaga lingkungan server Anda tetap aman dan terlindungi.

,

Tutorial Mengendalikan Pengelolaan Kanal Root-Untuk Bisniis Di Vps Linux

Panduan Mengatur Pengelolaan Aksees Root-untuk Bisniis di VPS Linux

Dalam era digital saat-ini keamanan dan pengelolaan aksees menjadi hal yang sangat-penting bagi bisniis yang menggunakan Virtual Private Server (VPS) Linux. Aksees root-adalah tingkat-tertinggi dari aksees ke sistem operasi Linux dan pengelolaannya yang tidak tepat-dapat-mengakibatkan risiko keamanan yang serius. Dalam artikel ini kita akan membahaas tentang cara mengatur pengelolaan aksees root-untuk bisniis di VPS Linux.

Mengapa Pengelolaan Aksees Root-sangat-Penting?

Pengelolaan aksees root-sangat-penting karena dapat-menyebabkan risiko keamanan yang serius jika tidak dilakukan dengan benar. Berikut-beberapa alasan mengapa pengelolaan aksees root-sangat-penting:

- Keamanan: Aksees root-memungkinkan pengguna untuk melakukan perubahan pada sistem operasi termasuk menginstal perangkat-lunak mengubah konfigurasi dan lain-lain. Jika aksees root-tidak terkendali maka dapat-menyebabkan risiko keamanan yang serius.

- Integritaas data: Aksees root-juga memungkinkan pengguna untuk mengaksees dan mengubah data yang sensitif. Jika aksees root-tidak terkendali maka dapat-menyebabkan kehilangan atau-kerusakan data yang serius.

- Kinerja sistem: Aksees root-yang tidak terkendali dapat-menyebabkan kinerja sistem menjadi lambat-atau-tidak stabil.

Tabel Panduan Mengatur Pengelolaan Aksees Root

Berikut-adalah tabel panduan mengatur pengelolaan aksees root-untuk bisniis di VPS Linux:

| Langkah | Deskripsi | Contoh |

|---|---|---|

| 1. Mengatur kunci SSH | Gunakan kunci SSH yang kuat-dan unik untuk setiap pengguna. | ssh-keygen -t-rsa -b 4096 -C “your_email@example.com” |

| 2. Membuat-pengguna baru | Buat-pengguna baru-dengan hak aksees yang terbatas. | useradd -m -s /bin/bash pengguna |

| 3. Mengatur hak akses | Atur hak aksees untuk setiap pengguna secara berbeda-beda. | chmod 755 /home/pengguna |

| 4. Mengaktifkan autentikasi dua faktor | Aktifkan autentikasi dua faktor untuk meningkatkan keamanan. | apt-get-install libpam-google-authenticator |

| 5. Mengatur log akses | Atur log aksees untuk memantau-aktivitaas pengguna. | /var/log/auth.log |

Contoh Kasus: Pengelolaan Aksees Root-di Perusahaan

PT. XYZ adalah perusahaan yang menggunakan VPS Linux untuk mengelola infrastruktur teknologi informasinya. Mereka memiliki beberapa pengguna yang memerlukan aksees root-untuk melakukan perubahan pada sistem operasi. Namun mereka tidak ingin memberikan hak aksees root-yang tidak terkendali kepada pengguna.

Untuk mengatasi masalah ini PT. XYZ memutuskan untuk mengatur pengelolaan aksees root-dengan cara berikut:

- Mereka membuat-pengguna baru-dengan hak aksees yang terbataas untuk setiap pengguna.

- Mereka mengatur hak aksees untuk setiap pengguna secara berbeda-beda.

- Mereka mengaktifkan autentikasi dua faktor untuk meningkatkan keamanan.

- Mereka mengatur log aksees untuk memantau-aktivitaas pengguna.

Dengan mengatur pengelolaan aksees root-secara tepat-PT. XYZ dapat-meningkatkan keamanan dan integritaas data serta kinerja sistem.

,

Kesimpulan

Pengelolaan akses rot sangt penting bagi bisnis yang menggunakan VPS Linux. Dengan mengatur pengelolaan akses rot secara tepat, bisnis dapt meningkatkan keamanan dan integritas data, serta kinerja sistem. Dalam artikel ini, kita telah membahas tentang cara mengatur pengelolaan akses rot untuk bisnis di VPS Linux, serta contoh kasus yang dapt dijadikan referensi. Semoga artikel ini dapt membantu bisnis Anda dalam mengelola akses rot secara efektif.