Panduan ini memberikan panduan tentang cara mengelola server multi-pengguna di VPS Linux. Ini mencakup pembuatan dan pengelolaan akun pengguna, izin, keamanan, dan praktik terbaik untuk memastikan lingkungan yang stabil dan aman.

Membuat Dan Mengelola Akun Pengguna

Membuat dan mengelola akun pengguna adalah aspek mendasar dalam mengelola server multi-pengguna di VPS Linux. Proses ini bukan hanya tentang memberikan akses, tetapi juga tentang memastikan keamanan, stabilitas, dan efisiensi sistem. Oleh karena itu, pemahaman yang menyeluruh tentang cara membuat, memodifikasi, dan menghapus akun pengguna sangat penting bagi setiap administrator server.

Pertama-tama, pembuatan akun pengguna baru biasanya dilakukan melalui baris perintah menggunakan perintah useradd. Perintah ini, diikuti dengan opsi dan nama pengguna yang diinginkan, akan membuat akun baru dengan direktori home dan pengaturan default. Namun, untuk keamanan yang lebih baik, disarankan untuk menggunakan opsi tambahan seperti -m untuk membuat direktori home jika belum ada, dan -s untuk menentukan shell default yang akan digunakan pengguna. Selain itu, penting untuk menetapkan kata sandi yang kuat dan unik untuk setiap akun pengguna. Ini dapat dilakukan dengan perintah passwd setelah akun dibuat.

Selanjutnya, setelah akun dibuat, administrator perlu mengelola hak akses pengguna. Linux menggunakan sistem izin berbasis pengguna dan grup, yang memungkinkan administrator untuk mengontrol file dan direktori mana yang dapat diakses oleh pengguna tertentu. Untuk mengelola grup, perintah groupadd dapat digunakan untuk membuat grup baru, dan perintah usermod dapat digunakan untuk menambahkan pengguna ke grup yang ada. Dengan mengelompokkan pengguna berdasarkan peran atau kebutuhan akses, administrator dapat menyederhanakan manajemen izin dan meningkatkan keamanan sistem.

Selain itu, penting untuk secara teratur meninjau dan memodifikasi akun pengguna sesuai kebutuhan. Misalnya, jika seorang pengguna tidak lagi memerlukan akses ke server, akunnya harus dinonaktifkan atau dihapus. Menonaktifkan akun dapat dilakukan dengan perintah usermod -L, yang mengunci akun dan mencegah pengguna masuk. Sementara itu, menghapus akun dapat dilakukan dengan perintah userdel, yang akan menghapus akun dan direktori home-nya. Namun, sebelum menghapus akun, penting untuk memastikan bahwa semua data penting telah dicadangkan.

Selain itu, administrator juga harus memperhatikan kebijakan kata sandi. Kata sandi yang lemah dapat menjadi titik masuk bagi penyerang. Oleh karena itu, disarankan untuk menerapkan kebijakan kata sandi yang kuat, seperti mengharuskan kata sandi memiliki panjang minimum, kombinasi karakter yang berbeda, dan perubahan kata sandi secara berkala. Ini dapat dilakukan dengan mengonfigurasi file /etc/login.defs dan menggunakan alat seperti pam_pwquality.

Terakhir, pemantauan aktivitas pengguna juga merupakan bagian penting dari manajemen akun. Dengan memantau log sistem, administrator dapat mendeteksi aktivitas yang mencurigakan dan mengambil tindakan yang diperlukan. Alat seperti last dan w dapat digunakan untuk melihat siapa yang masuk ke server dan kapan. Dengan demikian, manajemen akun pengguna yang efektif bukan hanya tentang membuat dan menghapus akun, tetapi juga tentang memastikan keamanan dan integritas sistem secara keseluruhan. Dengan mengikuti praktik terbaik ini, administrator dapat mengelola server multi-pengguna dengan lebih efisien dan aman.

Mengatur Izin Dan Hak Akses

Dalam era digital yang serba terhubung, mengatur izin dan hak akses menjadi krusial, baik untuk individu maupun organisasi. Keamanan data, privasi, dan efisiensi operasional sangat bergantung pada bagaimana kita mengelola siapa yang dapat mengakses apa. Di Indonesia, pemahaman tentang konsep ini semakin penting seiring dengan meningkatnya penggunaan teknologi dan data.

Mengapa Mengatur Izin dan Hak Akses Penting?

- Keamanan Data: Izin dan hak akses yang tepat mencegah akses tidak sah ke informasi sensitif. Ini melindungi data dari kebocoran, pencurian, atau penyalahgunaan.

- Privasi: Dengan membatasi akses, kita memastikan bahwa hanya orang yang berhak yang dapat melihat atau memodifikasi data pribadi atau rahasia.

- Efisiensi Operasional: Memberikan hak akses yang sesuai dengan peran dan tanggung jawab masing-masing pengguna memastikan bahwa pekerjaan dapat dilakukan dengan efisien tanpa hambatan yang tidak perlu.

- Kepatuhan Regulasi: Banyak regulasi, seperti Undang-Undang Perlindungan Data Pribadi (UU PDP) di Indonesia, mengharuskan organisasi untuk memiliki sistem pengelolaan izin dan hak akses yang kuat.

- Akuntabilitas: Dengan sistem yang baik, kita dapat melacak siapa yang mengakses data, kapan, dan apa yang mereka lakukan, sehingga meningkatkan akuntabilitas.

Konsep Dasar Izin dan Hak Akses

Izin dan hak akses melibatkan beberapa konsep dasar:

- Otentikasi (Authentication): Proses memverifikasi identitas pengguna, biasanya melalui username dan password, atau metode lain seperti biometrik.

- Otorisasi (Authorization): Proses menentukan apa yang boleh dilakukan oleh pengguna setelah identitasnya diverifikasi. Ini melibatkan pemberian hak akses ke sumber daya tertentu.

- Peran (Role): Kumpulan hak akses yang diberikan kepada pengguna berdasarkan fungsi atau tanggung jawab mereka dalam organisasi.

- Prinsip Least Privilege: Memberikan hak akses minimum yang diperlukan untuk melakukan pekerjaan, bukan memberikan akses penuh secara default.

Implementasi Izin dan Hak Akses

Implementasi izin dan hak akses dapat bervariasi tergantung pada konteksnya. Berikut beberapa contoh:

- Sistem Operasi: Mengatur izin file dan folder pada sistem operasi seperti Windows, macOS, atau Linux.

- Aplikasi: Mengatur hak akses pengguna dalam aplikasi, seperti aplikasi perbankan, media sosial, atau sistem manajemen konten.

- Database: Mengatur hak akses pengguna ke tabel, kolom, atau data tertentu dalam database.

- Jaringan: Mengatur hak akses ke sumber daya jaringan, seperti printer, server, atau perangkat lain.

- Cloud Computing: Mengatur hak akses ke layanan dan sumber daya cloud, seperti penyimpanan, komputasi, atau aplikasi.

Tabel: Contoh Pengaturan Izin dan Hak Akses

| Sumber Daya | Pengguna/Peran | Hak Akses | Keterangan |

|---|---|---|---|

| File Laporan Keuangan | Staf Keuangan | Baca, Tulis, Ubah | Staf keuangan berhak mengelola laporan keuangan. |

| File Laporan Keuangan | Manajer | Baca | Manajer hanya berhak melihat laporan keuangan. |

| Database Pelanggan | Staf Pemasaran | Baca | Staf pemasaran dapat melihat data pelanggan untuk keperluan pemasaran. |

| Database Pelanggan | Admin Database | Baca, Tulis, Ubah, Hapus | Admin database memiliki hak penuh atas database. |

| Aplikasi HRD | Karyawan | Lihat Profil, Ajukan Cuti | Karyawan dapat melihat profil dan mengajukan cuti. |

| Aplikasi HRD | Staf HRD | Lihat Profil, Ajukan Cuti, Kelola Data Karyawan | Staf HRD memiliki hak lebih untuk mengelola data karyawan. |

Studi Kasus: Pelanggaran Hak Akses di Indonesia

Beberapa kasus pelanggaran hak akses di Indonesia telah menjadi sorotan publik. Misalnya, kebocoran data pribadi pengguna platform e-commerce atau media sosial akibat sistem keamanan yang lemah atau kurangnya kontrol akses. Kasus-kasus ini menunjukkan betapa pentingnya implementasi sistem izin dan hak akses yang kuat.

Menurut data dari Badan Siber dan Sandi Negara (BSSN), serangan siber di Indonesia terus meningkat setiap tahunnya. Sebagian besar serangan ini memanfaatkan celah keamanan yang disebabkan oleh pengaturan izin dan hak akses yang tidak tepat. Ini menunjukkan bahwa kesadaran dan implementasi praktik terbaik dalam pengelolaan izin dan hak akses masih perlu ditingkatkan.

Sehingga ..

Mengatur izin dan hak akses adalah aspek penting dalam menjaga keamanan, privasi, dan efisiensi operasional. Dengan memahami konsep dasar, menerapkan prinsip-prinsip terbaik, dan terus memantau sistem, kita dapat meminimalkan risiko pelanggaran keamanan dan memastikan bahwa data dan sumber daya kita terlindungi dengan baik. Di Indonesia, dengan adanya UU PDP, kesadaran dan implementasi sistem ini menjadi semakin krusial bagi semua pihak, baik individu maupun organisasi.

Memantau Dan Mengelola Sumber Daya Server

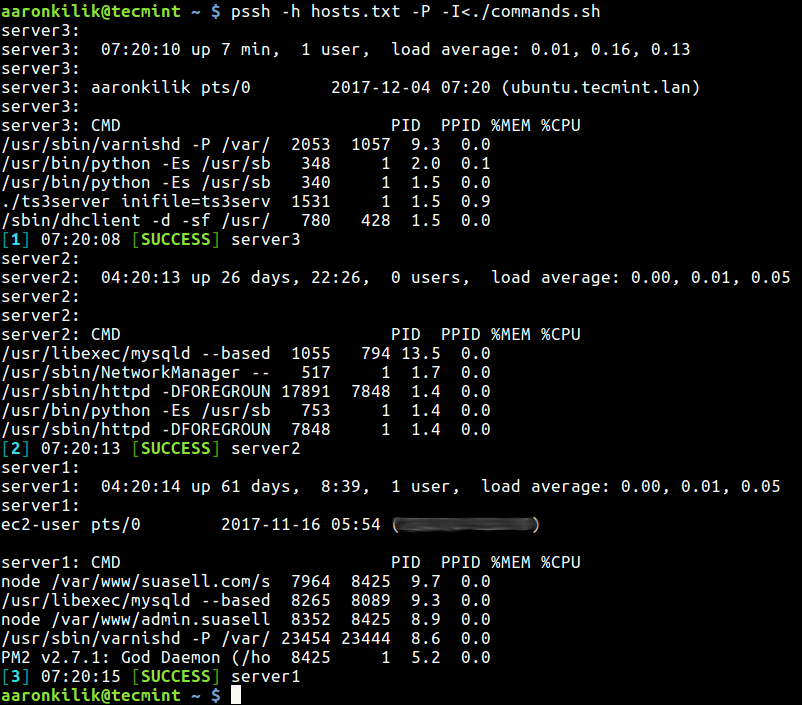

Memantau dan mengelola sumber daya server adalah aspek penting dalam menjaga stabilitas dan kinerja lingkungan VPS Linux multi-pengguna. Tanpa pengawasan yang tepat, server dapat dengan cepat menjadi kewalahan, yang menyebabkan kinerja yang lambat, waktu henti, dan bahkan potensi masalah keamanan. Oleh karena itu, administrator sistem harus proaktif dalam memantau penggunaan sumber daya dan mengambil tindakan yang diperlukan untuk mengoptimalkan kinerja server.

Salah satu langkah pertama dalam memantau sumber daya server adalah memahami metrik utama yang perlu dilacak. Ini termasuk penggunaan CPU, penggunaan memori, penggunaan disk, dan lalu lintas jaringan. Alat seperti top, htop, dan vmstat dapat memberikan informasi real-time tentang metrik ini, memungkinkan administrator untuk mengidentifikasi proses yang mengonsumsi sumber daya yang berlebihan. Selain itu, alat pemantauan yang lebih canggih seperti Prometheus dan Grafana dapat digunakan untuk mengumpulkan dan memvisualisasikan data dari waktu ke waktu, yang memungkinkan administrator untuk mengidentifikasi tren dan potensi masalah sebelum menjadi kritis.

Setelah metrik ini dipantau, langkah selanjutnya adalah mengelola sumber daya server secara efektif. Ini melibatkan beberapa strategi, termasuk membatasi penggunaan sumber daya oleh pengguna individu, mengoptimalkan konfigurasi aplikasi, dan meningkatkan sumber daya server jika diperlukan. Misalnya, administrator dapat menggunakan cgroups untuk membatasi jumlah CPU dan memori yang dapat digunakan oleh setiap pengguna, mencegah satu pengguna memonopoli sumber daya server. Selain itu, mengoptimalkan konfigurasi aplikasi, seperti server web dan database, dapat membantu mengurangi penggunaan sumber daya dan meningkatkan kinerja secara keseluruhan.

Selain itu, penting untuk secara teratur meninjau log server untuk mengidentifikasi potensi masalah. Log dapat memberikan wawasan berharga tentang kesalahan, peringatan, dan aktivitas mencurigakan, yang memungkinkan administrator untuk mengambil tindakan korektif sebelum masalah meningkat. Misalnya, log server web dapat mengungkapkan upaya serangan yang gagal, sementara log sistem dapat menunjukkan masalah perangkat keras atau perangkat lunak. Dengan memantau log secara teratur, administrator dapat mengidentifikasi dan mengatasi masalah dengan cepat, meminimalkan dampak pada pengguna.

Selain itu, penting untuk mempertimbangkan dampak dari aplikasi dan layanan yang berbeda pada sumber daya server. Beberapa aplikasi, seperti database dan server web, cenderung lebih intensif sumber daya daripada yang lain. Oleh karena itu, administrator harus memantau penggunaan sumber daya aplikasi ini dengan cermat dan mengambil tindakan yang diperlukan untuk mengoptimalkannya. Ini mungkin melibatkan penyetelan konfigurasi aplikasi, meningkatkan sumber daya server, atau bahkan memindahkan aplikasi ke server yang berbeda jika diperlukan.

Terakhir, penting untuk memiliki rencana untuk meningkatkan sumber daya server jika diperlukan. Seiring pertumbuhan jumlah pengguna dan aplikasi, server mungkin menjadi kewalahan, yang menyebabkan kinerja yang lambat dan waktu henti. Oleh karena itu, administrator harus secara teratur meninjau penggunaan sumber daya server dan merencanakan peningkatan jika diperlukan. Ini mungkin melibatkan penambahan lebih banyak CPU, memori, atau ruang disk, atau bahkan memigrasikan server ke perangkat keras yang lebih kuat. Dengan merencanakan peningkatan di muka, administrator dapat memastikan bahwa server tetap stabil dan responsif bahkan saat permintaan meningkat.

Singkatnya, memantau dan mengelola sumber daya server adalah aspek penting dalam menjaga stabilitas dan kinerja lingkungan VPS Linux multi-pengguna. Dengan memantau metrik utama, mengelola penggunaan sumber daya secara efektif, meninjau log server secara teratur, dan merencanakan peningkatan di muka, administrator dapat memastikan bahwa server tetap stabil, responsif, dan aman.

Mengamankan Server Multi-Pengguna

Mengamankan server multi-pengguna di lingkungan Virtual Private Server (VPS) Linux adalah tugas yang sangat penting yang memerlukan pendekatan berlapis. Pertama dan terpenting, praktik terbaik adalah menonaktifkan login root langsung melalui SSH. Sebaliknya, Anda harus membuat akun pengguna administratif dengan hak istimewa sudo. Dengan demikian, Anda membatasi potensi kerusakan yang dapat dilakukan jika kredensial root disusupi. Selanjutnya, konfigurasi SSH itu sendiri harus diperkuat. Ini termasuk mengubah port SSH default dari 22 ke port bernomor tinggi yang tidak standar, yang mengurangi risiko serangan brute-force. Selain itu, penggunaan autentikasi kunci publik, bukan kata sandi, sangat disarankan. Metode ini secara signifikan meningkatkan keamanan karena kunci pribadi yang diperlukan untuk autentikasi disimpan di mesin klien, sehingga jauh lebih sulit untuk disusupi.

Selain itu, firewall yang dikonfigurasi dengan benar sangat penting untuk mengamankan server multi-pengguna. UFW (Uncomplicated Firewall) adalah pilihan yang mudah digunakan untuk Linux yang memungkinkan Anda menentukan aturan untuk lalu lintas masuk dan keluar. Secara umum, Anda harus mengizinkan lalu lintas masuk hanya pada port yang diperlukan, seperti SSH, HTTP, dan HTTPS, dan menolak semua lalu lintas lainnya. Selain itu, penting untuk secara teratur memperbarui sistem operasi dan semua perangkat lunak yang diinstal. Pembaruan ini sering kali menyertakan patch keamanan yang mengatasi kerentanan yang diketahui. Oleh karena itu, mengabaikan pembaruan ini dapat membuat server Anda rentan terhadap eksploitasi.

Selanjutnya, pertimbangkan untuk menerapkan sistem deteksi intrusi (IDS) atau sistem pencegahan intrusi (IPS). Alat-alat ini dapat memantau server Anda untuk aktivitas mencurigakan dan memberi tahu Anda atau bahkan mengambil tindakan untuk memblokir potensi ancaman. Selain itu, penting untuk menerapkan kebijakan kata sandi yang kuat untuk semua akun pengguna. Ini berarti mengharuskan pengguna untuk menggunakan kata sandi yang kompleks dan unik yang tidak mudah ditebak. Selain itu, Anda dapat mempertimbangkan untuk menerapkan autentikasi dua faktor (2FA) untuk lapisan keamanan tambahan. 2FA mengharuskan pengguna untuk memberikan bentuk autentikasi kedua, seperti kode dari aplikasi di ponsel mereka, selain kata sandi mereka.

Selain itu, penting untuk secara teratur meninjau dan memantau log server. Log ini dapat memberikan wawasan berharga tentang potensi masalah keamanan atau aktivitas mencurigakan. Dengan memantau log secara teratur, Anda dapat mengidentifikasi dan mengatasi masalah keamanan sebelum menyebabkan kerusakan yang signifikan. Selain itu, pertimbangkan untuk menerapkan sistem pencadangan yang kuat. Pencadangan reguler memastikan bahwa Anda dapat memulihkan server Anda dengan cepat jika terjadi kegagalan sistem atau pelanggaran keamanan. Terakhir, penting untuk mendidik pengguna tentang praktik keamanan yang baik. Ini termasuk mengajari mereka cara membuat kata sandi yang kuat, cara mengenali upaya phishing, dan cara melaporkan aktivitas mencurigakan. Dengan mengikuti langkah-langkah ini, Anda dapat secara signifikan meningkatkan keamanan server multi-pengguna Anda dan melindungi data Anda dari potensi ancaman.

Kesimpulan

Mengelola server multi-pengguna di lingkungan VPS Linux memerlukan pemahaman yang mendalam tentang izin dan hak akses. Ini adalah landasan keamanan dan stabilitas sistem, memastikan bahwa setiap pengguna hanya memiliki akses ke sumber daya yang diperlukan untuk tugas mereka. Oleh karena itu, konfigurasi yang tepat dari izin dan hak akses sangat penting untuk mencegah akses yang tidak sah, modifikasi data yang tidak disengaja, dan potensi pelanggaran keamanan.

Pertama-tama, penting untuk memahami konsep dasar izin Linux. Setiap file dan direktori memiliki tiga jenis izin: baca (r), tulis (w), dan eksekusi (x). Izin ini diterapkan pada tiga kategori pengguna: pemilik file, grup file, dan pengguna lain. Dengan demikian, setiap file memiliki serangkaian izin yang menentukan siapa yang dapat membaca, menulis, atau mengeksekusinya. Untuk melihat izin ini, perintah ls -l dapat digunakan, yang akan menampilkan string seperti -rw-r–r–, di mana karakter pertama menunjukkan jenis file (misalnya, – untuk file biasa, d untuk direktori), dan sembilan karakter berikutnya menunjukkan izin untuk pemilik, grup, dan pengguna lain, masing-masing.

Selanjutnya, hak akses dapat dikelola menggunakan perintah chmod. Perintah ini memungkinkan administrator untuk mengubah izin file dan direktori. Misalnya, chmod 755 file.txt akan memberikan izin baca, tulis, dan eksekusi kepada pemilik, dan izin baca dan eksekusi kepada grup dan pengguna lain. Selain itu, perintah chown dan chgrp digunakan untuk mengubah kepemilikan file dan grup. Dengan demikian, administrator dapat mengontrol siapa yang memiliki file dan grup mana yang memiliki akses ke file tersebut.

Selain itu, penting untuk memahami konsep pengguna dan grup. Setiap pengguna memiliki ID pengguna (UID) dan setiap grup memiliki ID grup (GID). Pengguna dapat menjadi anggota dari beberapa grup, dan izin yang diberikan kepada grup berlaku untuk semua anggotanya. Oleh karena itu, mengelola pengguna dan grup secara efektif sangat penting untuk mengontrol akses ke sumber daya sistem. Misalnya, membuat grup khusus untuk pengguna yang memerlukan akses ke direktori tertentu dapat menyederhanakan manajemen izin.

Selain itu, penggunaan sudo adalah aspek penting lainnya dari manajemen hak akses. sudo memungkinkan pengguna yang berwenang untuk menjalankan perintah sebagai pengguna lain, biasanya pengguna root. Ini memberikan cara untuk memberikan hak istimewa sementara kepada pengguna tanpa memberikan akses root penuh. Namun, konfigurasi sudo harus dilakukan dengan hati-hati untuk menghindari potensi risiko keamanan. File konfigurasi sudoers harus diedit dengan hati-hati, dan hanya pengguna yang tepercaya yang boleh diberikan hak sudo.

Terakhir, penting untuk secara teratur meninjau dan memperbarui izin dan hak akses. Seiring waktu, kebutuhan pengguna dan persyaratan sistem dapat berubah, dan izin yang sebelumnya sesuai mungkin tidak lagi sesuai. Oleh karena itu, audit rutin dan penyesuaian izin dan hak akses sangat penting untuk menjaga keamanan dan stabilitas sistem. Dengan demikian, dengan memahami dan menerapkan prinsip-prinsip ini, administrator dapat secara efektif mengelola server multi-pengguna di lingkungan VPS Linux, memastikan bahwa setiap pengguna memiliki akses yang sesuai ke sumber daya yang mereka butuhkan, sambil menjaga keamanan dan integritas sistem.

Panduan mengelola server multi-pengguna di VPS Linux melibatkan pembuatan dan pengelolaan akun pengguna, konfigurasi izin yang tepat, penerapan keamanan, pemantauan sumber daya, dan pemeliharaan sistem secara teratur.